Gilt für: WatchGuard EPDR, WatchGuard EDR

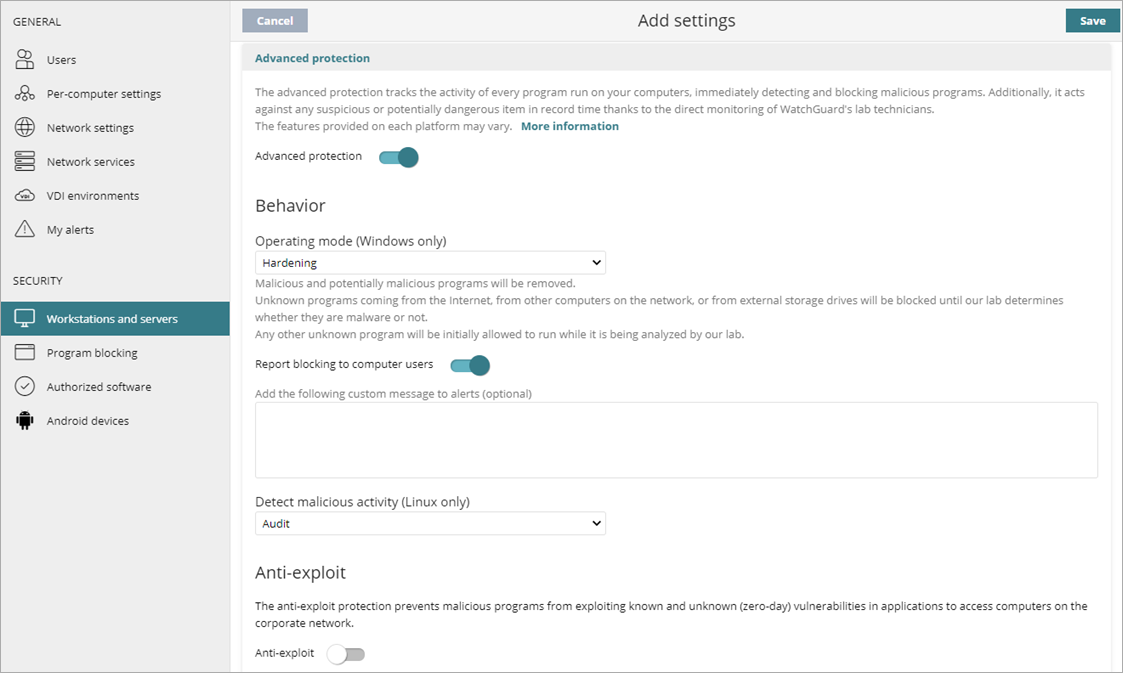

In den Einstellungen Advanced Protection eines Workstations- und Server-Einstellungsprofils können Sie Einstellungen konfigurieren, um die Aktivität von Programmen nachzuverfolgen, die auf Ihren Computern ausgeführt werden, und böswillige Programme erkennen und blockieren.

Die verfügbaren Funktionen variieren je nach Plattform. Weitere Informationen finden Sie unter Advanced Protection für Geräte auf Windows-, Linux- und macOS-Plattformen.

Konfigurieren von Advanced Protection-Einstellungen:

- Wählen Sie in der oberen Navigationsleiste Einstellungen.

- Wählen Sie im linken Fenster Workstations und Server.

- Wählen Sie ein bestehendes Sicherheitseinstellungsprofil zum Bearbeiten, kopieren Sie ein bestehendes Profil oder klicken Sie oben rechts im Fenster auf Hinzufügen, um ein neues Profil zu erstellen.

Die Seite Einstellungen hinzufügen oder Einstellungen bearbeiten wird geöffnet. - Geben Sie falls nötig Name und Beschreibung für das Profil ein.

- Wählen Sie Advanced Protection.

- Aktivieren Sie den Schalter Advanced Protection.

- Konfigurieren Sie diese Einstellungen nach Bedarf:

- Klicken Sie auf Speichern.

- Wählen Sie das Profil und weisen Sie falls nötig Empfänger zu.

Weitere Informationen finden Sie unter Ein Einstellungsprofil zuweisen.

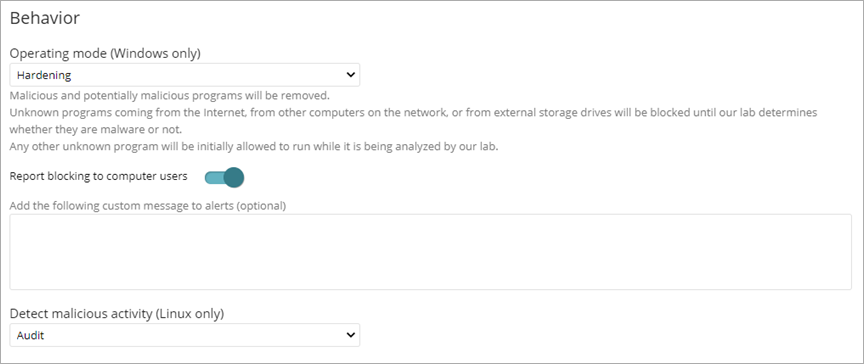

Operating-Verhalten konfigurieren

Zum Konfigurieren des Operating-Verhalten im Verhalten-Abschnitt:

- Wählen Sie für Windows-Computer einen Betriebsmodus aus der Liste.

Beachten Sie für weitere Informationen zu Betriebsmodi Advanced Protection – Betriebsmodi (nur Windows-Computer).

- Um eine Meldung in einer Pop-up-Warnmeldung auf dem Benutzercomputer anzuzeigen, wenn Advanced Protection oder Anti-Exploit-Funktionen eine Datei blockieren, aktivieren Sie den Schalter Computerbenutzer Blockierung melden.

- (Optional) Geben Sie eine benutzerdefinierte Nachricht für die Warnmeldung ein.

- Wählen Sie für Linux-Computer aus der Dropdown-Liste Böswillige Aktivität erkennen die Maßnahme aus, die ergriffen werden soll, wenn WatchGuard Endpoint Security eine böswillige Aktivität erkennt.

- Audit – Meldet erkannte Bedrohungen, ohne die Malware zu blockieren.

- Blockieren – Meldet und blockiert erkannte Bedrohungen. Dies ist die Standardeinstellung.

- Nicht erkennen – Malware wird weder erkannt noch gemeldet.

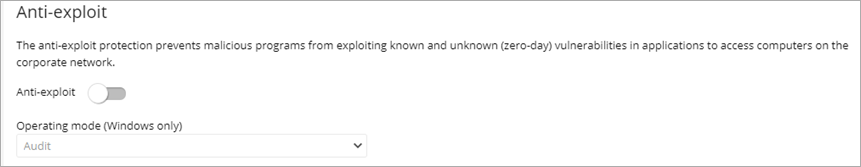

Anti-Exploit-Schutz konfigurieren

Anti-Exploit-Schutz verhindert, dass böswillige Programme bekannte und unbekannte (Zero-day) Schwachstellen in Anwendungen ausnutzen, um Zugriff auf Computer im Firmennetzwerk zu erlangen. Weitere Informationen finden Sie unter Über Anti-Exploit-Schutz.

Um Schwachstellen-Exploit-Angriffe und Metasploit-Malware zu erkennen und zu blockieren, können Sie den Anti-Exploit-Schutz aktivieren und konfigurieren.

Wir empfehlen Ihnen, Anti-Exploit-Schutz auf Computern, die bereits eine Sicherheitslösung von Drittanbietern installiert haben, schrittweise zu aktivieren, um sicherzustellen, dass er richtig funktioniert.

Konfigurieren des Anti-Exploit-Schutzes im Abschnitt Anti-Exploit

- Aktivieren Sie den Schalter Anti-Exploit.

- Wählen Sie für Windows-Computer einen Betriebsmodus aus der Liste

- Audit – Meldet erkannte Exploits in der Web UI, aber ergreift keine Maßnahmen dagegen und zeigt dem Benutzer keine Informationen an.

- Blockieren – Blockiert Exploit-Angriffe. In manchen Fällen kann es nötig sein, den kompromittierten Prozess zu beenden oder den Computer neu zu starten. Der Benutzer wird über die Blockierung benachrichtigt. WatchGuard Endpoint Security beendet den kompromittierten Prozess automatisch.

- Aktivieren Sie den Schalter Computerbenutzer Blockierung melden, um Benutzer zu benachrichtigen, wenn der Anti-Exploit-Schutz einen kompromittierten Prozess blockiert.

Der Benutzer erhält eine Benachrichtigung und der kompromittierte Prozess wird falls nötig automatisch beendet. - Um den Benutzer aufzufordern, einen kompromittierten Vorgang zu beenden, aktivieren Sie den Schalter Benutzer um Erlaubnis bitten, einen kompromittierten Vorgang zu beenden.

Jedes Mal, wenn ein kompromittierter Computer neu gestartet werden muss, muss der Benutzer dies bestätigen, unabhängig davon, ob dieser Schalter aktiviert ist.

Viele Exploits führen weiter böswillige Programme aus, bis der entsprechende Vorgang beendet wird. Ein Exploit wird in der Exploit-Aktivität-Kachel auf dem Sicherheits-Dashboard in der Web UI nicht als gelöst angezeigt, bis das kompromittierte Programm beendet wurde.

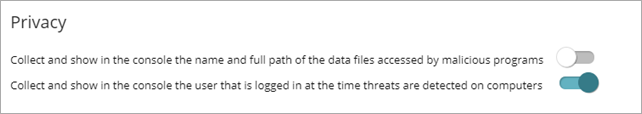

Datenschutz konfigurieren

WatchGuard Endpoint Security erhebt den Namen und vollständigen Pfad der Dateien, die es zur Analyse an WatchGuard Cloud sendet, sowie den Namen des angemeldeten Benutzers. Diese Informationen werden in den auf der Web UI angezeigten Berichten und Tools zur forensischen Analyse verwendet.

Aktivieren Sie die Schalter im Abschnitt Datenschutz, um die Datenerhebung zu aktivieren.

Netzwerknutzung konfigurieren

WatchGuard Endpoint Security sendet alle unbekannten ausführbaren Dateien, die auf Benutzercomputern gefunden wurden, zur Analyse an WatchGuard Cloud. Dieses Verhalten ist so konfiguriert, dass es keine Auswirkung auf die Netzwerk-Bandbreite des Kunden hat:

- WatchGuard Endpoint Security wird höchstens 50 MB pro Stunde je Client an WatchGuard Cloud senden.

- Der Client-Agent sendet jede unbekannte Datei für alle Kunden, die WatchGuard Endpoint Security nutzen, nur einmal.

- WatchGuard Endpoint Security hat Mechanismen zum Bandbreitenmanagement implementiert, um eine intensive Nutzung der Netzwerkressourcen zu verhindern.

Konfigurieren der Netzwerknutzung im Abschnitt Netzwerknutzung:

- Geben Sie im Textfeld Maximale Anzahl der MBs, die pro Stunde übertragen werden dürfen die maximale Anzahl MB ein, die zwischen den Computern und Geräten in Ihrem Netzwerk und WatchGuard Cloud übertragen werden soll.