Gilt für: Cloud-verwaltete Fireboxen

Um die Benutzer-Authentifizierung zu aktivieren, konfigurieren Sie Benutzer in der Firebox-Datenbank oder in einer Authentifizierungsdomäne. Wenn Sie möchten, dass sich Benutzer zur Authentifizierung mit der Cloud-verwalteten Firebox verbinden, können Sie das Authentifizierungsportal aktivieren. Das Authentifizierungsportal ist eine Web-Seite auf der Firebox.

Damit die Firebox Verbindungen zum Authentifizierungsportal zulässt, müssen Sie eine WG-Auth-Firewall-Regel zur Firebox-Konfiguration hinzufügen. Eine WG-Auth-Regel erlaubt TCP-Datenverkehr auf Port 4100.

So fügen Sie die WG-Auth-Regel in WatchGuard Cloud hinzu:

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

- Klicken Sie auf die Kachel Firewall-Regeln.

Die Seite Firewall-Regeln wird geöffnet. - Klicken Sie auf Firewall-Regel hinzufügen.

Die Seite Firewall-Regel hinzufügen wird geöffnet. - Wählen Sie als Regeltyp die Option First Run.

- Klicken Sie auf Weiter.

- Geben Sie in das Textfeld Name einen Namen für diese Regel ein. Zum Beispiel Authentifizierungsportal.

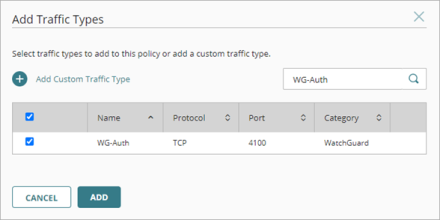

- Klicken Sie auf Datenverkehrstypen hinzufügen.

- Wählen Sie die Datenverkehrstyp WG-Auth aus.

- Klicken Sie auf Hinzufügen.

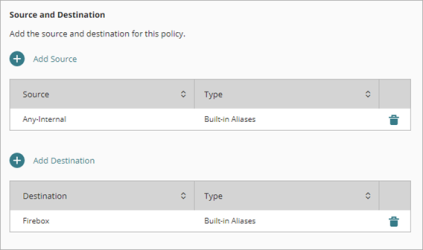

- So lassen Sie zu, dass Benutzer von internen Netzwerken aus eine Verbindung mit dem Authentifizierungsportal herstellen:

- Wählen Sie Quelle hinzufügen.

Das Dialogfeld zum Hinzufügen der Quelladresse wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliase aus.

- Wählen Sie in der Liste Integrierte Aliase die Option Any-Internal.

- Klicken Sie auf Hinzufügen.

- Wählen Sie Quelle hinzufügen.

- So legen Sie die Firebox als Ziel für den Datenverkehr des Authentifizierungsportals fest:

- Klicken Sie auf Ziel hinzufügen.

Das Dialogfeld Zieladresse hinzufügen wird geöffnet. - Wählen Sie in der Dropdown-Liste Typ die Option Integrierte Aliase aus.

- Wählen Sie in der Liste Integrierte Aliase die Option Firebox.

- Klicken Sie auf Hinzufügen.

Die Firebox wird als Ziel der Regel hinzugefügt.

- Klicken Sie auf Ziel hinzufügen.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Firebox-Authentifizierungsportal in WatchGuard Cloud übergeben:

- Wählen Sie Konfigurieren > Geräte.

- Wählen Sie die Cloud-verwaltete Firebox aus.

- Klicken Sie auf Gerätekonfiguration.

- Klicken Sie im Abschnitt Authentifizierung auf die Kachel Einstellungen.

Die Einstellungen-Seite wird geöffnet.

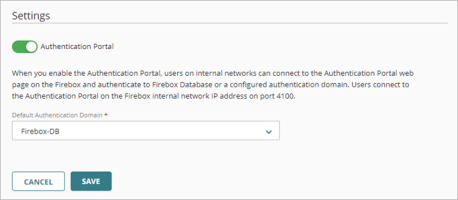

- Aktivieren Sie das Authentifizierungsportal.

- Um die Authentifizierungsdomäne im Authentifizierungsportal auszuwählen, müssen Sie in der Dropdown-Liste Standard-Authentifizierungsdomäne eine Authentifizierungsdomäne auswählen.

- Klicken Sie auf Speichern, um Konfigurationsänderungen in der Cloud zu speichern.

Nachdem Sie das Authentifizierungsportal aktiviert haben, wird die Systemregel des WatchGuard -Authentifizierungsportals zur Firebox hinzugefügt. Diese First Run-Systemregel erlaubt WG-Auth-Datenverkehr aus internen Netzwerken an die Firebox an Port 4100.

Nachdem Sie die Konfiguration auf der Firebox bereitgestellt haben, können Benutzer in internen Netzwerken einen Webbrowser verwenden, um eine Verbindung zum Authentifizierungsportal herzustellen.

Im Authentifizierungsportal dient als Standard-Domäne die Standard-Authentifizierungsdomäne, die Sie in den Firebox-Authentifizierungseinstellungen konfigurieren.

Weitere Informationen finden Sie unter Verbinden Sie sich mit dem Firebox-Authentifizierungsportal.

Siehe auch

Verbinden Sie sich mit dem Firebox-Authentifizierungsportal