Bucle Invertido de NAT y 1-to-1 NAT

El bucle invertido de NAT permite a un usuario en las redes de confianza u opcionales conectarse a un servidor público con su dirección IP o nombre de dominio público del servidor, si el servidor se encuentra en la misma interfaz física del Firebox. Para comprender cómo configurar el bucle invertido de NAT cuando usa 1-to-1 NAT, proponemos este ejemplo:

La empresa ABC tiene un servidor HTTP en la interfaz de confianza del Firebox. La empresa usa una regla 1-to-1 NAT para asignar la dirección IP pública al servidor interno. La empresa desea permitir que los usuarios en la interfaz de confianza usen la dirección IP o nombre de dominio público para acceder a este servidor público.

Para este ejemplo, asumimos una configuración de 1-to-1 NAT existente:

- La interfaz de confianza está configurada con una red principal, 10.0.1.0/24

- El servidor HTTP está conectado físicamente a la red en la interfaz de confianza y tiene la dirección IP 10.0.1.5.

- La interfaz de confianza también está configurada con una secondary network, 192.168.2.0/24.

- Un servidor con dirección IP pública 203.0.113.5 se asigna con una regla 1-to-1 NAT a un host en la red interna.

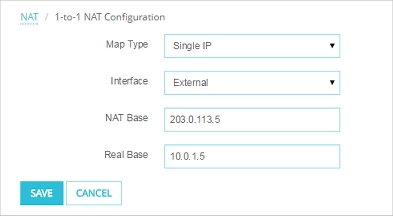

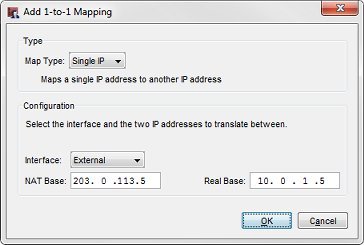

El ejemplo de configuración 1-to-1 NAT tiene estos ajustes:

Interfaz — Externa. Base NAT — 203.0.113.5, Base Real — 10.0.1.5

s

s

La configuración 1-to-1 existente en Policy Manager

Para habilitar el bucle invertido de NAT para todos los usuarios conectados a la interfaz de confianza, debe:

- Asegurarse de que exista una entrada 1-to-1 NAT para cada interfaz que usa ese tráfico cuando las computadoras internas obtienen acceso a la dirección IP pública 203.0.113.5 con una conexión de bucle invertido de NAT.

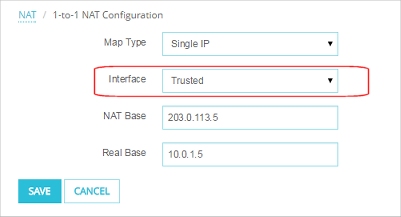

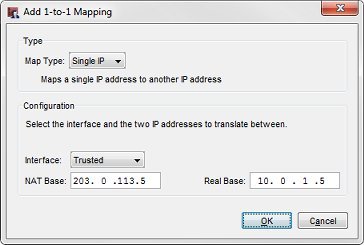

Para este ejemplo, debe agregar una asignación más de 1-to-1 NAT para aplicar al tráfico que empieza desde la interfaz de confianza. La nueva asignación 1-to-1 es la misma que la anterior, excepto que la Interfaz está configurada como De confianza en lugar de Externa.

La asignación 1-to-1 NAT en Fireware Web UI

La asignación 1-to-1 NAT en Policy Manager

Después de que agregue la segunda entrada 1-to-1 NAT, el Firebox tiene dos asignaciones 1-to-1 NAT; una para la Externa y otra para la De Confianza.

Interfaz — Externa, Base NAT — 203.0.113.5, Base Real — 10.0.1.5

Interfaz — De Confianza, Base NAT — 203.0.113.5, Base Real — 10.0.1.5

- Agregue una entrada NAT Dinámica para cada red en la interfaz a la que está conectado el servidor.

- El campo Desde para la entrada NAT dinámica es la dirección IP de red de la red desde la cual las computadoras obtienen acceso a la dirección IP 1-to-1 NAT con el bucle invertido de NAT.

- El campo A para la entrada de NAT dinámica es la dirección base de NAT en la asignación 1-to-1 NAT.

En este ejemplo, la interfaz de confianza tiene dos redes definidas, y deseamos permitir a los usuarios de ambas redes obtener acceso al servidor HTTP con la dirección IP pública o nombre de host del servidor. Se deben agregar dos entradas NAT dinámica.

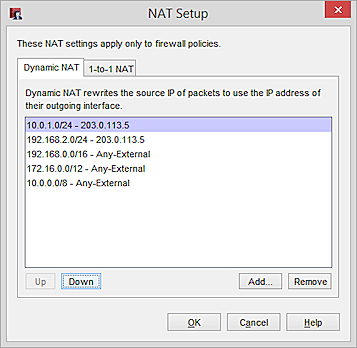

En la pestaña NAT Dinámica de la configuración NAT, agregue dos reglas de NAT dinámica:

10.0.1.0/24 – 203.0.113.5

192.168.2.0/24 – 203.0.113.5

La configuración NAT Dinámica en Policy Manager

Si planea usar el bucle invertido de NAT con un número grande de direcciones IP, puede especificar un rango de direcciones IP o subred en el campo A de la regla de NAT Dinámica.

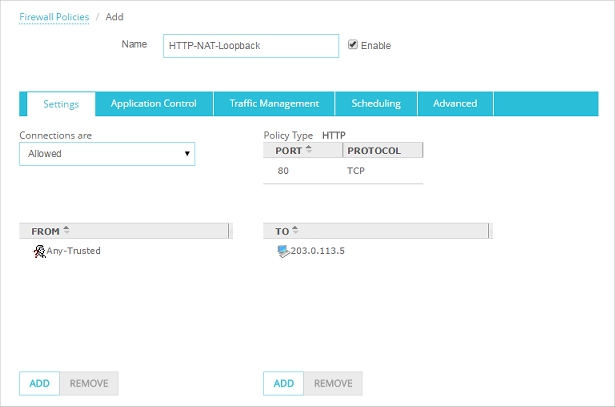

- Agregue una política para permitir que los usuarios en su red de confianza usen la dirección IP o nombre de dominio público para obtener acceso al servidor público en la red de confianza. Para este ejemplo:

Desde

Any-Trusted (Cualquiera-De confianza)

A

203.0.113.5

La política NAT de bucle invertido en Policy Manager

La política NAT de bucle invertido en Fireware Web UI

La dirección IP pública a la que los usuarios desean conectarse es 203.0.113.5.