Vous pouvez utiliser les Tâches de Diagnostic du Firebox System Manager (FSM) pour en savoir plus sur un message du journal ou pour revoir les informations des messages de journaux de votre Firebox pour vous aider à déboguer vos problèmes de réseau. Vous pouvez envoyer une requête ping à une adresse IP source ou de destination, tracer une route vers une adresse IP source ou de destination, effectuer des recherches DNS sur une adresse IP ou afficher des informations sur les paquets envoyés sur votre réseau (TCP dump). Vous pouvez inclure des arguments dans les détails de votre tâche pour restreindre les résultats. Vous pouvez exécuter un Rapport de Diagnostic VPN pour afficher des informations sur la configuration et l'état d'une passerelle de VPN et les tunnels Branch Office VPN associés.

Pour de plus amples informations à propos de certains messages de journaux générés par votre Firebox, consultez le Catalogue des Journaux Fireware disponible sur la page de documentation WatchGuard Firebox et Dimension.

Exécuter des Tâches de Diagnostic

Dans Firebox System Manager, vous pouvez exécuter des tâches de diagnostic pour consulter des informations relatives à tous les messages de journaux de votre Firebox. Cela peut vous aider à résoudre vos problèmes de réseau.

- Dans l'onglet Traffic Monitor, cliquez avec le bouton droit et sélectionnez Tâches de diagnostic.

Vous pouvez également sélectionner Outils > Tâches de diagnostic.

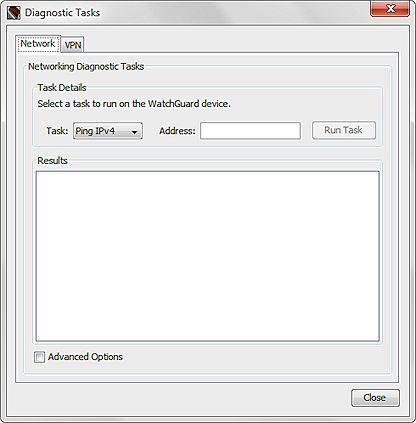

La boîte de dialogue Tâches de diagnostic apparaît, l'onglet Réseau sélectionné.

- Dans la liste déroulante Tâche, sélectionnez la tâche à exécuter.

- Ping IPv4

- Ping IPv6

- traceroute

- Recherche DNS

- TCP Dump

Si vous sélectionnez Ping, Tracer la route ou Recherche DNS, la zone de texte Adresse apparaît.

Si vous sélectionnez TCP Dump, la liste déroulante Interface apparaît.

- Dans la zone de texte Adresse, entrez une adresse IP ou un nom d'hôte.

Ou, dans la liste déroulante Interfaces, sélectionnez une interface à inclure dans les données du graphique. - Pour réduire le nombre de résultats affichés, activez la case à cocher Options avancées.

La zone de texte Arguments apparaît.

- Dans la zone de texte Arguments, entrez les arguments que vous souhaitez inclure dans la recherche.

N'oubliez pas d'inclure la valeur entrée dans la zone de texte Adresse ou dans la liste déroulante Interface. Si cette valeur ne figure pas dans vos arguments, la recherche ne fonctionnera pas.

Pour afficher la liste des arguments disponibles, placez le curseur sur la zone de texte Arguments ou laissez la zone de texte vide et cliquez sur Exécuter la tâche.Arguments de Ping IPv4

ping [-LRUbdfnqrvVaA] [-c nombre] [-i intervalle] [-w délai]

[-p motif] [-s taille des paquets] [-t ttl] [-I interface ou adresse]

[-M indication de découverte mtu] [-S sndbuf]

[ -T option horodatage] [ -Q tos ] [hop1 ...] destination

Arguments Ping IPv6

ping6 [-LUdfnqrvVaA] [-c nombre] [-i intervalle] [-w délai]

[-p motif] [-s taille des paquets] [-t ttl] [-I interface]

[-M indication de découverte mtu] [-S sndbuf]

[-F étiquette de flux] [-Q classe de trafic] [hop1 ...] destination

arguments traceroute

6.1.3 GOLD+emf_prototrace0.2: TrACESroute Utilisation : traceroute [-adnruvAMOQ] [-w attente] [-S ttl_début] [-m ttl_max] [-p port#] [-q nqueries] [-g passerelle] [-t tos] [-s adr_src] [-g routeur] [-I proto] hôte [taille des données]

-a: Abandonner après 10 abandons successifs

-d: Débogage de niveau socket

-g: Utiliser cette passerelle en tant que saut intermédiaire (utilise LSRR)

-S: Définir le TTL de départ (valeur par défaut : 1)

-m: Définir le TTL maximum (valeur par défaut : 30)

-n: Signaler uniquement les adresses IP (et non les noms d'hôte)

-p: Utiliser un port UDP alternatif

-q: Définit le nombre de requêtes pour chaque TTL (valeur par défaut : 3)

-r: Définir l'option Ne pas Router

-s: Définit votre adresse source

-t: Définit le champ IP TOS (valeur par défaut : 0)

-u: Utiliser des horodatages en microsecondes

-v: Détaillé

-w: Définir l'expiration des réponses (valeur par défaut : 5 sec)

-A: Signaler AS# à chaque saut (à partir de GRR)

-I: utiliser ce protocole IP (actuellement un entier) au lieu d'UDP

-M: Effectuer la découverte de MTU du parcours RFC1191

-O: Signaler le propriétaire de chaque saut (à partir du DNS)

-P: Analyse parallèle

-Q: Signaler les statistique de retard à chaque saut (min/moy+-stddev/max) (ms)

-T: Terminaison (terminaison de fin de ligne)

-U: Passer au saut suivant en cas de succès

Recherche DNS

dnslookup destination

TCP Dump

tcpdump [-aAbdDefIKlLnNOpPqRStuUvxX] [ -B taille ] [ -c nombre ]

[ -E algo:secret ] [ -i interface ] [ -M secret ] [ -s snaplen ]

[ -T type ] [ -y typedeliaisondedonnées ] [ -z commande ]

[ expression ]

- Cliquez sur Exécuter la tâche.

Les informations sur la tâche s'affichent dans la liste Résultats et le bouton Arrêter la tâche apparaît. - Pour arrêter la tâche de diagnostic, cliquez sur Arrêter la tâche.

- Cliquez sur Fermer pour fermer la boîte de dialogue Tâches de diagnostic et revenir au Traffic Monitor.

Envoyer une requête ping ou tracer une route pour un message de journal du trafic

Vous pouvez exécuter une tâche ping ou tracer une route pour l'adresse IP source ou de destination d'un message de journal du trafic spécifique afin de restreindre les informations affichées au sujet de ce message.

- Dans l'onglet Traffic Monitor, sélectionnez un message du journal.

- Cliquez avec le bouton droit de la souris sur le message et sélectionnez une tâche :

- Adresse IP source > Ping

- Adresse IP source > Trace Route

- Adresse IP de destination > Ping

- Adresse IP de destination > Trace Route

La boîte de dialogue Tâches de Diagnostic s'affiche avec les informations relatives au message de journal et à la tâche sélectionnés insérés dans les champs correspondants. La tâche sélectionnée démarre automatiquement.

- Pour réduire le nombre de résultats affichés, activez la case à cocher Options avancées.

La zone de texte Arguments apparaît. - Dans la zone de texte Arguments, entrez les arguments et l'adresse IP à inclure dans la recherche. N'oubliez pas d'entrer à nouveau l'adresse IP de la zone de texte Adresse.

Pour afficher la liste des arguments disponibles, placez le curseur sur la zone de texte Arguments ou laissez la zone de texte vide et cliquez sur Exécuter la tâche. - Après avoir entré vos arguments, cliquez sur Exécuter la tâche.

Les informations sur la tâche s'affichent dans la liste Résultats et le bouton Arrêter la tâche apparaît. - Pour arrêter la tâche de diagnostic, cliquez sur Arrêter la tâche.

Trouver l'Adresse IP pour un Nom d'Hôte

Depuis votre Firebox, vous pouvez utiliser la tâche Recherche DNS pour trouver dans quelle adresse IP un nom d'hôte se résout.

- Dans la liste déroulante Tâche, sélectionnez Recherche DNS.

La zone de texte Adresse apparaît. - Tapez le nom d'hôte dans la zone de texte Adresse.

- Cliquez sur Exécuter la tâche.

L'adresse IP pour le nom d'hôte que vous avez spécifié s'affiche dans la liste des résultats.

Télécharger un Fichier PCAP

Depuis la boîte de dialogue Tâches de Diagnostic, vous pouvez télécharger un fichier de capture de paquets (.PCAP) pour vous aider à diagnostiquer les problèmes de trafic sur votre réseau. Le fichier .PCAP capture les résultats de la tâche de TCP Dump la plus récente que vous exécutez pour que vous puissiez revoir les protocoles trouvés dans les résultats de la tâche en dehors du Traffic Monitor. Si vous n'enregistrez pas les résultats du TCP Dump dans un fichier .PCAP, les résultats de la tâche de TCP Dump s'effaceront lorsque vous exécuterez une nouvelle tâche de diagnostic. Vous pouvez enregistrer soit les données TCP Dump dans un fichier sur votre ordinateur pendant que la tâche s'exécute, soit les résultats sur votre Firebox et télécharger le fichier plus tard.

Lorsque vous activez les Options avancées pour inclure des arguments dans la tâche TCP Dump, vous devez toujours spécifier une interface. Ceci peut être une interface physique sur le Firebox (tel que eth0), une interface d'Agrégation des liaisons (tel que bond0), une interface sans fil (tel que ath0) ou une interface VLAN (tel que vlan10). Si vous spécifiez un VLAN ou une interface de pont et que le trafic correspond à une règle de proxy, TCP Dump capture uniquement le premier paquet entrant de cette interface. Pour capturer tous les paquets, vous devez exécuter la tâche TCP Dump sur l'interface physique d'origine des paquets.

Si vous exécutez la tâche TCP Dump pour un périphérique XTM 2 Series avec les services d'abonnement activés, il se peut que vous constatiez une baisse de la performance de votre Firebox. Lorsque la tâche est achevée, la performance de votre périphérique revient à la normale.

Au Sujet des Arguments TCP Dump

Lorsque vous exécutez la tâche TCP dump, vous devez indiquer l'interface. Vous pouvez aussi inclure des expressions dans les arguments de tâche pour filtrer un trafic spécifique.

Pour indiquer l'interface, vous devez inclure l'argument -i et le nom et numéro de l'interface. Par exemple :

-i eth1 — Interface physique #1

-i ath1 — Interface sans fil#1

-i br1 — Interface pont #1

-i bond1 — Interface d'agrégation des liaisons n°1

-i vlan1 — Interface VLAN n°1

Pour construire une expression pour filtrer le trafic d'une interface de votre choix, vous pouvez utiliser l'ensemble des mots-clés et des opérateurs standards de TCP dump. Voici quelque mots-clés et opérateurs communs :

host — Inclut uniquement le trafic vers ou depuis l'adresse IP hôte désignée.

net — Affiche uniquement le trafic vers ou depuis les adresses IP dans le sous-réseau désigné. Par exemple, pour 10.0.1.0/24, entrez 10.0.1.

port — Affiche uniquement le trafic source ou cible du port désigné.

portrange — Affiche uniquement le trafic de l'intervalle de ports désigné.

ip proto — Affiche uniquement le trafic du protocole désigné. Par exemple, pour les paquets ESP, entrez 50.

src ou dst — Utilisez les mots-clés host ou port pour spécifier la source ou la destination.

tcp ou udp — Utilisez les mots-clés port ou portrange pour spécifier le protocole.

et / ou — À utiliser pour combiner les expressions.

Pour une liste complète des mots-clés disponibles et des exemples détaillés sur la création d'expressions de filtrage, référez-vous à la page du manuel Filtre-PCAP à l'adresse http://www.tcpdump.org/manpages/pcap-filter.7.html.

Exemples d'arguments de rejet TCP :

-i eth1 host 10.0.1.25 et dst port 80

Affiche uniquement le trafic de l'interface eth1, vers ou depuis 10.0.1.25 en direction du port 80.

-i eth0 tcp port 25

Affiche uniquement le trafic de l'interface eth0, vers ou depuis le port TCP 25.

-i vlan1024

Affiche uniquement le trafic marqué VLAN 1024.

-i eth0 udp port 500 ou ip proto 50

Affiche tous les ports UDP 500 ou les paquets de l'interface eth0.

-i eth2 src 10.0.1.100 et dst 10.0.2.25

Affiche l'ensemble du trafic de l'interface eth2 compris entre 10.0.1.100 et 10.0.2.25.

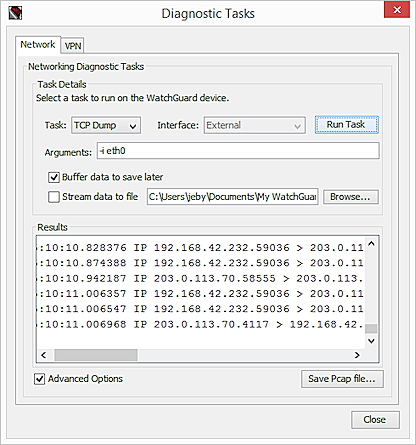

Enregistrer les données TCP Dump directement dans un fichier PCAP

Pour enregistrer les données TCP Dump dans un fichier .PCAP pendant que la tâche s'exécute :

- Dans l'onglet Traffic Monitor, cliquez avec le bouton droit et sélectionnez Tâches de diagnostic.

Vous pouvez également sélectionner Outils > Tâches de diagnostic.

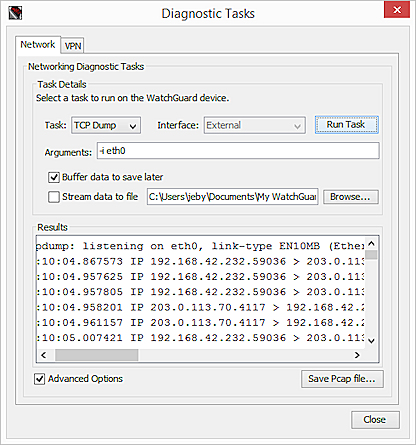

La boîte de dialogue Tâches de diagnostic apparaît, l'onglet Réseau sélectionné. - Dans la liste déroulante Tâche, sélectionnez TCP Dump.

La liste déroulante Interface s'affiche. - Cochez la case Avancé.

Les options avancées s'affichent.

- Dans la zone de texte Arguments, entrez les paramètres de la recherche. Les paramètres respectent la casse.

Par exemple, pour la capture des données PCAP pour l'interface externe par défaut, tapez -ieth0. - Sélectionnez la case à cocher Transmettre les données en continu vers le fichier

- Cliquez sur Parcourir pour spécifier un emplacement pour enregistrer le fichier .PCAP, ainsi qu'un nom pour le fichier.

- Cliquez sur Exécuter la tâche.

La tâche TCP Dump s'exécute. Les données de dump TCP ne s'affichent pas dans la liste Résultats.

- Lorsque le TCP Dump a récolté assez de résultats, cliquez sur Arrêter la tâche.

Le TCP Dump s'arrête automatiquement si le fichier atteint soit la taille maximum autorisée pour votre ordinateur, soit la quantité que vous avez spécifiée dans la zone de texte Arguments.

La tâche dump TCP s'arrête et le fichier .PCAP est enregistré à l'emplacement spécifié.

Après avoir enregistré le fichier .PCAP, vous pouvez ouvrir le fichier dans une application tierce comme Wireshark et revoir les protocoles inclus pour résoudre vos problèmes de configuration du réseau.

Enregistrer les Données de TCP Dump sur Votre Firebox

Vous pouvez aussi choisir de capturer les données TCP Dump sur votre Firebox, puis les enregistrer au format .PCAP sur votre ordinateur.

Depuis la boîte de dialogue Tâches de diagnostic :

- Dans la liste déroulante Tâche, sélectionnez TCP Dump.

La liste déroulante Interface s'affiche. - Cochez la case Avancé.

Les options avancées s'affichent. - Dans la zone de texte Arguments, entrez les paramètres de la recherche. Les paramètres respectent la casse.

Par exemple, pour la capture des données .PCAP pour l'interface externe par défaut, tapez -ieth0. - Sélectionnez la case à cocher Mise en tampon des données pour enregistrement ultérieur.

- Cliquez sur Exécuter la tâche.

La tâche TCP Dump s'exécute. Les données de TCP Dump s'affichent dans la liste Résultats et le bouton Arrêter la tâche apparaît.

- Lorsque le TCP Dump a récolté assez de résultats, cliquez sur Arrêter la tâche.

Le TCP Dump s'arrête aussi automatiquement lorsque tous les résultats sont capturés.

La tâche TCP Dump s'arrête et le bouton Enregistrer le fichier Pcap apparaît.

- Cliquez sur Enregistrer le fichier Pcap pour spécifier un emplacement pour enregistrer le fichier .PCAP, ainsi qu'un nom pour le fichier.

La taille maximale du fichier .PCAP est 30 Mo. Si votre Firebox dispose d'une mémoire limitée, la taille du fichier .PCAP est limitée par la mémoire disponible sur votre Firebox.

Copier l'Adresse IP d'un Message eu Journal

Vous pouvez copier l'adresse IP source ou de destination d'un message de journal qui figure sur le Moniteur du trafic pour le coller dans un autre programme ou dans une autre boîte de dialogue.

- Dans l'onglet Traffic Monitor, sélectionnez un message de journal.

- Cliquez avec le bouton droit de la souris sur le message et sélectionnez une tâche :

- Adresse IP source > Copier l'adresse IP source

- Adresse IP de destination > Copier l'adresse IP de destination

L'adresse IP sélectionnée est copiée dans le presse-papiers système.

Obtenir plus d'informations à propos des signatures IPS dans les messages de journal du trafic

Si vous avez activé la journalisation pour les signatures d'Intrusion Prevention Service (IPS), vous pouvez aussi utiliser Traffic Monitor pour trouver davantage d'informations sur les identifiants de signature associés aux messages de journal du trafic.

Sur l'onglet Traffic Monitor :

- Sélectionnez un message de journal du trafic avec un identifiant de signature, tel que Détecter IPS.

- Cliquez avec le bouton droit sur le message de journal et sélectionnez Rechercher des informations relatives aux signatures.

Le site Web de signatures WatchGuard affiche les détails de la signature.

Pour plus d'informations sur IPS et les signatures IPS, voir À propos d'Intrusion Prevention Service et Afficher les Informations sur la Signature IPS.

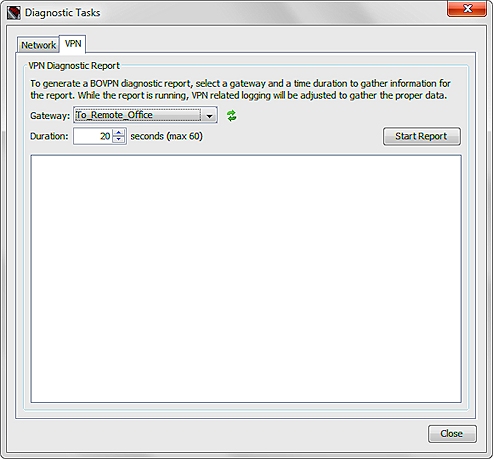

Exécuter un rapport de diagnostic de Réseau Privé VPN (Virtual Private Network)

Pour afficher des informations sur la configuration et l'état d'une passerelle de VPN et les tunnels Branch Office VPN associés, vous pouvez exécuter un Rapport de Diagnostic VPN. Lorsque vous exécutez un rapport, le Firebox augmente temporairement le niveau de journalisation de la passerelle sélectionnée.

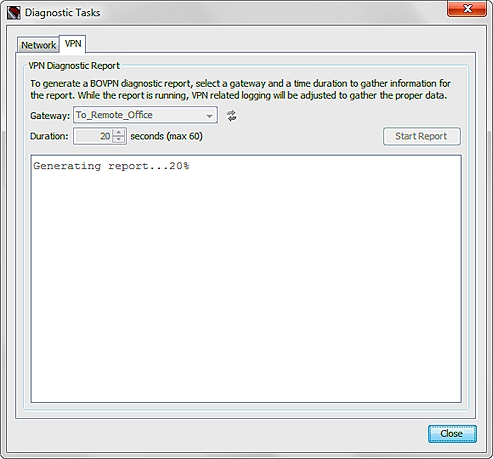

Dans la boîte de dialogue Tâches de diagnostic :

- Cliquez sur l'onglet Réseau privé VPN (Virtual Private Network).

- Sélectionnez une passerelle de réseau privé VPN (Virtual Private Network), dans la liste déroulante Passerelle.

- Pour actualiser les passerelles du réseau privé VPN incluses dans la liste déroulante Passerelle, cliquez sur

.

. - Dans la zone de texte Durée, saisissez ou sélectionnez le nombre de secondes pendant lesquelles exécuter le rapport de diagnostic du réseau privé VPN (Virtual Private Network).

- Cliquez sur Démarrer le rapport.

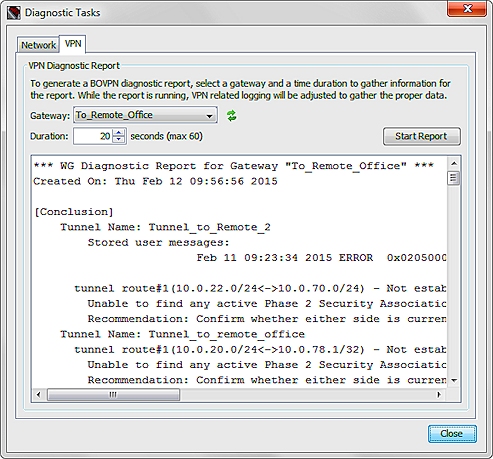

La tâche de diagnostic commence et génère le rapport.

Le Firebox récolte les messages de journal pendant la durée que vous avez spécifiée. Lorsque la tâche est terminée, des détails sur la configuration de la passerelle et des tunnels ainsi que des informations sur l'état des tunnels actif pour la passerelle sélectionnée apparaissent dans la section Résultats. Le niveau de journal est alors renvoyé au niveau précédemment défini.

Vous pouvez également exécuter un Rapport de Diagnostic VPN depuis l'onglet Panneau Avant de FSM :

- Développez l'arborescence Tunnels Branch Office VPN.

- Sélectionnez Interface VPN ou Passerelle.

- Faites un clic-droit sur l'interface ou passerelle VPN sélectionnée et choisissez Rapport de Diagnostic VPN.

La boîte de dialogue Tâches de Diagnostic s'affiche avec l'onglet VPN sélectionné. Le Rapport de Diagnostic VPN de la passerelle sélectionnée s'exécute pendant 20 secondes. - Pour exécuter un nouveau rapport, cliquez sur Démarrer un Rapport.

Pour obtenir plus d'informations sur le rapport de diagnostic pour les VPN, voir Utiliser le Rapport de diagnostique VPN.

Voir Également

Messages de journal du Périphérique (Traffic Monitor)

À propos de la Journalisation et des Notifications Firebox

Voir les Messages de Journal et les Rapports dans WebCenter

À propos de la Configuration Sans Fil du Firebox