Stratégies TDR Recommandées

Pour autoriser les Host Sensors à entreprendre automatiquement des actions contre les menaces très graves, vous devez configurer les stratégies TDR. Les stratégies recommandées sont activées par défaut dans votre compte TDR. Vous pouvez modifier ces stratégies ou en ajouter de nouvelles en fonction des groupes d'hôtes et des besoins de votre réseau.

Stratégies TDR par Défaut

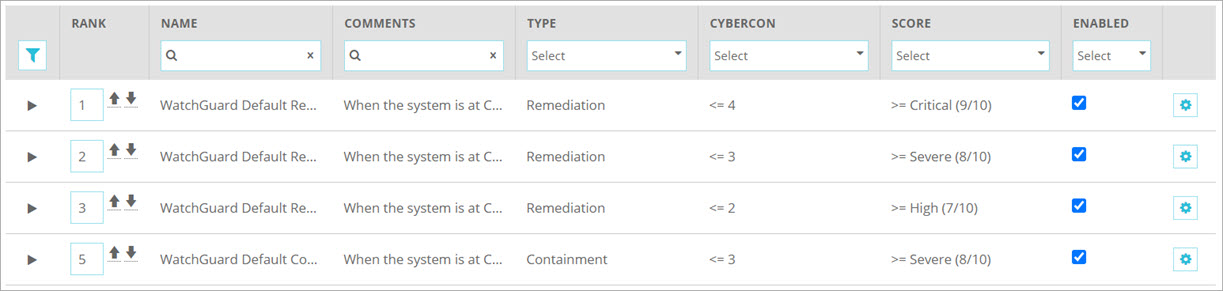

Chaque compte TDR possède trois stratégies de traitement par défaut et une stratégie d'isolation par défaut. Si vous avez activé la fonctionnalité APT Blocker, une Stratégie APT Blocker Par Défaut est également activée par défaut.

Les trois stratégies de traitement par défaut autorisent les Host Sensors à entreprendre des actions de traitement pour les indicateurs présentant différents indices de menace aux seuils Cybercon 4, 3 et 2. Lorsque les stratégies par défaut sont activées, vous pouvez modifier le niveau Cybercon (2 au lieu de 3 par exemple) pour autoriser immédiatement les Host Sensors à entreprendre des actions sur les menaces présentant un indice de menace inférieur.

La stratégie de APT Blocker par défaut autorise les Host Sensors à envoyer les fichiers suspects qui ne correspondent pas à une menace connue au bac à sable à des fins d'analyse par APT Blocker.

La stratégie d'isolation par défaut contient automatiquement les hôtes possédant un incident présentant un Indice de Menace égal à 8 (Grave). Les hôtes isolés sont libérés automatiquement lorsque l'Indice de Menace de l'incident devient inférieur au seuil. La stratégie d'isolation par défaut n'est pas activée par défaut. Activez la stratégie si vous souhaitez isoler les hôtes automatiquement.

- Seuil Cybercon : 4 (s'applique à Cybercon 4, 3, 2 et 1)

- Autoriser : l'action du fichier de bac à sable

- Cible : « Tous les Hôtes »

- Seuil Cybercon : 2 (s'applique à Cybercon 2 et 1)

- Seuil d'Indice de Menace : 7 (s'applique aux Indices de Menace 7 et supérieurs)

- Autoriser : toutes les actions de traitement (Mettre le Fichier en Quarantaine, Terminer le Processus, Supprimer la Valeur de Registre)

- Cible : « Tous les Hôtes »

- Seuil Cybercon : 3 (s'applique à Cybercon 3, 2 et 1)

- Seuil d'Indice de Menace : 8 (s'applique aux Indices de Menace 8 et supérieurs)

- Autoriser : toutes les actions de traitement (Mettre le Fichier en Quarantaine, Terminer le Processus, Supprimer la Valeur de Registre)

- Cible : « Tous les Hôtes »

- Seuil Cybercon : 4 (s'applique à Cybercon 4, 3, 2 et 1)

- Seuil d'Indice de Menace : 9 (s'applique aux Indices de Menace 9 et supérieurs)

- Autoriser : toutes les actions de traitement (Mettre le Fichier en Quarantaine, Terminer le Processus, Supprimer la Valeur de Registre)

- Cible : « Tous les Hôtes »

- Seuil Cybercon : 3 (s'applique à Cybercon 3, 2 et 1)

- Seuil d'Indice de Menace : 8 (s'applique aux Indices de Menace 8 et supérieurs)

- Cible : « Tous les Hôtes »

Lorsque APT Blocker est activé, les cinq stratégies TDR par défaut sont similaires à celles-ci :

Avec ces stratégies par défaut, tous les Host Sensors entreprennent les actions suivantes :

En présence d'un niveau Cybercon 4 :

- Les Host Sensors entreprennent automatiquement les actions de traitement des indicateurs dont l'Indice de Menace est égal ou supérieur à 9.

- Les Host Sensors transmettent automatiquement les fichiers suspects à un environnement de bac à sable sécurisé à des fins d'analyse.

En présence d'un niveau Cybercon 3 :

- Les Host Sensors entreprennent automatiquement les actions de traitement des indicateurs dont l'Indice de Menace est égal ou supérieur à 8.

- Les Host Sensors transmettent automatiquement les fichiers suspects à un environnement de bac à sable sécurisé à des fins d'analyse.

- Les Host Sensors présentant un Indice de Menace d'incident supérieur ou égal à 8 sont isolés automatiquement.

En présence d'un niveau Cybercon 2 ou 1 :

- Les Host Sensors entreprennent automatiquement les actions de traitement des indicateurs dont l'Indice de Menace est égal ou supérieur à 7.

- Les Host Sensors transmettent automatiquement les fichiers suspects à un environnement de bac à sable sécurisé à des fins d'analyse.

Définir le Niveau Cybercon

Lorsque vous utilisez les stratégies TDR par défaut, vous pouvez définir le niveau Cybercon de manière à ce que les Host Sensors puissent entreprendre des actions visant à traiter les menaces en fonction des stratégies actives de chaque seuil Cybercon.

- Pour la plupart des déploiements, nous vous recommandons de définir le niveau Cybercon à 3.

- Pour une approche plus conservatrice présentant moins de traitement automatisé, définissez le niveau Cybercon à 4.

- Pour une approche plus agressive présentant davantage de traitement automatisé, définissez le niveau Cybercon à 2.

Pour de plus amples informations concernant les niveaux Cybercon, consultez À propos des Niveaux Cybercon TDR.

Utiliser des Groupes comme Cibles de Stratégie

Les stratégies TDR par défaut constituent un bon point de départ pour un nouveau compte TDR. Il est probable que vous souhaitiez configurer différentes stratégies pour différents hôtes de votre réseau. Pour créer différentes stratégies pour différents groupes d'hôtes, vous pouvez spécifier des groupes comme cibles dans vos stratégies. Vous pouvez synchroniser les groupes de votre serveur active directory ou définir des groupes TDR sur la base des noms d'hôte ou d'adresses IP. Astuce !

Pour de plus amples informations concernant la configuration des Groupes, consultez Gérer les Groupes de TDR.

Le groupe par défaut Tous les Hôtes comprend tous les hôtes sur lesquels un Host Sensor est installé. Nous vous recommandons de créer des groupes séparés pour les clients et les serveurs de manière à créer des stratégies spécifiques à ces groupes.

Vous pouvez par exemple ajouter les groupes suivants :

- Tous les Clients — Comprend tous les ordinateurs clients sur lesquels un Host Sensor est installé, mais pas les serveurs

- Tous les Serveurs — Comprend tous les serveurs sur lesquels un Host Sensor est installé

Ces groupes vous permettent de configurer les stratégies de traitement de manière à entreprendre des actions automatisées sur les clients à des niveaux de menace différents des serveurs. Aux niveaux de menace les plus élevés (seuil Cybercon le plus faible), vous pouvez utiliser le groupe Tous les Hôtes de manière à appliquer les stratégies à tous les hôtes.

| Exemple de Nom de Stratégie | Cybercon Seuil |

Menace Indice Seuil |

Stratégie Cible (Groupe) |

Actions Automatisées |

|---|---|---|---|---|

| (aucune stratégie) | Cybercon 5 | Aucun(e) | ||

| C4 Menace 8 - Clients Uniquement | Cybercon 4 | 8 | Tous les Clients |

- Terminer le Processus |

| C4 - Tout Placer en Bac à Sable | Cybercon 4 | S/O | Tous les Hôtes | - Envoi en Bac à Sable du Fichier |

| C3 Menace 8 - Serveurs et Clients | Cybercon 3 | 8 | Tous les Serveurs Tous les Clients |

- Terminer le Processus |

| C2 Menace 4 - Tous les Hôtes | Cybercon 2 | 4 | Tous les Hôtes |

- Terminer le Processus |

| C1 - Menace 2 - Tous les Hôtes | Cybercon 1 | 2 | Tous les Hôtes |

- Terminer le Processus |

Conseils Relatifs aux Stratégies

Lorsque vous configurez des stratégies supplémentaires, gardez les points suivants à l'esprit :

Utilisez le Seuil Cybercon pour activer rapidement les stratégies

- Lorsque les stratégies par défaut sont actives, définissez le niveau Cybercon à 3.

- Ne configurez pas de stratégie pour Cybercon 5.

- Ajoutez des stratégies aux niveaux Cybercon présentant la gravité la plus élevée (numéro le plus petit).

- Vous pouvez définir le Seuil Cybercon de vos stratégies.

- Vous décidez du moment où modifier le niveau Cybercon en fonction de l'activité et des risques actuels de votre réseau pour activer les stratégies de chaque Seuil Cybercon.

Utilisez des groupes pour les cibles de stratégie :

- Configurez des groupes pour les hôtes présentant des besoins similaires en créant par exemple un groupe pour les serveurs

- Créez des stratégies ciblant chaque groupe

- Vous pouvez également personnaliser les paramètres des Host Sensors par groupe

Pour plus d'informations, consultez Gérer les Hôtes d'un Groupe