Autoriser les Utilisateurs de Mobile VPN with SSL à utiliser des ressources via un Tunnel BOVPN

Avant que vos utilisateurs de Mobile VPN with SSL puissent utiliser des ressources via un tunnel BOVPN, vous devez ajouter les routes de tunnel et les ressources appropriés à votre configuration BOVPN.

Dans cet exemple, un tunnel BOVPN est déjà configuré entre les deux Firebox des sites A et B.

Configuration du Firebox du site A

Adresse IP de l'interface externe — 203.0.113.2

Adresse IP du réseau approuvé — 10.0.1.0/24

Pool d'adresses IP pour Mobile VPN with SSL — 192.168.113.0/24

Configuration du Firebox du site B

Adresse IP de l'interface externe — 198.51.100.2

Adresse IP du réseau approuvé — 10.50.1.0/24

Pour autoriser les utilisateurs de Mobile VPN with SSL qui se connectent au Firebox du site A à utiliser des ressources sur le réseau approuvé du Firebox du site B, utilisez les procédures présentées dans les sections suivantes.

Configurer le Firebox du Site A

Tout d'abord, vous devez configurer le Firebox du site A pour qu'il autorise le trafic VPN SSL vers le Firebox du site B.

- Connectez-vous au Fireware Web UI du Firebox du site A.

C'est le périphérique auquel se connectent les utilisateurs du réseau VPN SSL. - Sélectionnez VPN > Mobile VPN with SSL.

La page Mobile VPN with SSL apparaît.

- Cochez la case Activer Mobile VPN with SSL.

- Dans la section Ressources autorisées, sélectionnez Spécifier les ressources autorisées.

- Ajoutez les adresses IP des réseaux approuvés sur les Fireboxes local et distant.

Pour cet exemple, comme adresse IP du réseau approuvé du site A, ajoutez 10.0.1.0/24.

Pour l'adresse IP du réseau approuvé au site B, ajoutez 10.50.1.0/24. - Ajoutez les adresses réseau des autres réseaux que vous voulez éventuellement mettre à la disposition de vos utilisateurs du réseau VPN SSL.

Vous pourriez ajouter par exemple les réseaux facultatifs des Fireboxes local et distant. - Notez l'adresse spécifiée dans la zone de texte Pool d'Adresses IP Virtuelles. Vous vous servirez de cette adresse quand vous configurerez les routes de tunnel vers les ressources. Cliquez sur Enregistrer.

- Sélectionnez VPN > Branch Office VPN.

La page Branch Office VPN s'affiche. - Dans la liste Tunnels, sélectionnez un tunnel et cliquez sur Modifier.

La boîte de dialogue Modifier le Tunnel s'affiche. La route de tunnel existant entre les périphériques des Sites A et B apparaît dans la liste Adresses.

- Sous l'onglet Adresses, cliquez sur Ajouter.

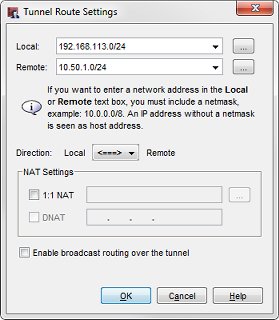

La boîte de dialogue Paramètres de route de tunnel s'affiche.

- Dans la section IP locale, dans la liste déroulante Choisir le type, sélectionnez IPv4 réseau.

- Dans la zone de texte IP réseau, tapez 192.168.113.0/24.

C'est l'adresse IP de réseau attribuée aux utilisateurs du réseau VPN SSL dans cet exemple. Vous pouvez trouver cette adresse IP dans la boîte de dialogue Configuration de Mobile VPN with SSL, dans la zone de texte Pool d'adresses IP. - Dans la section IP distante, dans la liste déroulante Choisir le type, sélectionnez IPv4 réseau.

- Dans la zone de texte IP réseau, tapez 10.50.1.0/24.

C'est l'adresse IP du réseau approuvé du Firebox distant dans cet exemple. - Cliquez sur OK.

La nouvelle route de tunnel est ajoutée à la liste des adresses.

- Cliquez sur Enregistrer.

Le Firebox du site A autorise à présent le trafic des utilisateurs Mobile VPN with SSL vers le réseau distant du site B via le tunnel BOVPN.

- Ouvrez Policy Manager avec le fichier de configuration du Firebox du site A.

C'est le périphérique auquel se connectent les utilisateurs du réseau VPN SSL.

Policy Manager s'affiche avec le fichier de configuration sélectionné. - Sélectionnez VPN >Mobile VPN > SSL.

La boîte de dialogue Configuration de Mobile VPN with SSL s'affiche.

Si vous cochez la case Forcer tout le trafic client à passer par le tunnel, le Firebox autorise l'accès à toutes les ressources et vous pouvez ignorer les étapes 3, 4 et 5.

- Dans la section Ressources autorisées, sélectionnez Spécifier les ressources autorisées.

- Ajoutez les adresses IP des réseaux approuvés sur les Fireboxes local et distant.

Pour cet exemple, comme adresse IP du réseau approuvé du site A, ajoutez 10.0.1.0/24.

Pour l'adresse IP du réseau approuvé au site B, ajoutez 10.50.1.0/24. - Ajoutez les adresses réseau des autres réseaux que vous voulez éventuellement mettre à la disposition de vos utilisateurs du réseau VPN SSL.

Vous pourriez ajouter par exemple les réseaux facultatifs des Fireboxes local et distant. - Notez l'adresse spécifiée dans la zone de texte Pool d'adresses IP virtuelles. Vous vous servirez de cette adresse quand vous configurerez les routes de tunnel vers les ressources. Cliquez sur OK.

Policy Manager apparaît. - Sélectionnez VPN > Tunnels Branch Office.

La boîte de dialogue Tunnels Branch Office IPSec s'affiche. - Sélectionnez un tunnel et cliquez sur Modifier.

La boîte de dialogue Modifier le Tunnel s'affiche. La route de tunnel existant entre les périphériques des Sites A et B apparaît dans la liste Adresses.

- Sous l'onglet Adresses, cliquez sur Ajouter.

La boîte de dialogue Paramètres de route de tunnel s'affiche.

- Dans la zone de texte Local, entrez 192.168.113.0/24.

C'est l'adresse IP de réseau attribuée aux utilisateurs du réseau VPN SSL dans cet exemple. Vous pouvez trouver cette adresse IP dans la boîte de dialogue Configuration de Mobile VPN with SSL, dans la zone de texte Pool d'adresses IP. - Dans la zone de texte Distant, saisissez 10.50.1.0/24.

C'est l'adresse IP du réseau approuvé du Firebox distant dans cet exemple. - Cliquez sur OK.

La nouvelle route de tunnel est ajoutée à l'onglet des adresses.

- Cliquez sur OK. Enregistrez la configuration sur le Firebox.

Le Firebox du site A autorise à présent le trafic des utilisateurs Mobile VPN with SSL vers le réseau distant du site B via le tunnel BOVPN.

Configurer le Firebox du site B

Ensuite, vous devez configurer le Firebox du site B pour qu'il accepte sur son réseau local le trafic provenant des utilisateurs Mobile VPN with SSL et passant par le tunnel BOVPN.

- Sélectionnez VPN > Tunnels Branch Office.

La boîte de dialogue Tunnels Branch Office IPSec s'affiche. - Sélectionnez un tunnel et cliquez sur Modifier.

La boîte de dialogue Modifier le Tunnel s'affiche. La route de tunnel existant entre les périphériques des Sites A et B apparaît dans la liste Adresses.

- Sous l'onglet Adresses, cliquez sur Ajouter.

La boîte de dialogue Paramètres de route de tunnel s'affiche.

- Dans la section IP locale, dans la liste déroulante Choisir le type, sélectionnez IPv4 réseau.

- Dans la zone de texte IP réseau, tapez 10.50.1.0/24.

C'est l'adresse IP du réseau local du Firebox du site B dans cet exemple. - Dans la section IP distante, dans la liste déroulante Choisir le type, sélectionnez IPv4 réseau.

- Dans la zone de texte IP réseau, tapez 192.168.113.0/24.

C'est l'adresse IP de réseau attribuée aux utilisateurs du réseau VPN SSL du site A dans cet exemple. Vous pouvez trouver cette adresse IP dans la boîte de dialogue Configuration de Mobile VPN with SSL, dans la zone de texte Pool d'adresses IP. - Cliquez sur OK.

La nouvelle route de tunnel est ajoutée à la liste des adresses.

- Cliquez sur Enregistrer.

Le Firebox du site B est à présent configuré pour accepter le trafic provenant des utilisateurs Mobile VPN with SSL et passant par le tunnel BOVPN.

- Ouvrez Policy Manager avec le fichier de configuration du Firebox du site B.

Policy Manager s'affiche avec le fichier de configuration sélectionné. - Sélectionnez VPN > Tunnels Branch Office.

La boîte de dialogue Tunnels Branch Office IPSec s'affiche. - Sélectionnez un tunnel et cliquez sur Modifier.

La boîte de dialogue Modifier le tunnel apparaît. La route de tunnel existant entre les périphériques des sites A et B apparaît dans la liste Adresses.

- Sous l'onglet Adresses, cliquez sur Ajouter.

La boîte de dialogue Paramètres de route de tunnel s'affiche. - Dans la zone de texte Local, entrez 10.50.1.0/24.

C'est l'adresse IP du réseau local du Firebox du site B dans cet exemple. - Dans la zone de texte Distant, saisissez 192.168.113.0/24.

C'est l'adresse IP de réseau attribuée aux utilisateurs du réseau VPN SSL du site A dans cet exemple. Vous pouvez trouver cette adresse IP dans la boîte de dialogue Configuration de Mobile VPN with SSL, dans la zone de texte Pool d'adresses IP. - Cliquez sur OK.

La route de tunnel est ajoutée à l'onglet Adresses.

- Cliquez sur OK. Enregistrez la configuration sur le Firebox.

Le Firebox du site B est à présent configuré pour accepter le trafic provenant des utilisateurs Mobile VPN with SSL et passant par le tunnel BOVPN.