適用対象: WatchGuard Advanced EPDR、WatchGuard EDR、WatchGuard EDR

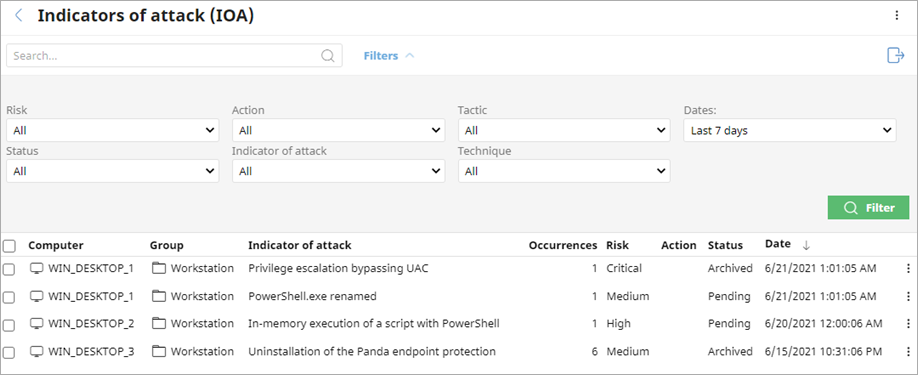

IOA (攻撃の指標) リストには、WatchGuard Endpoint Security によりワークステーションとサーバーで検出された IOA の詳細が表示されます。

各 IOA には、単一のコンピュータと IOA の種類が示されます。同じ一連の不審なイベントが複数のコンピュータで発生した場合は、WatchGuard Endpoint Security では、コンピュータごとに個別の IOA が生成されます。同じコンピュータで同じパターンが 1 時間に数回検出された場合は、少なくとも 2 つの IOA が生成されます。1 つは最初に IOA が検出された際、もう 1 つは 1 時間ごとで、その時間内の発生数が示されます。

コンピュータ行のオプションの ![]() メニューで、以下を実行することができます。

メニューで、以下を実行することができます。

- IOA をアーカイブする または 攻撃の指標を保留中としてマーク付けする

- コンピュータで検出された IOA を表示する

- IOA が検出されたコンピュータを表示する

攻撃の指標リストをフィルタリングする

攻撃の指標リストをフィルタリングして攻撃の詳細を開くには、以下の手順を実行します。

- フィルタ をクリックします。

- 結果をフィルタリングするパラメータを指定します。

- リスク — 検出された IOA の影響度 (重大、高い、中程度、低、不明)。

- アクション — RDP IOA への総当たり攻撃 (ブルートフォース攻撃) に対して WatchGuard Endpoint Security で実行されたアクションの種類 (報告済み、攻撃がブロックされました)。

- 戦術 — IOA 生成の要因となった攻撃戦術のカテゴリ (MITRE マトリックスにマッピング)。

- 日付 — IOA が生成された期間。

- スターテス — IOA のステータス (アーカイブ済み、保留中)。アーカイブ済みの IOA は、誤検出または解決済みであるため、管理者が注意を払う必要はありません。保留中の IOA は、管理者がまだ調査していないものです。

- 攻撃の指標 — IOA をトリガーしたイベントのパターンを検出したルールの名前。すべてを選択するか、リストのフィルタリングをする IOA を検索して選択します。

- 手法 — IOA を生成し、MITRE マトリックスにマッピングされた (たとえば T1012 - クエリ レジストリ) 攻撃手法のカテゴリ (と、該当する場合はサブカテゴリ)。複数の手法を検索して選択することができます。

- フィルタ をクリックします。

リストを CSV ファイルとしてエクスポートするには、 をクリックします。

をクリックします。 - コンピュータの IOA の詳細を表示するには、リストからコンピュータを選択します。

詳細については、攻撃の指標の詳細 を参照してください。