NAT ループバックおよび静的 NAT (SNAT)

サーバーが同じ物理 Firebox インターフェイスにある場合は、NAT ループバックにより、信頼済みネットワークまたは任意ネットワークのユーザーは、パブリック IP アドレスまたはドメイン名を使用して、パブリック サーバーに接続することができます。静的 NAT (SNAT) 使用時における NAT ループバックの構成方法の理解に役立つ例を以下に示します。

ABC 社には、Firebox の信頼済みインターフェイスに HTTP サーバーがあるとします。会社は、静的 NAT を使用してパブリック IP アドレスを内部サーバーにマップします。会社は、このパブリック サーバーにアクセスできるように、信頼済みネットワークのユーザーにパブリック IP アドレスまたはドメイン名の使用を許可しようとしています。

この例では、以下の前提を使用します。

- 信頼済みインターフェイスは、10.0.1.0/24 ネットワーク上の IP アドレスを使用して構成されます。

- HTTP サーバーは、信頼済みの 10.0.1.0/24 ネットワークに物理的に接続されています。

Firebox では、静的 NAT によるループバック接続の発信元 IP アドレスとして、常にインターフェイス IP アドレスが使用されます。これは、静的 NAT アクションで 発信元 IP アドレスを設定する オプションを選択した場合でも同様です。

サーバーに NAT ループバックのポリシーを追加する

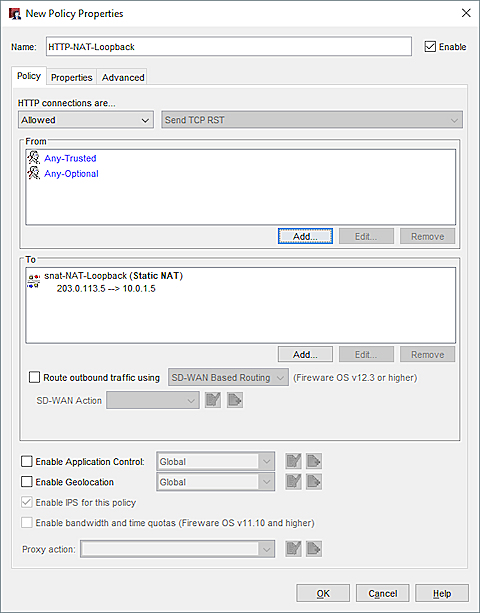

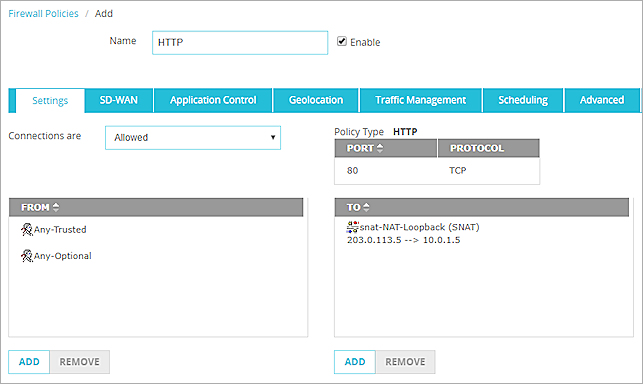

この例では、信頼済みネットワークまたは任意ネットワークのユーザーがパブリック IP アドレスまたはドメイン名を使用して、信頼済みネットワーク上のパブリック サーバーにアクセスできるようにするために、SNAT アクションを作成し HTTP ポリシーに追加する必要があります。ポリシーアドレスは、次のようになります。

送信元:

Any-Trusted

Any-Optional

送信先:

snat-NAT-Loopback (静的 NAT)

203.0.113.5 --> 10.0.1.5

Policy Manager における NAT ループバック ポリシーの SNAT アクション

ポリシーの 送信先 セクションには、HTTP サーバーのパブリック IP アドレスからそのサーバーの実 IP アドレスまでの静的 NAT ルートを定義する SNAT アクションが含まれています。Fireware v12.2 以降では、SNAT アクションで FQDN を指定できます。