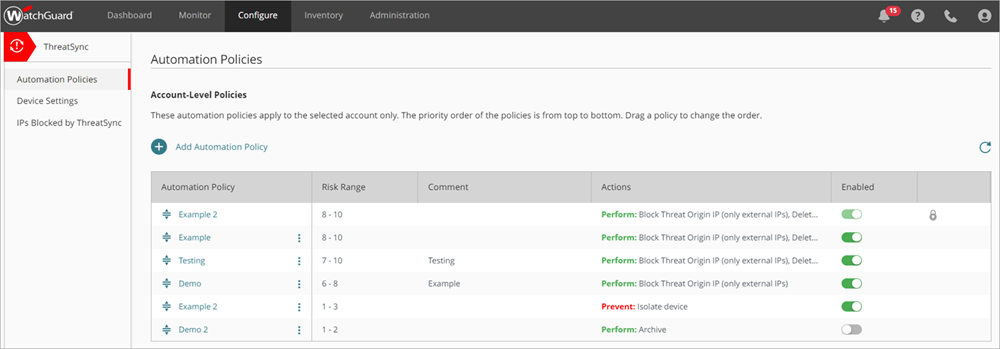

ThreatSync 自動化ポリシーは、脅威の検出時に ThreatSync で自動的に実行されるアクションを定義するポリシーです。

自動化ポリシーにより、特定の種類のインシデントへの対応を自動化することができるため、インシデント担当者は、人間による調査と修正が必要になり得る最も重要なインシデントに集中して対応することが可能となります。たとえば、リスク レベルの低い特定種類のインシデントが自動的にアーカイブされる自動化ポリシーを作成することができます。

自動化ポリシーの対象外のインシデントは手動で修正することができます。詳細については、インシデントを修正するアクションを実行する を参照してください。

自動化ポリシーの詳細については、以下のセクションを参照してください。

自社の環境で発生する可能性があるさまざまな種類のインシデントや実行可能な修正アクションに精通するまでは、ThreatSync のベストプラクティス に示されているポリシー以外の自動化ポリシーを追加しないことをお勧めします。

ThreatSync 自動化ポリシーの種類

ThreatSync では、2 種類の自動化ポリシーを構成することができます。

Remediation (修正) ポリシー

修正自動化ポリシーにより、ポリシー条件に該当するインシデントが発生した際に、指定した修正アクションを実行することができます。

Archive (アーカイブ) ポリシー

アーカイブ自動化ポリシーにより、ポリシー条件に該当するインシデントのステータスをアーカイブ済みに変更することができます。

ThreatSync 自動化ポリシーの条件とアクション

ThreatSync 自動化ポリシーでは、ポリシーごとに条件とアクションを構成します。

条件

条件により、ThreatSync でポリシーが実行されるタイミングが定義されます。インシデントがポリシーの条件に該当する場合は、ThreatSync で指定されているアクションが実行されます。

ポリシーごとに、以下の条件を指定することができます。

- リスク範囲 — インシデント リスク レベルの範囲を指定します。詳細については、ThreatSync インシデントのリスク レベルとスコア を参照してください。

- インシデントの種類 — インシデントの種類を 1 つまたは複数選択します。

- デバイスの種類 — Firebox または Endpoint を選択します。

- 実行済みアクション — インシデントが発生した際に実行するアクションを 1 つまたは複数選択します (アーカイブ ポリシーのみ)。

実行済みアクションの条件は、アーカイブ ポリシーの種類でのみ使用することができます。修正ポリシーには、修正アクションを選択するための別のセクションが含まれています。

アクション

アクションにより、ポリシー実行時に ThreatSync で実施されるアクションが定義されます。

ポリシーごとに、ポリシーによりアクションを実行するか防止するかを指定する必要があります。

- Perform (実行) — ポリシー条件に該当するインシデントの発生時に、指定されているアクションが ThreatSync で実行されます。

- Prevent (防止) — 指定されているアクションが、ThreatSync により阻止されます。より広範な Perform (実行) ポリシーにおける例外を作成するには、Prevent (防止) アクションが設定されたポリシーを追加して、ポリシー リストでこれを他のポリシーよりも上位にランク付けします。防止アクションのポリシーによって、管理ユーザーによるアクションの手動実行が妨げられることはありません。

Remediation (修正ポリシー) には、実行する修正アクションを 1 つまたは複数選択します。

- 脅威の送信元 IP をブロックする (外部 IP のみ) — インシデントに関連付けられる外部 IP アドレスがブロックされます。このアクションを選択すると、WatchGuard Cloud アカウントで ThreatSync が有効化されているすべての Firebox で、IP アドレスとの間の接続がブロックされます。

- ファイルを削除する — インシデントに関連付けられるフラグ付きファイルが削除されます。

- デバイスを隔離する — コンピュータがネットワークから隔離されます。これにより、脅威の拡散と機密データの流出を防止することができます。

- 悪質なプロセスを強制終了する — インシデントに関連して悪質な動作が検出されたプロセスが強制終了されます。

アーカイブ ポリシーの場合は、アクションは 1 つのみです。

- Archive (アーカイブ) — インシデントのステータスがアーカイブ済みに変更されます。このアクションは自動的に選択され、変更することはできません。

ThreatSync 自動化ポリシーの優先付け

ThreatSync ポリシーは、相対的な優先度の高い順に上から下にランク付けすることができます。インシデントが複数のポリシーで構成されている条件に該当する場合は、適用される最も優先度の高いポリシーで指定されているアクションが ThreatSync で実行されます。

インシデントに対する各推奨アクションは、ポリシーに基づき個別に評価されます。インシデントにおいて、ポリシーで指定されているアクションと一致する推奨アクションが存在しない場合は、そのポリシーが省略されます。

テンプレート経由で割り当てられた自動化ポリシーは、Subscriber アカウントのポリシー リストの上部に表示されます。自動化ポリシーとテンプレートの順序の変更については、ThreatSync 自動化ポリシーを管理する (Subscriber) を参照してください。

以下の条件が設定された 2 つの自動化ポリシーの例をご覧ください。

自動化ポリシー 1

- ランク — 1

- ポリシーの種類 — Remediation (修正)

- リスク範囲 — 8 〜 10

- デバイスの種類 — Endpoint、Firebox

- アクション — 実行 > 悪質なプロセスを強制終了する

自動化ポリシー 2

- ランク — 2

- ポリシーの種類 — Remediation (修正)

- リスク範囲 — 8 〜 10

- デバイスの種類 — Endpoint、Firebox

- アクション — 実行 > デバイスを隔離する、悪質なプロセスを強制終了する

発生するインシデントの詳細は以下のようになります。

- 種類 — IOA

- リスク レベル — 8

- デバイスの種類 — Endpoint

- 推奨アクション — 実行 > デバイスを隔離する、悪質なプロセスを強制終了する、ファイルを削除する

この例では、以下のようになります。

- 自動化ポリシー 2 は、デバイスを隔離する推奨アクションについて、インシデントに適用される最高ランクのポリシーです。

- 自動化ポリシー 1 は、悪質なプロセスを強制終了するの推奨アクションについて、インシデントに適用される最高ランクのポリシーです。

- ファイルを削除する推奨アクションについて、インシデントに適用される自動化ポリシーはありません。

結果:

- ThreatSync で、デバイスが自動的に隔離され、悪質なプロセスが強制終了されますが、ファイルの削除は試みられません。

ThreatSync 自動化ポリシー テンプレート

Subscriber アカウント レベルで、自動化ポリシーを作成することができます。Subscriber アカウントに自動化ポリシーを追加する方法については、ThreatSync 自動化ポリシーを管理する (Subscriber) を参照してください。

また、Service Provider は、複数の自動化ポリシーが含まれる自動化ポリシー テンプレートを作成し、そのテンプレートを管理対象アカウントまたはアカウント グループに割り当てることができます。これにより、Service Provider は管理対象アカウント全体に自動化ポリシーを一貫して適用することが可能となります。これにより、新しいアカウントに ThreatSync を設定する際に、時間がそれほどかからなくなります。

管理対象アカウントまたはアカウント グループに自動化ポリシー テンプレートを設定する方法については、ThreatSync 自動化ポリシー テンプレートを管理する (Service Provider) を参照してください。

ThreatSync 自動化ポリシーを管理する (Subscriber)

ThreatSync 自動化ポリシー テンプレートを管理する (Service Provider)