Se aplica A: WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR

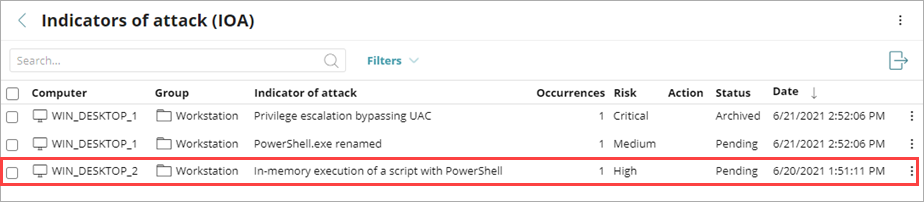

Para abrir la página de detalles de un IOA, en la lista Indicadores de Ataque (IOA), haga clic en una fila de las computadoras.

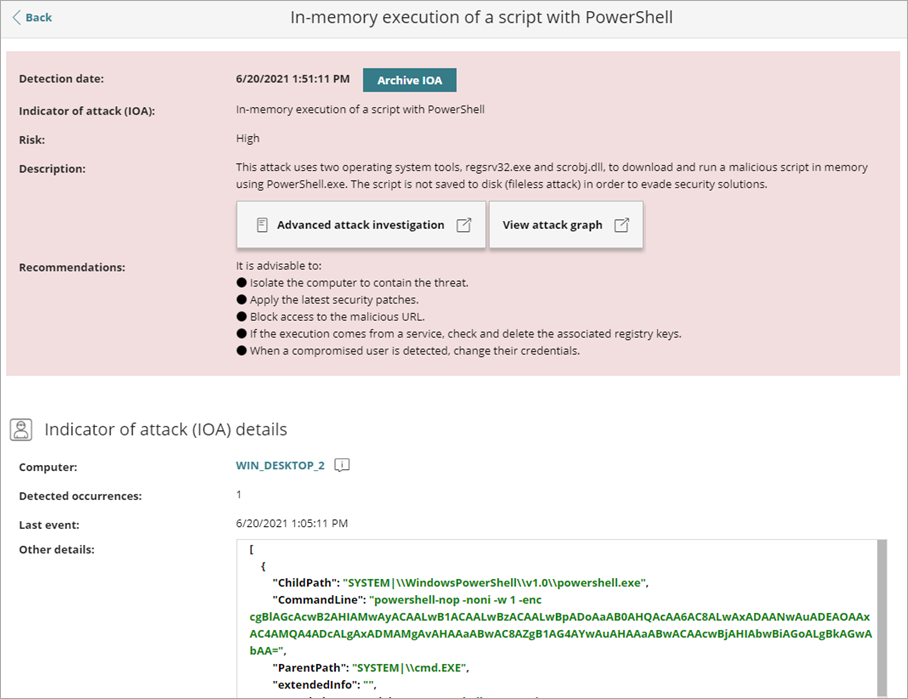

Desde la página de detalles, puede revisar una descripción del IOA y las acciones recomendadas. También puede archivar el IOA. Para obtener información sobre cómo archivar un IOA, vaya a Archivar un Indicador de Ataque.

En la sección de notificaciones de la página, puede revisar esta información:

- Fecha de la Detección — Fecha y hora en que WatchGuard Endpoint Security detectó el IOA en la estación de trabajo o servidor.

- Indicador de Ataque — Nombre del indicador de ataque.

- Riesgo — Nivel de riesgo del indicador de ataque (Crítico, Alto, Medio, Bajo o Desconocido)

- Descripción — Descripción de la cadena de eventos detectados en la computadora y las consecuencias que podría tener si el ataque logra sus objetivos.

- Para ver una descripción de las tácticas y técnicas utilizadas en la computadora afectada, haga clic en Investigación Avanzada del Ataque. Se abre una nueva pestaña con el informe. Los informes están disponibles durante un mes después de que se genera el IOA. El informe también muestra los hechos que forman parte del ataque durante los treinta días anteriores a la detección del IOA.

Si el IOA tiene un gráfico asociado, haga clic en Ver Gráfico del Ataque para ver un diagrama interactivo con la secuencia de eventos que llevaron a la generación del IOA.Para más información, vaya a Acerca de los Gráficos de Ataque.

- Acción — Tipo de acción realizada por Endpoint Security.

- Recomendaciones — Acciones recomendadas del equipo de Seguridad de WatchGuard para el administrador.

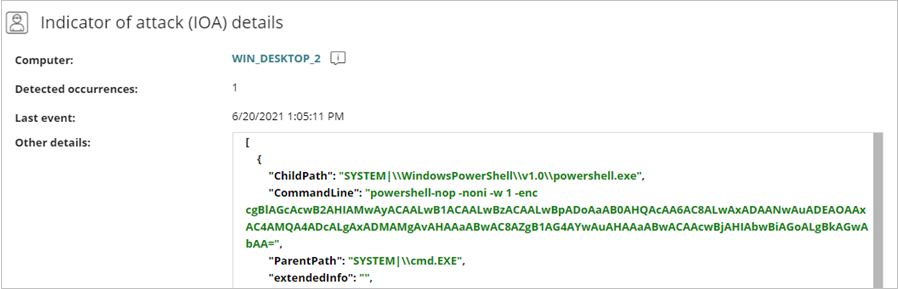

En la sección Detalles de un IOA, puede ver una descripción detallada de cuándo y dónde ocurrió el IOA, así como detalles del patrón de eventos que llevaron al IOA.

Sección Detalles del Indicador de Ataque

La sección Detalles del Indicador de Ataque de la página muestra la computadora afectada, el número de ocurrencias detectadas, y la fecha y hora del último evento. Para abrir la página de detalles de la computadora, haga clic en el nombre de la computadora.

El cuadro de texto Otros Detalles proporciona datos en formato JSON que incluyen campos relevantes para el evento que llevó a la generación del IOA.

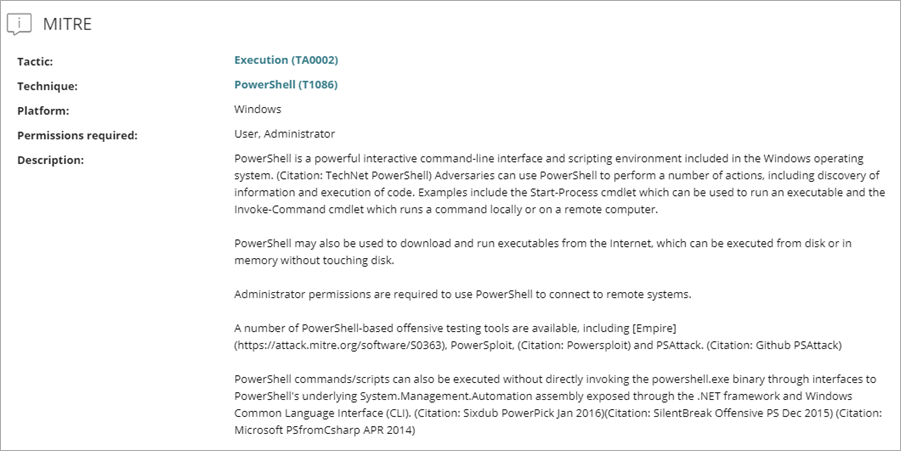

Sección MITRE

La sección MITRE de la página muestra detalles del ataque, asignados a la matriz MITRE ATT&CK.

Se encuentran disponibles los siguientes detalles para cada ataque:

- Táctica — Categoría de la táctica de ataque que generó el IOA, asignados a la matriz MITRE. Haga clic en la táctica para abrir una nueva ventana con información detallada de MITRE sobre la táctica.

- Técnica / Subtécnica — Categoría y subcategoría (si está disponible) de la técnica de ataque que generó el IOA, asignada a la matriz MITRE (por ejemplo, T1012 - Registro de Consulta). Haga clic en la técnica para abrir una nueva ventana con información detallada de MITRE sobre la técnica.

- Plataforma — Sistema operativo y entornos donde MITRE ha registrado previamente este tipo de ataque.

- Permisos requeridos — Permisos necesarios para ejecutar el ataque.

- Descripción — Detalles de las tácticas y técnicas utilizadas por el IOA detectadas, según la matriz MITRE.

Pestaña Actividad (solo Advanced EPDR)

Los indicadores de ataque avanzados son compatibles solo con computadoras con Windows.

La página de detalles del IOA para endpoints con WatchGuard Advanced EPDR incluye una pestaña Detalles y una pestaña Actividad. La información en la pestaña Detalles se describe en la sección anterior.

En la pestaña Actividad, puede ver las acciones detectadas para el IOA, como el momento en que se detectó la actividad y la técnica MITRE.

- Fecha — El momento en que Advanced EPDR detectó la acción.

- Acción — La acción que Advanced EPDR detectó.

- Técnica / Subtécnica — La técnica MITRE (y subtécnica, si está disponible). La ID y el nombre de MITRE se muestran en la etiqueta (por ejemplo, T1012 - Registro de Consulta). Las subtécnicas se refieren a los proceso o mecanismos que utilizan los adversarios para lograr el objetivo de una táctica. Por ejemplo, la pulverización de contraseñas es un tipo de ataque de fuerza bruta para lograr el objetivo de la táctica Acceso a Credenciales.

Haga clic en una fila de la tabla para mostrar información detallada (por ejemplo, tipo de evento, información sobre procesos principales y secundarios) en el cuadro de diálogo Detalles del Evento. En la pestaña MITRE, puede revisar información detallada sobre MITRE (por ejemplo, táctica, técnica, subtécnica y descripción).