Se aplica A: WatchGuard Advanced EPDR, WatchGuard EPDR, WatchGuard EDR , WatchGuard EPP, WatchGuard EDR Core

Revise este tema de ayuda par verificar que su computadora macOS sea compatible con los productos WatchGuard Endpoint Security y que su computadora pueda comunicarse con las URL necesarias del software de endpoint.

- Asegúrase de que su computadora con macOS cumpla con los requisitos de este artículo (enlace externo).

- Asegúrese de que su computadora macOS pueda comunicarse con las URL enumeradas en este artículo (enlace externo).

Recopilar Datos para la Versión 2.x del Agente macOS

Si tiene las últimas actualizaciones para su producto de seguridad de endpoint, pero aún existe un problema, recopile esta información para ayudar con un caso de Soporte:

- Genere una captura de pantalla del problema.

- Describe el problema en detalle.

- Ejecute el script aether_logs.sh y cree un archivo de salida tar.gz.

Puede utilizar el script aether_logs.sh para recopilar datos sobre su producto de seguridad de endpoint. Si se comunica con el Soporte, proporcione el archivo tar.gz que genera el script.

Para recopilar datos y crear un paquete de diagnóstico:

- Descargue el archivo .ZIP que contiene el script aether_logs.sh desde: https://www.pandasecurity.com/resources/tools/aether_logs.zip (enlace externo)

El archivo está protegido con contraseña. Utilice 'panda' como contraseña. - Desempaquete la carpeta aether_logs en la ubicación que elija.

- Desde una ventana de terminal, cambie el directorio al directorio aether_logs.

- Para ejecutar el script con privilegios de root, ingrese:

sudo ./aether_logs.sh

Se abre el menú Opciones. Las opciones disponibles son:

0. Activate debug logs (Activar registros de depuración)

1. Deactivate debug logs (Desactivar registros de depuración)

2. Gather system logs (Recopilar registros del sistema)

3. Test URL protection (Probar la protección de URL)

4. Exit (Salir)

- Para comenzar a recopilar registros, escriba 0.

- Replica el problema.

- Para deshabilitar los registros, ingrese 1.

- Para recopilar datos, ingrese 2.

Después de un tiempo, el proceso crea un archivo tar.gz que contiene los registros. Para ayudar con su caso de Soporte, comuníquese con el Soporte y proporcióneles el archivo tar.gz.

Si intenta recopilar información sin la protección instalada, es posible que no vea todas las opciones. Si este es el caso, ingrese 2 para recopilar registros. Cuando esté completo, envíe el archivo tar.gz generado al Soporte.

Recopilar Datos para la Versión 3.x del Agente macOS

Si tiene las últimas actualizaciones para su producto de seguridad de endpoint, pero aún existe un problema, recopile esta información para ayudar con un caso de Soporte:

- Genere una captura de pantalla del problema.

- Describe el problema en detalle.

- Ejecute el script aether_logs_mac_v3.sh y cree un archivo de salida tar.gz.

Puede utilizar el script aether_logs_mac_v3.sh para recopilar datos sobre su producto de seguridad de endpoint. Si se comunica con el Soporte, proporcione el archivo tar.gz que genera el script.

Para recopilar datos y crear un paquete de diagnóstico:

- Descargue el archivo .ZIP que contiene el script aether_logs_mac_v3.sh desde: https://www.pandasecurity.com/resources/tools/aether_logs_mac_v3.zip (enlace externo)

El archivo está protegido con contraseña. Utilice 'panda' como contraseña. - Desempaquete la carpeta aether_logs_mac_v3.sh en la ubicación que elija.

- Desde una ventana de terminal, cambie el directorio al directorio aether_logs_mac_v3.

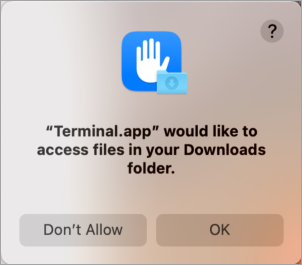

- Para asegurarse de tener acceso a los archivos en el directorio, ingrese el comando de lista:

ls - En el cuadro de diálogo que se abre, haga clic en Aceptar.

Si el cuadro de diálogo no se abre, ya tiene acceso a los archivos del directorio. Vaya al siguiente paso.

- Para ejecutar el script con privilegios de root, ingrese:

sudo ./aether_logs_mac_v3.sh

Se abre el menú Opciones. Las opciones disponibles son:

0. Activate debug logs (Activar registros de depuración)

1. Deactivate debug logs (Desactivar registros de depuración)

2. Activate watchdog logs (Activar registros de vigilancia)

3. Deactivate watchdog logs (Desactivar registros de vigilancia)

4. Activate network protection logs (Activar registros de protección de red)

5. Deactivate network protection logs (Desactivar registros de protección de red)

6. Gather system logs (Recopilar registros del sistema)

7. Test URL protection (Probar la protección de URL)

8. Exit (Salir)

- Para comenzar a recopilar registros, escriba 0.

- Replica el problema.

- Para deshabilitar los registros, ingrese 1.

- Para recopilar datos, ingrese 6.

Después de un tiempo, el proceso crea un archivo tar.gz que contiene los registros. Para ayudar con su caso de Soporte, comuníquese con Soporte y proporcione el archivo tar.gz.

Si intenta recopilar información sin la protección instalada, es posible que no vea todas las opciones. Si este es el caso, ingrese 0 para recopilar registros y enviar el archivo tar.gz generado al Soporte.

El Endpoint No Tiene Protección

Si no tiene protección instalada en su endpoint, aún puede recopilar registros del sistema:

- Para comenzar a recopilar registros, escriba 0.

- Para deshabilitar los registros, ingrese 1.

Después de un tiempo, el proceso crea un archivo tar.gz que contiene los registros. Para ayudar con su caso de Soporte, comuníquese con Soporte y proporcione el archivo tar.gz.