Certificados para la Autenticación de Túnel de Mobile VPN with L2TP

Cuando se crea un túnel Mobile VPN with L2TP, la identidad de cada endpoint debe verificarse con una clave. Esa clave puede ser una contraseña o una clave precompartida (PSK) conocida por ambos endpoints, o un certificado de terceros o autofirmado, o uno de Management Server.

Para usar certificados para la autenticación de Mobile VPN with L2TP:

- Primero debe importar el certificado.

- El certificado del servidor debe tener el nombre de host del servidor (DNS=<servidor FQDN>) o la dirección IP del servidor (IP=<dirección IP del servidor>) como parte del SubjectAltName.

- Asegúrese de que los certificados para los dispositivos en cada endpoint de la puerta de enlace usen el mismo algoritmo. Ambos endpoints deben usar DSS o RSA.

- Si no tiene un certificado de terceros o autofirmado, debe usar la Autoridad de Certificación en su Management Server de WSM. Su Firebox debe estar administrado por su Management Server para utilizar el certificado CA de Management Server para la autenticación de Mobile VPN. Para más información, consulte Configurar la Autoridad de Certificación en el Management Server.

Si utiliza un certificado para la autenticación, es importante realizar un seguimiento de cuándo vencen los certificados. Esto ayuda a evitar interrupciones en servicios críticos como VPN.

Puede seleccionar un certificado con o sin un identificador de Uso de Clave Extendida (EKU) para IPSec. Un identificador EKU especifica el propósito del certificado. Cuando selecciona Usar Certificado IPSec Firebox, se muestra una lista de certificados que tienen una EKU para IPSec. Para ver los certificados disponibles que no incluyen un identificador EKU, seleccione Mostrar Todos los Certificados.

Si el certificado CA de Management Server que importa no incluye el nombre de host o la dirección IP correctos, su Firebox podría no conectarse a algunos clientes L2TP IPSec (por ejemplo, clientes de mac OS). Recomendamos crear un nuevo certificado con el nombre de host o la dirección IP correcta para utilizarlo para conexiones L2TP IPSec.

- Seleccione VPN > Mobile VPN.

Se muestra la página de Mobile VPN. - Haga clic en Iniciar Asistente.

Se muestra el WatchGuard L2TP Setup Wizard. - Para instrucciones para completar el Wizard, consulte Utilizar el WatchGuard L2TP Setup Wizard.

- En la página Seleccione el método de autenticación de túnel, seleccione Usar IPSec Firebox Certificate y seleccione un certificado RSA de la lista. Si no ve el certificado, marque la casilla de selección Mostrar Todos los Certificados.

- Finalice el Wizard.

Para cambiar un túnel de Mobile VPN existente para usar certificados para la autenticación, desde Fireware Web UI:

- Seleccione VPN > Mobile VPN.

Se muestra la página de Mobile VPN. - En la sección L2TP, haga clic en Configurar.

- Seleccione la pestaña IPSec.

- Seleccione Usar IPSec Firebox Certificate y seleccione un certificado RSA de la lista. Si no ve el certificado, marque la casilla de selección Mostrar Todos los Certificados.

- Haga clic en Guardar.

Para configurar un túnel nuevo Mobile VPN with L2TP para usar certificados, desde Policy Manager:

- Seleccione VPN > Mobile VPN > L2TP > Activar.

Aparece el Mobile VPN with L2TP Setup Wizard. - Para instrucciones para completar el Wizard, consulte Utilizar el WatchGuard L2TP Setup Wizard.

- En la página Seleccione el método de autenticación de túnel, seleccione Usar Certificado IPSec y seleccione un certificado RSA de la lista. Si no ve el certificado, marque la casilla de selección Mostrar Todos los Certificados.

- Finalice el Wizard.

En Policy Manager, puede configurar un túnel Mobile VPN with L2TP existente para usar certificados para autenticación:

- Seleccione VPN > Mobile VPN > L2TP > Configurar.

Aparece el cuadro de diálogo de Configuración de Mobile VPN with L2TP. - Seleccione la pestaña IPSec.

- Seleccione Usar certificado IPSec y seleccione un certificado RSA de la lista. Si no ve el certificado, marque la casilla de selección Mostrar Todos los Certificados.

- Haga clic en Aceptar.

Para obtener más información acerca de Mobile VPN with L2TP, consulte Mobile VPN with L2TP.

Verificar los Certificados de VPN con un Servidor LDAP

Puede usar un servidor LDAP para verificar automáticamente certificados usados para la autenticación de VPN si tiene acceso al servidor. Debe tener datos de la cuenta de LDAP ofrecidos por un servicio de CA de terceros para usar esta función.

Para verificar certificados VPN con un servidor LDAP, desde Fireware Web UI:

- Seleccione VPN > Configuración Global.

Se muestra la página Configuraciones Globales de VPN.

- Seleccione la casilla de verificación Habilitar Servidor de LDAP para la verificación de certificado.

- En el cuadro de texto Servidor, ingrese el nombre o dirección IP del servidor LDAP.

- (Opcional) Ingrese o seleccione el número de Puerto.

- Haga clic en Aceptar.

Su Firebox verifica la CRL almacenada en el servidor LDAP cuando se solicita la autenticación del túnel.

Para verificar certificados VPN con un servidor LDAP, desde Policy Manager:

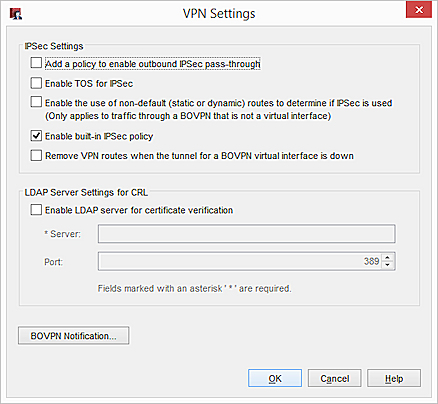

- En Policy Manager, seleccione VPN > Ajustes de VPN.

Aparece el cuadro de diálogo Configuración de VPN.

- Seleccione la casilla de verificación Habilitar Servidor de LDAP para la verificación de certificado.

- En el cuadro de texto Servidor, ingrese el nombre o dirección IP del servidor LDAP.

- (Opcional) Ingrese o seleccione el número de Puerto.

- Haga clic en Aceptar.

Su Firebox verifica la CRL almacenada en el servidor LDAP cuando se solicita la autenticación del túnel.

Ver También

Utilizar el WatchGuard L2TP Setup Wizard

Configurar la Autoridad de Certificación en el Management Server