Acerca de Ataques de Congestión del Servidor

Los ataques de congestión también son conocidos como ataques de Negación de Servicio (DoS). En un ataque de congestión del servidor, los atacantes envían un volumen muy alto de tráfico a un sistema para que no pueda examinar y termine permitiendo el tráfico de red. Por ejemplo, un ataque de congestión del servidor ICMP ocurre cuando un sistema recibe muchos comandos ping de ICMP y debe usar todos sus recursos para enviar comandos de respuestas.

Firebox puede proteger contra esos tipos de ataques de congestión del servidor:

- IPSec

- IKE

- Protocolo de control de mensajes de internet (ICMP)

- SYN

- Protocolo de datagrama de usuario (UDP)

La configuración predeterminada del dispositivo Firebox busca bloquear ataques de congestión.

Acerca de los Umbrales de Ataques de Congestión del Servidor

Por ejemplo, si establece el umbral Descartar Ataques de Congestión del Servidor UDP en 1000, el dispositivo comienza a descartar paquetes UDP desde una interfaz que recibe más de 1000 paquetes UDP por segundo. El dispositivo no descarta otros tipos de tráfico o el tráfico recibido en otras interfaces.

El Firebox genera hasta tres mensajes de registro por minuto cuando la tasa de paquetes recibidos en una interfaz está por encima de un umbral especificado.

El Firebox no descarta todos los paquetes recibidos por encima del umbral especificado inmediatamente. Esta tabla muestra si el dispositivo descarga un paquete, en función de la tasa de paquetes de ese tipo recibidos en una interfaz:

| Tasa de paquetes recibidos | Paquetes descartados |

|---|---|

|

Debajo del umbral |

Sin paquetes |

|

Entre el umbral y el doble del umbral |

25 % de paquetes de ese tipo |

|

Más del doble del umbral |

Todos los paquetes de ese tipo |

Cuando la tasa de paquetes recibidos en la interfaz cae por debajo del umbral, el dispositivo ya no descarta paquetes de ese tipo.

Por ejemplo, se define el umbral Descartar Ataques de Congestión del Servidor en 1800 paquetes por segundo. Cuando la interfaz de un dispositivo recibe 2000 paquetes UDP por segundo, el dispositivo descarta aproximadamente 500 paquetes UDP (25 % de 2000 = 500). Cuando la interfaz del dispositivo recibe más de 3600 paquetes UDP por segundo, el dispositivo descarta todos los paquetes UDP de la interfaz.

El número exacto de paquetes descartados puede fluctuar cuando una interfaz recibe tráfico por primera vez y cuando el tráfico aumenta y disminuye.

Las Excepciones de Sitios Bloqueados derivan todas las verificaciones de la Administración de Paquetes Predeterminada, excepto los ataques de suplantación de paquetes y ataques de ruta de origen IP. El dispositivo no descarta el tráfico que proviene de un sitio en la lista de Excepciones de Sitios Bloqueados, incluso cuando el tráfico supera un umbral específico de Ataques de Congestión del Servidor. En Fireware v12.5.6/12.6.3 o superior, el tráfico que normalmente estaría bloqueado por la protección contra ataques de congestión del servidor aparece en los registros de tráfico como un ataque de congestión del servidor desde un sitio de excepción.

Configurar Umbrales de Ataques de Congestión del Servidor

Puede habilitar o deshabilitar la protección para diferentes tipos de ataques de congestión del servidor y configurar los umbrales para la cantidad permitida de paquetes por segundo.

Recomendamos que cambie los valores predeterminados de cada umbral de ataques de congestión del servidor, en función de la cantidad esperada de tráfico de red de ese tipo. Por ejemplo, si su configuración incluye una VPN de Sucursal o una Mobile VPN, es posible que deba aumentar los umbrales de ataque de IPSec y de ataques de congestión del servidor IKE para tener en cuenta el tráfico VPN.

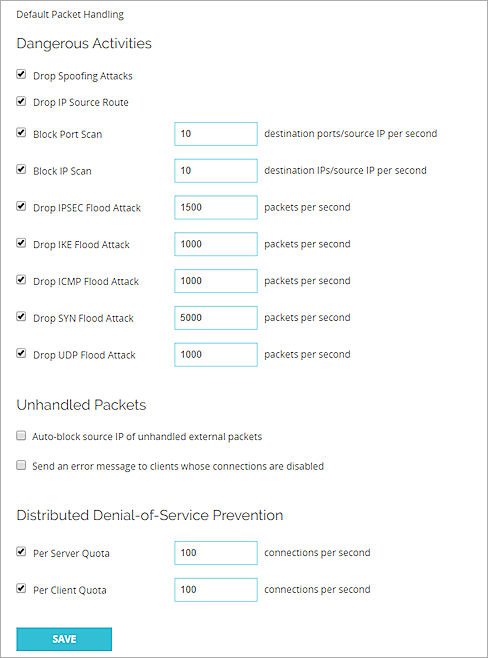

- Seleccione Firewall > Administración Predeterminada de Paquetes.

Aparece la página Administración de Paquetes Predeterminada.

- Seleccione o desmarque las casillas de selección Ataques de Congestión del Servidor.

- Escriba el número de paquetes recibidos por segundo, por encima del cual el dispositivo comienza a descartar el tráfico de ese tipo.

- Haga clic en Guardar.

- Haga clic en

.

.

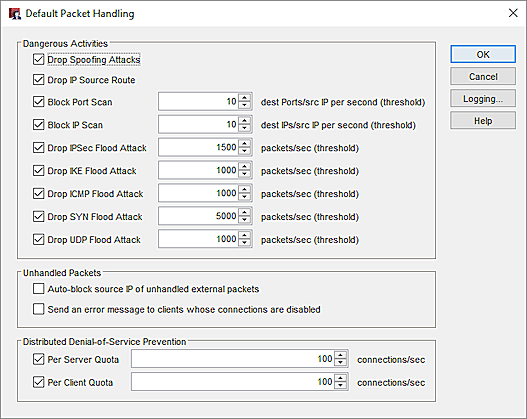

O bien seleccione Configuración > Default Threat Protection > Administración Predeterminada de Paquetes.

Aparece el cuadro de diálogo Administración de paquetes predeterminada.

- Seleccione o desmarque las casillas de selección Ataques de Congestión del Servidor.

- Escriba el número de paquetes recibidos por segundo, por encima del cual el dispositivo comienza a descartar el tráfico de ese tipo.

- Haga clic en Aceptar.

Ver También

Acerca de las Opciones de Administración de Paquetes Predeterminada