S'applique à : WatchGuard EPDR, WatchGuard EDR

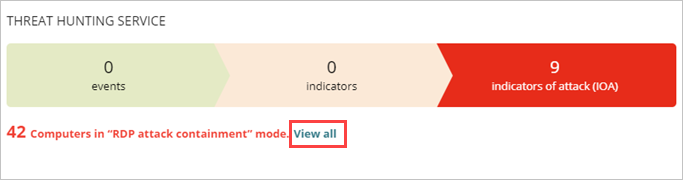

Sur le tableau de bord Indicateurs d'Attaque, la mosaïque Threat Hunting Service indique les ordinateurs placés en mode de Confinement des Attaques RDP. Le mode de Confinement des Attaques RDP assure une protection contre les scénarios lors desquels un pirate accède au réseau informatique via un ordinateur vulnérable puis recherche latéralement d'autres périphériques non protégés et utilise RDP pour passer d'un périphérique à un autre.

WatchGuard Endpoint Security surveille les tentatives de connexion à un ordinateur du réseau informatique via le service RDP. Lorsque de nombreuses tentatives infructueuses proviennent de la même adresse IP, WatchGuard Endpoint Security active le mode de Confinement des Attaques RDP sur l'ordinateur concerné.

Mode de Confinement des Attaques RDP Initial

Lorsqu'un ordinateur reçoit un grand nombre de tentatives de connexion RDP infructueuses en raison d'informations d'identification invalides, WatchGuard Endpoint Security génère une Attaque par force brute contre l'IOA RDP et place l'ordinateur en mode de confinement des attaques RDP Initial.

Dans ce mode, l'accès RDP à l'ordinateur est bloqué depuis les IP extérieures au réseau client ayant envoyé un grand nombre de tentatives de connexion au cours des 24 dernières heures.

Si vous ne souhaitez pas bloquer les connexions provenant d'adresses IP autorisées spécifiques, vous pouvez ajouter ces adresses IP à la liste d'autorisation. Pour plus d'informations, consultez Configurer les Paramètres des Attaques RDP.

Mode de Confinement Restrictif des Attaques RDP

Si l'attaquant parvient à se connecter à un compte précédemment infructueux en raison d'informations d'identification invalides, l'ordinateur en mode de Confinement des Attaques RDP Initial passe en mode de Confinement Restrictif des Attaques RDP.

WatchGuard Endpoint Security génère l'IOA Informations d'identification compromises suite à une attaque par force brute via RDP. Le compte est considéré comme compromis. Toutes les connexions RDP externes ayant tenté de se connecter au moins une fois à l'ordinateur cible au cours des 24 dernières heures sont bloquées.

Pour ouvrir la liste d'ordinateurs en mode de Confinement des Attaques RDP :

- Sur le tableau de bord État > Indicateurs d'Attaque, cliquez sur Tout Afficher dans la mosaïque Threat Hunting Service.

La liste d'État de Protection des Ordinateurs s'ouvre et est filtrée de manière à afficher les ordinateurs dont le mode de Confinement des Attaques RDP est activé.

Dans la liste d'État de Protection des Ordinateurs, une icône RDP rouge ![]() indique que le mode de Confinement des Attaques RDP est activé. L'icône RDP clignote en orange jusqu'à ce que WatchGuard Endpoint Security désactive le mode de Confinement des Attaques RDP.

indique que le mode de Confinement des Attaques RDP est activé. L'icône RDP clignote en orange jusqu'à ce que WatchGuard Endpoint Security désactive le mode de Confinement des Attaques RDP.

Mode de Confinement des Attaques RDP Final

Vingt-quatre heures après l'activation du mode de confinement, WatchGuard Endpoint Security évalue le nombre de tentatives de connexion RDP. S'il est inférieur au seuil par défaut, WatchGuard Endpoint Security désactive automatiquement le mode de Confinement des Attaques RDP. Si les tentatives se poursuivent, le mode de confinement est maintenu pendant 24 heures supplémentaires.

Lorsque vous considérez que le réseau a été sécurisé et qu'il n'existe plus de risque d'attaque RDP, vous pouvez désactiver manuellement le mode de Confinement des Attaques RDP d'un ordinateur sur la page des détails de l'ordinateur ou dans le menu d'options de la liste des ordinateurs. Lorsque vous arrêtez manuellement le mode de confinement :

- Toutes les adresses IP enregistrées et bloquées sur l'ordinateur sont débloquées

- L'ordinateur autorise les connexions RDP

Si WatchGuard Endpoint Security arrête automatiquement le mode de confinement, il ne débloque pas les IP et continue à les bloquer.

Pour désactiver le mode de Confinement des Attaques RDP sur la page des détails de l'ordinateur :

- Sélectionnez un ordinateur dans la liste.

La page des détails de l'ordinateur s'ouvre. Le champ de notification indique que l'ordinateur est en mode de Confinement des Attaques RDP. - Pour désactiver le mode, cliquez sur Désactiver le Mode de Confinement des Attaques RDP.

Pour désactiver le mode de Confinement des Attaques RDP dans la liste des ordinateurs :

- Dans la barre de navigation supérieure, sélectionnez Ordinateurs.

- Dans l'onglet Mon Organisation, sélectionnez le groupe contenant l'ordinateur pour lequel vous souhaitez désactiver le mode de Confinement des Attaques RDP.

- Sur la page Ordinateurs, sur la ligne d'un ordinateur en mode de Confinement des Attaques RDP, cliquez sur le menu d'options

.

.

Les ordinateurs Windows en mode de Confinement des Attaques RDP présentent une icône RDP rouge en face de l'adresse IP.

en face de l'adresse IP. - Dans le menu d'options, sélectionnez Désactiver le Mode de Confinement des Attaques RDP.

L'icône RDP clignote en orange jusqu'à ce que WatchGuard Endpoint Security désactive le mode de Confinement des Attaques RDP.

État de Confinement des Ordinateurs

Lorsque vous désactivez le mode de Confinement des Attaques RDP, WatchGuard Endpoint Security transmet immédiatement la commande à tous les ordinateurs destinataires. Lorsque le périphérique est accessible et que la communication en temps réel est activée, l'action s'exécute immédiatement.

Si WatchGuard Endpoint Security ne parvient pas à contacter l'ordinateur, ce dernier maintient le mode de confinement. WatchGuard Endpoint Security transmet à nouveau la commande toutes les 4 heures pendant les 7 jours suivants. Si l'action ne peut pas être exécutée, la web UI affiche l'état de l'ordinateur en mode de Confinement des Attaques RDP.