Vous pouvez créer une demande de signature de certificat (CSR) à partir de votre Firebox depuis la Web UI Fireware ou Firebox System Manager (FSM). Pour créer un certificat autosigné, vous mettez une partie d'une paire de clés cryptographiques dans une CSR que vous envoyez à une autorité de certification (CA). La CA reçoit la CSR, vérifie votre identité et émet un certificat.

Si les logiciels FSM ou Management Server sont installés, vous pouvez utiliser ces programmes pour créer une Demande de Signature de Certificat pour votre Firebox. Vous pouvez aussi utiliser d'autres outils, comme OpenSSL ou le serveur d'autorité de certification de Microsoft, livré avec tous les systèmes d'exploitation Windows Server. Pour plus d'informations, consultez Créer une demande de Certificat signée avec OpenSSL ou S'abonner à un Certificat avec l'autorité de certification (CA) Microsoft. Vous pouvez également créer un nouveau certificat pour Mobile VPN avec le Certificate Authority (CA) Manager intégré sur Management Server.

Nous vous recommandons d'utiliser un logiciel tiers pour générer le CSR. Ceci permet d'utiliser le certificat sur un autre Firebox si vous le mettez à niveau vers un modèle plus récent, migrez vers un autre Firebox, ou renvoyez le Firebox pour un remplacement RMA.

Si votre entreprise ne dispose pas d'une CA, nous vous recommandons de choisir une CA reconnue pour signer les CSR que vous utilisez, à l'exception du certificat d'Autorité de Proxy. Si une autorité de certification reconnue signe vos certificats, ceux-ci sont automatiquement approuvés par la majorité des utilisateurs. Vous pouvez aussi importer d'autres certificats afin que votre Firebox approuve d'autres Autorités de Certification.

Certificats d'Autorité de Proxy et CSR

Pour créer un certificat d'autorité de proxy à utiliser avec la fonction d'inspection de contenu par proxy HTTPS, vous devez créer un certificat d'autorité de certification qui pourra à son tour signer d'autres certificats. Si vous créez une Demande de Signature de Certificat (CSR) et que vous la faites signer par une Autorité de Certification reconnue, elle ne pourra pas être utilisée comme certificat d'Autorité de Certification pouvant à son tour signer des certificats pour l'inspection des contenus. Nous vous recommandons d'utiliser le certificat d'autorité de proxy par défaut du Firebox, ou un certificat signé par votre propre autorité de certification interne. Par exemple, si votre organisation utilise les services de certificats Active Directory de Microsoft, vous pouvez l'utiliser pour signer le certificat afin qu'il soit approuvé par les clients de votre organisation. Pour plus d'informations, consultez Utiliser les Certificats avec l'Inspection du Contenu du Proxy HTTPS.

- Sélectionnez Système > Certificats.

- Cliquez sur Créer CSR.

L'assistant CSR Wizard se lance.

- Cliquez sur Suivant.

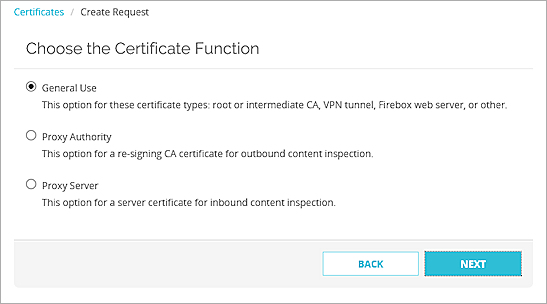

- Sélectionnez l'usage du certificat que vous avez rempli.

- Si le certificat est destiné à chiffrer à nouveau le contenu inspecté avec un proxy HTTPS, sélectionnez Autorité de Proxy.

- Si le certificat est destiné à chiffrer à nouveau le contenu d'un serveur Web protégé avec un proxy HTTPS, sélectionnez Serveur Proxy.

- Pour toutes les autres utilisations, dont l'authentification de VPN, de Firebox ou de serveur Management Server, sélectionnez Utilisation Générale.

- Cliquez sur Suivant.

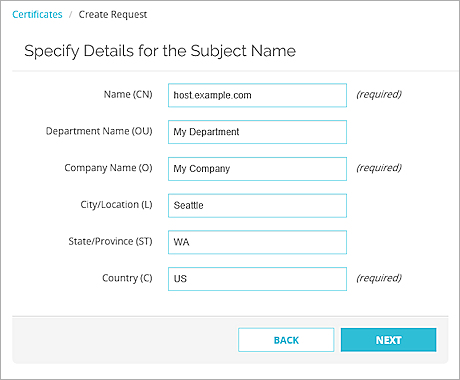

- Saisissez ces détails de demande de certificat :

- Nom (CN) — Le nom commun (CN) est le nom de domaine entièrement qualifié du périphérique que vous souhaitez sécuriser, tel que host.example.com.

- Nom du Service (OU) — Entrez l'unité organisationnelle (OU) à laquelle le périphérique appartient. Par exemple, « service informatique » ou « vente ».

- Nom d'Entreprise (O) — Entrez le nom de l'entreprise à laquelle le périphérique appartient.

- Ville/Lieu (L) — Entrez la ville ou le lieu où se trouve le périphérique.

- État/Province (ST) — Entrez le code de province ou d'état à deux caractères où se trouve le périphérique.

- Pays (C) — Entrez le code de pays à deux caractères où se trouve le périphérique.

- Cliquez sur Suivant.

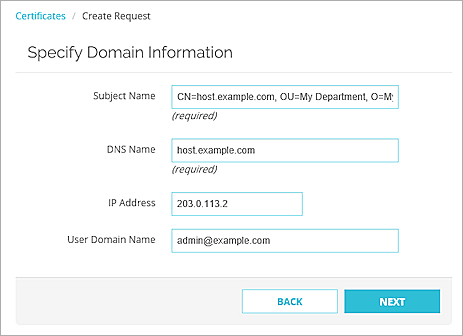

L'assistant crée un nom d'objet en fonction des éléments entrés à la page précédente. - Entrez les informations de domaine appropriées :

- Nom d'Objet — Le nom d'objet est rempli automatiquement avec les informations de l'étape précédente.

- Nom DNS — Le nom DNS du périphérique que vous souhaitez sécuriser, tel que host.example.com.

- Adresse IP — L'adresse IP du périphérique que vous souhaitez sécuriser.

- Nom de Domaine Utilisateur — L'adresse e-mail de l'administrateur du domaine du périphérique.

- Cliquez sur Suivant.

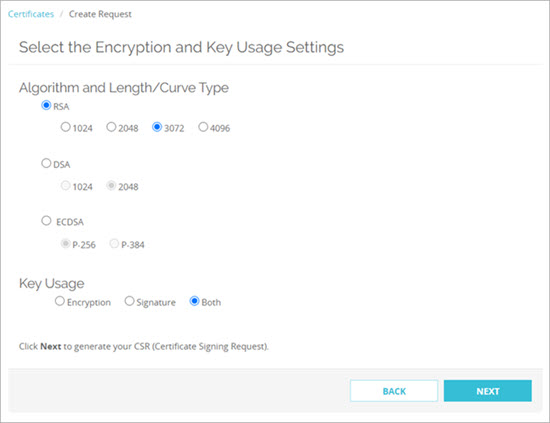

- Indiquez le chiffrement, la longueur de clé et l'utilisation de clé. Le certificat utilise par défaut un chiffrement RSA, une longueur de clé de 3072 bits, avec chiffrement et signatures pour l'utilisation des clés.

Les certificats de l'autorité de proxy HTTPS et du serveur proxy HTTPS ne proposent pas d'options pour l'utilisation de clés.

- Cliquez sur Suivant.

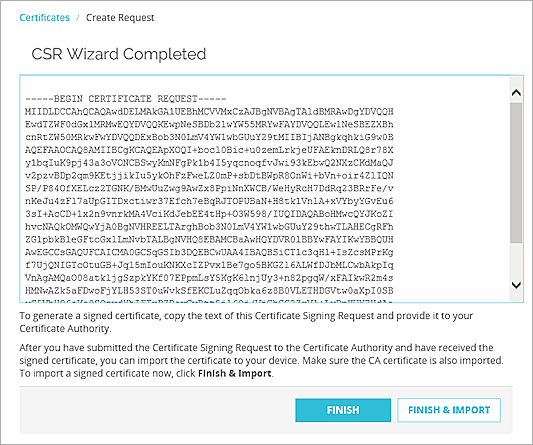

- La CSR générée est affichée.

Vous devez envoyer cette CSR à une autorité de certification pour qu'elle soit signée avant de pouvoir l'utiliser avec votre Firebox.

Pour un certificat d'Autorité de Proxy pour l'inspection de contenu HTTPS, vous ne pouvez pas utiliser une Autorité de certification publique car les prestataires de certificats publics ne transmettent pas de Certificat d'Autorité de Certification permettant de signer d'autres certificats. Nous vous conseillons d'utiliser une Autorité de certification interne à votre organisation.

Lorsque vous importez le certificat terminé, vous devez d'abord importer le certificat d'Autorité de Certification utilisé pour signer le nouveau certificat dans la catégorie Utilisation Générale.

- Cliquez sur Terminer et Importer pour importer un certificat.

La boîte de dialogue Importer un Certificat s'ouvre. - Cliquez sur Terminer pour fermer l'assistant.

- Démarrer Firebox System Manager pour votre Firebox.

- Sélectionnez Affichage > Certificats.

- Cliquez sur Créer CSR.

L'assistant CSR Wizard se lance.

- Cliquez sur Suivant.

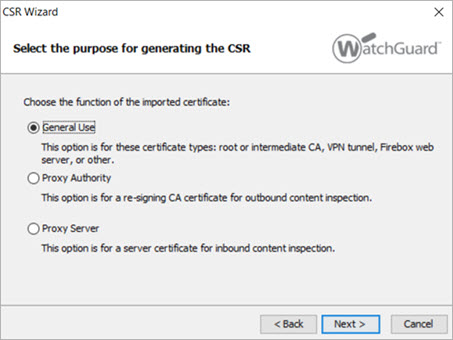

- Sélectionnez l'usage du certificat que vous avez rempli.

- Si le certificat est destiné à chiffrer à nouveau le contenu inspecté avec un proxy HTTPS, sélectionnez Autorité de Proxy.

- Si le certificat est destiné à chiffrer à nouveau le contenu d'un serveur Web protégé avec un proxy HTTPS, sélectionnez Serveur Proxy.

- Pour toutes les autres utilisations, dont l'authentification de VPN, de Firebox ou de serveur Management Server, sélectionnez Utilisation Générale.

- Cliquez sur Suivant.

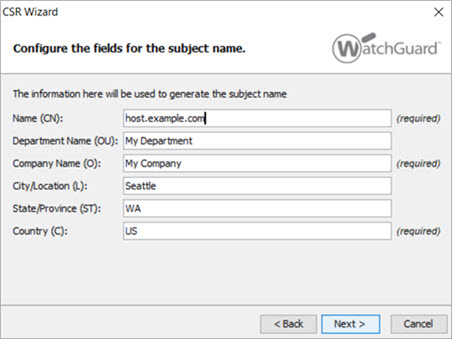

- Saisissez ces détails de demande de certificat :

- Nom (CN) — Le nom commun (CN) est le nom de domaine entièrement qualifié du périphérique que vous souhaitez sécuriser, tel que host.example.com.

- Nom du Service (OU) — Entrez l'unité organisationnelle (OU) à laquelle le périphérique appartient. Par exemple, « service informatique » ou « vente ».

- Nom d'Entreprise (O) — Entrez le nom de l'entreprise à laquelle le périphérique appartient.

- Ville/Lieu (L) — Entrez la ville ou le lieu où se trouve le périphérique.

- État/Province (ST) — Entrez le code de province ou d'état à deux caractères où se trouve le périphérique.

- Pays (C) — Entrez le code de pays à deux caractères où se trouve le périphérique.

- Cliquez sur Suivant.

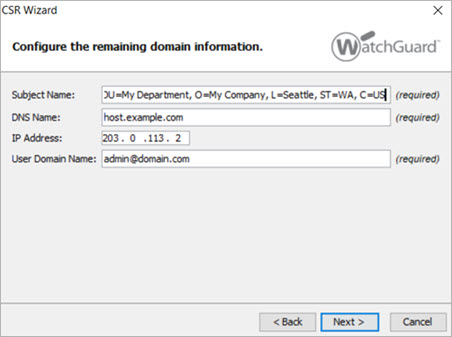

L'assistant crée un nom d'objet en fonction des éléments entrés dans l'écran précédent. - Entrez les informations de domaine appropriées :

- Nom d'Objet — Le nom d'objet est rempli automatiquement avec les informations de l'étape précédente.

- Nom DNS — Le nom de domaine entièrement qualifié du périphérique que vous souhaitez sécuriser, tel que host.example.com.

- Adresse IP — L'adresse IP du périphérique que vous souhaitez sécuriser.

- Nom de Domaine Utilisateur — L'adresse e-mail de l'administrateur du domaine du périphérique.

- Cliquez sur Suivant.

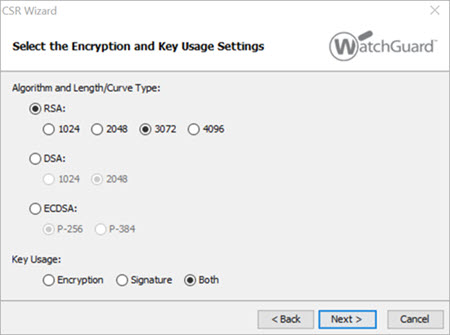

- Indiquez le chiffrement, la longueur de clé et l'utilisation de clé. Le certificat utilise par défaut un chiffrement RSA, une longueur de clé de 3072 bits, avec chiffrement et signatures pour l'utilisation des clés. Cliquez sur Suivant.

Les certificats de l'autorité de proxy HTTPS et du serveur proxy HTTPS ne proposent pas d'options pour l'utilisation de clés.

- Cliquez sur Suivant.

- Entrez les informations d'identification d'un compte d'utilisateur disposant des privilèges d'Administrateur du périphérique (lecture/écriture).

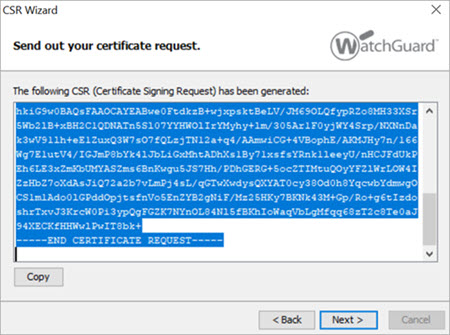

- Cliquez sur OK pour afficher la CSR générée.

- Cliquez sur Copier pour copier la demande de signature de certificat dans le presse-papiers Windows.

Vous devez envoyer cette demande de signature de certificat à une autorité de certification pour qu'elle soit signée avant de pouvoir l'utiliser avec votre Firebox.

Pour un certificat d'Autorité de Proxy pour l'inspection de contenu HTTPS, vous ne pouvez pas utiliser une Autorité de certification publique car les prestataires de certificats publics ne transmettent pas de Certificat d'Autorité de Certification permettant de signer d'autres certificats. Nous vous conseillons d'utiliser une Autorité de certification interne à votre organisation.

Lorsque vous importez le certificat terminé, vous devez d'abord importer le certificat d'Autorité de Certification utilisé pour signer le nouveau certificat dans la catégorie Utilisation Générale.

- Cliquez sur Suivant.

- Sur la dernière page de l'assistant, vous pouvez :

- Cliquer sur Importer maintenant pour importer un certificat.

La boîte de dialogue Importer un Certificat s'ouvre.

Pour plus d'informations sur cette boîte de dialogue, voir Gérer les Certificats de Périphérique (WSM). - Cliquez sur Terminer pour fermer l'assistant.

Pour se connecter à CA Manager :

- Ouvrez WatchGuard System Manager et connectez-vous au Management Server.

Pour cela, vous devez taper le mot de passe de configuration. - Sélectionnez l'onglet Gestion des Périphériques pour Management Server.

- Cliquez sur

.

.

Sinon, sélectionnez Outils > CA Manager.

Ou connectez-vous directement au WebCenter de WatchGuard à l'adresse suivante : https://<Adresse IP du Management Server>:4130.

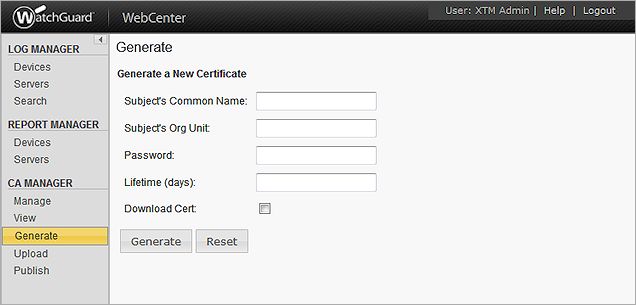

Pour créer un nouveau certificat :

- Dans la section CA MANAGER, sélectionnez Générer.

La page Générer un Nouveau Certificat s'affiche.

- Entrez la durée du certificat, le mot de passe et le nom commun de l'objet.

- Pour les utilisateurs de l'authentification Firebox, le nom commun doit correspondre aux informations d'identification du Firebox (habituellement, son adresse IP).

- Pour un certificat générique, le nom commun est le nom de l'utilisateur.

- Pour télécharger le certificat généré, activez la case à cocher Télécharger le certificat.

- Cliquez sur Générer.

Lorsque vous utilisez le Firebox System Manager pour créer une demande de signature de certificat, votre Firebox crée également une clé privée. Il est impossible d'exporter cette clé privée de votre périphérique. Si vous voulez utiliser le certificat de serveur pour un autre périphérique, vous aurez besoin de cette clé privée pour l'importer. Si vous cherchez une autre méthode pour créer une demande de signature de certificat et une clé privée, consultez Créer une demande de Certificat signée avec OpenSSL.