Définir des Règles d'Accès pour une Stratégie

Dans chaque stratégie, vous configurez les règles d'accès qui déterminent si la stratégie autorise ou refuse les connexions et définissent la source et la destination des connexions auxquelles la stratégie s'applique.

Pour configurer les règles d'accès d'une stratégie dans Policy Manager, sélectionnez l'onglet Stratégie de la boîte de dialogue Modifier les Propriétés de la Stratégie.

Spécifier la Disposition

La Disposition spécifie l'action entreprise par la stratégie vis-à-vis des connexions correspondant aux règles de la stratégie. La liste déroulante Les Connexions sont comprend les actions spécifiant si la stratégie autorise ou refuse les connexions correspondant aux règles de la stratégie. Pour configurer la disposition, sélectionnez l'un des paramètres suivants :

Autorisé

Le Firebox autorise le trafic qui applique cette stratégie s'il est conforme aux règles que vous avez définies pour la stratégie. Vous pouvez configurer la stratégie de façon à créer un message de journal lorsque le trafic réseau coïncide avec la stratégie.

Refusé

Le Firebox refuse tout le trafic correspondant aux règles de cette stratégie et n'envoie pas de notification au périphérique qui a envoyé le trafic. Vous pouvez configurer la stratégie de façon à créer un message de journal dès qu'un ordinateur tente d'utiliser cette stratégie. La stratégie peut également ajouter automatiquement un ordinateur ou un réseau à la liste des sites bloqués si celui-ci tente d'établir une connexion avec cette stratégie.

Pour plus d'informations, consultez Bloquer Temporairement les Sites avec des Paramètres de Stratégie.

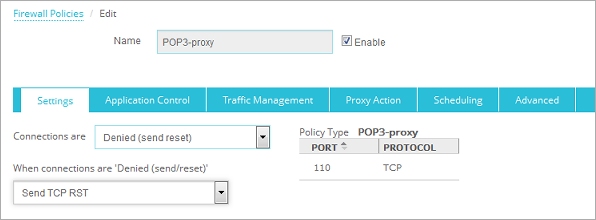

Refusé (envoi réinitialisé)

Le Firebox refuse l'ensemble du trafic qui n'est pas conforme aux règles de cette stratégie. Vous pouvez la configurer de sorte qu'elle crée un message de journal dès qu'un ordinateur tente d'utiliser cette stratégie. La stratégie peut également ajouter automatiquement un ordinateur ou un réseau à la liste des sites bloqués si celui-ci tente d'établir une connexion avec cette stratégie.

Pour plus d'informations, consultez Bloquer Temporairement les Sites avec des Paramètres de Stratégie.

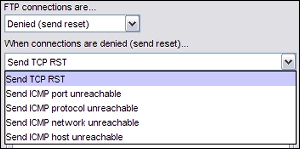

Si vous sélectionnez cette option, le Firebox envoie un paquet pour dire au périphérique à l'origine du trafic réseau que la session est refusée et que la connexion est fermée. Vous pouvez paramétrer une stratégie de façon à retour d'autres erreurs, disant au périphérique que le port, le protocole, le réseau ou l'hôte ne peut être joint. Utilisez ces options avec beaucoup de prudence pour être sûr que votre réseau fonctionne correctement avec d'autres réseaux.

Sélectionner des connexions dans Policy Manager

Sélectionner des connexions dans Fireware Web UI

Spécifier la Source et la Destination

Dans chaque stratégie, vous devez spécifier la source et la destination des connexions auxquelles la stratégie s'applique. Une connexion doit correspondre à la source et la destination spécifiées qui figurent dans la stratégie afin que celle-ci s'applique à ce trafic.

Dans chaque stratégie, vous configurez les paramètres suivants :

- Une liste De (ou source) qui spécifie la source des connexions auxquelles cette stratégie s'applique.

- Une liste Vers (ou destination) qui spécifie la destination des connexions auxquelles cette stratégie s'applique.

Vous pouvez par exemple configurer une stratégie de filtrage des paquets ping de manière à autoriser les connexions ping issues de tous les ordinateurs du réseau externe vers un serveur Web de votre réseau facultatif. Sachez toutefois que le réseau de destination devient plus vulnérable dès lors que vous l'ouvrez au(x) port(s) que la stratégie contrôle. Assurez-vous de configurer soigneusement vos stratégies pour éviter toute vulnérabilité.

Les listes de source et destination peuvent être composées d'une adresse IP d'hôte IPv4 ou IPv6, d'une plage d'adresses IP d'hôtes, d'un nom d'hôte, d'un nom d'utilisateur, d'un alias, d'un tunnel VPN, d'un FQDN (y compris les domaines génériques) ou d'une combinaison de ces objets.

IPv6 est pris en charge pour les stratégies de proxy et les services d'abonnement dans Fireware v11.12 et les versions ultérieures. IPv6 n'est pas pris en charge pour les stratégies SIP-ALG et H323-ALG.

Pour plus d'informations sur l'utilisation d'un nom de domaine complet dans les stratégies, consultez About FQDN in Policies.

- Sur l'onglet Paramètres situé sous la liste De ou Vers, cliquez sur Ajouter.

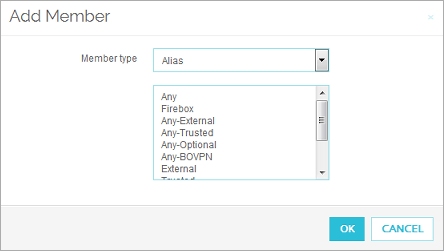

La boîte de dialogue Ajouter un membre s'affiche.

La liste de membres comporte les membres que vous pouvez ajouter aux listes De ou Vers. Un membre peut être un alias, un utilisateur, un groupe, une adresse IP, une plage d'adresses IP ou un nom de domaine complet spécifié (y compris les domaines génériques).

- Dans la liste déroulante Type de Membre, sélectionnez le type de membre que vous souhaitez ajouter.

La liste des membres est mise à jour et elle affiche uniquement les membres du type sélectionné. - Dans la liste des membres, sélectionnez un membre.

- Cliquez sur OK.

Le membre apparaît dans la liste des membres sur l'onglet Paramètres. - Pour ajouter d'autres membres à la liste De ou Vers, répétez les étapes précédentes.

- Cliquez sur Enregistrer.

- À côté de la liste de membres De ou Vers, cliquez sur Ajouter.

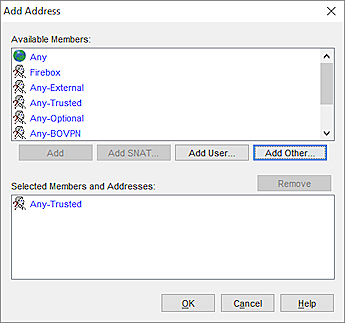

La boîte de dialogue Ajouter une adresse s'affiche.

La liste Membres Disponibles contient les membres que vous pouvez ajouter aux listes De or Vers. Un membre peut être un alias, un utilisateur, un groupe, une adresse IP, une plage d'adresses IP ou un nom de domaine complet spécifié (y compris les domaines génériques).

Pour ajouter des hôtes, utilisateurs, alias, ou des tunnels aux stratégies qui ne figurent pas dans la listeMembres Disponibles, suivez les étapes de la rubrique Ajouter de Nouveaux Membres à une Stratégie.

- Dans la liste Membres Disponibles, sélectionnez un membre et cliquez sur Ajouter ou double-cliquez sur un membre dans la liste.

Le membre sélectionné apparait dans la liste Membres et Adresses sélectionnés. - Cliquez sur OK.

Le membre que vous avez sélectionné apparaît dans la liste De ou Vers. - Pour ajouter d'autres membres à la liste De ou Vers, répétez les étapes précédentes.

- Cliquez sur OK.

Pour plus d'informations sur les alias qui apparaissent dans les listes De ou Vers, consultez À propos des Alias.

Pour plus d'informations sur la création d'un nouvel alias ou sur la modification d'un alias défini par l'utilisateur, consultez Créer un Alias.