適用対象:WatchGuard EPDR、WatchGuard EDR、WatchGuard EPP

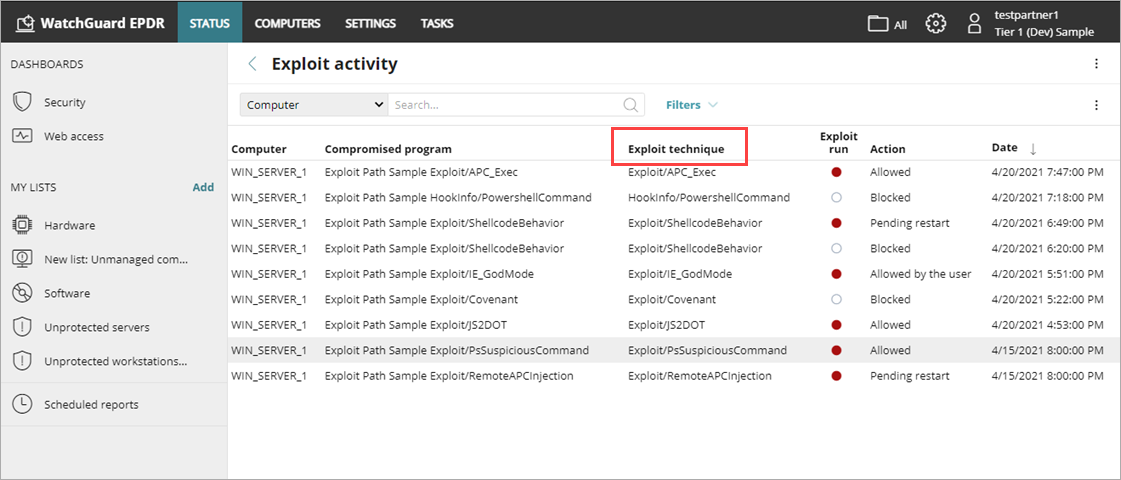

エクスプロイト アクティビティ表には、検出されたエクスプロイト手法および侵害されたプログラムの名前が表示されます。

以下のようなさまざまな手法が監視されます。

Exploit/Metasploit

Metasploit シェルコード署名の検出

Exploit/ReflectiveLoader

リフレクティブ実行可能ファイルのロード (metasploit, cobalt strike など)

Exploit/RemoteAPCInjection

APC 経由のリモート コード インジェクション

Exploit/DynamicExec

実行権限のないページにおけるコードの実行 (32 ビットのみ)

Exploit/HookBypass

実行中の関数のフック バイパス

Exploit/ShellcodeBehavior

PEPE に対応していない MEM_PRIVATE ページにおけるコードの実行

Exploit/ROP1

スタックがスレッド制限を超越した場合のメモリ管理 API の実行

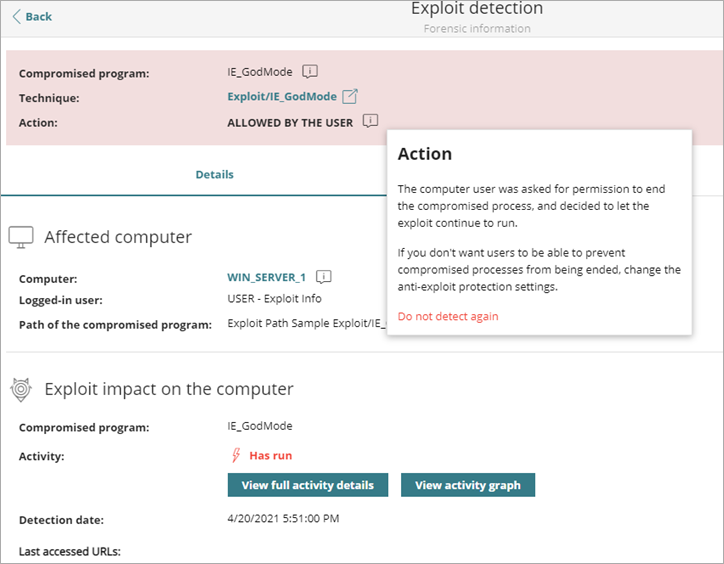

Exploit/IE_GodMode

Internet Explorer における GodMode 手法

Exploit/RunPE

プロセス ホローイング手法/RunPE

Exploit/PsReflectiveLoader1

Powershell - リフレクティブ実行可能ファイルのロード (mimikatz など)

Exploit/PsReflectiveLoader2

Powershell - リフレクティブ実行可能ファイルのロード (mimikatz など)

Exploit/NetReflectiveLoader

NET リフレクティブ ロード (Assembly.Load)

Exploit/JS2DOT

JS2DOT 手法

Exploit/Covenant

Covenant 検出フレームワーク

Exploit/DumpLsass

lsass プロセス メモリ ダンプ

Exploit/APC_Exec

APC を介したローカル コードの実行

特定プログラムの手法の検出を除外するには、以下の手順を実行します。

- エクスプロイト検出 ページの アクション セクションで、特定のプログラムを指定して 再検出しない を選択します。