Proxy HTTPS: Reglas de Nombre de Dominio

En una acción de proxy HTTPS, puede agregar reglas de nombre de dominio que especifiquen una acción a tomar cuando el dominio del servidor en la negociación SSL de HTTPS coincida con un patrón específico. El dominio del servidor se puede incluir en la extensión SNI (Indicación de Nombre de Servidor) para TLS o en el certificado del servidor como CN (Nombre Común). También debe especificar la acción a tomar cuando una solicitud HTTPS no coincide con una regla de nombre de dominio.

Puede configurar reglas de nombre de dominio para permitir, inspeccionar, denegar, descartar o bloquear solicitudes HTTPS a un sitio.

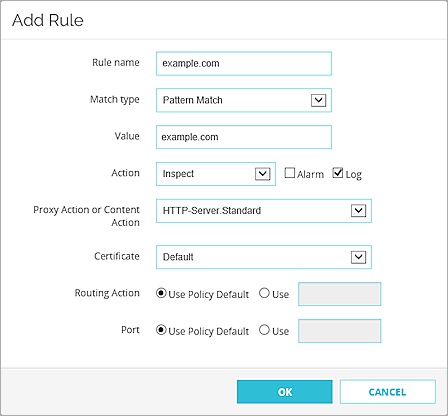

En una acción de proxy de servidor HTTPS, puede configurar una regla de nombre de dominio para enrutar las solicitudes HTTPS entrantes a una dirección IP y puerto específicos.

También puede seleccionar un certificado para usarlo cuando realice una inspección de contenido en las conexiones HTTPS entrantes (por ejemplo, a un servidor web alojado detrás de su Firebox).

Patrones de Reglas de Nombres de Dominio

Para hacer coincidir el patrón especificado en las reglas de su nombre de dominio con el nombre en las solicitudes HTTPS al servidor, puede usar el SNI, el nombre común del certificado o la dirección IP del servidor.

El SNI es la opción más precisa. Con frecuencia se comparte un certificado CN entre varios dispositivos desde el mismo sitio. Por ejemplo, muchos servicios Google como por ejemplo YouTube y Google Maps comparten el mismo certificado CN. Si bloquea las solicitudes HTTPS en YouTube basándose en el certificado CN, las solicitudes también se bloquearán en Google Maps y otros servicios con el mismo CN. El certificado CN se utiliza si la SNI no está disponible.

Cuando crea sus reglas de nombre de dominio, asegúrese de revisar las entradas HTTPS en los mensajes de registro de tráfico para tener la información SNI/CN correcta.

Acciones de Regla de Nombre de Dominio

Para cada regla de nombre de dominio, seleccione la acción que el proxy toma para las solicitudes HTTPS donde el SNI, el CN o la dirección IP coinciden con un patrón específico. También debe configurar la acción que se tomará cuando no se coincida con ninguna regla de nombre de dominio. Para cada regla, puede seleccionar una de estas acciones:

- Permitir — Permite la solicitud HTTPS.

- Inspeccionar — Utiliza la acción de contenido o acción de proxy HTTP especificada para inspeccionar el contenido. Para obtener información sobre la configuración de inspección de contenido, consulte Proxy HTTPS: Inspección de Contenido. Para obtener información sobre las acciones de contenido, consulte Acerca de las Acciones de Contenido.

- Denegar — Deniega la solicitud específica, pero mantiene la conexión si es posible. Envía una respuesta al cliente.

- Descartar — Deniega la solicitud, descarta la conexión y envía una respuesta al cliente.

- Bloquear — Niega la solicitud, descarta la conexión, bloquea el sitio y envía una respuesta al cliente. Todo el tráfico desde la dirección IP del sitio se deniega debido a la cantidad de tiempo que especifica en la configuración de Sitios Bloqueados. Para obtener más información acerca de los sitios bloqueados, consulte Acerca de los Sitios Bloqueados.

Para una acción de proxy de servidor HTTPS cuando selecciona la acción Permitir o Inspeccionar en una regla de nombre de dominio, puede configurar una ruta y un puerto para enviar la solicitud a un destino diferente al que está especificado en la lista de política A. Esto permite que el Firebox enrute las solicitudes HTTPS entrantes a la misma dirección IP pública a diferentes direcciones IP internas o puertos según el patrón en el encabezado HTTPS.

Si selecciona la acción Inspeccionar con una acción de contenido, puede configurar las reglas en la acción de contenido para enrutar la solicitud a un servidor basándose en el contenido de la solicitud HTTP descifrada. También puede habilitar la descarga TLS/SSL. Para más información, consulte Configurar Acciones de Contenido HTTP..

Ejemplos de Reglas de Nombre de Dominio

El patrón en una regla de nombre de dominio puede coincidir con un dominio de nivel superior. En una regla de nombre de dominio, usted especifica solo un nombre de dominio, no una ruta.

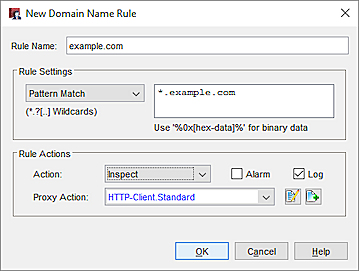

Para denegar el tráfico desde cualquier sitio en el dominio example.com, agregue una regla de nombre de dominio con el patrón *.example.com y establezca la acción Si coincide en Denegar.

Para bloquear una conexión al dominio example.com, agregue una regla de nombre de dominio con el patrón *.example.com y establezca la acción Si coincide como Bloquear. En este caso, la dirección IP del servidor asociada con example.com se bloquea durante el tiempo predeterminado de su configuración de Sitios Bloqueados. Para más información sobre sitios bloqueados, consulte Acerca de los Sitios Bloqueados.

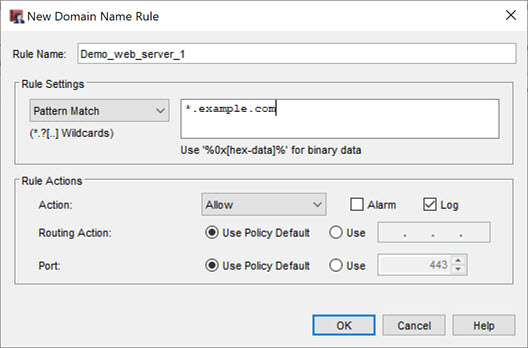

Para permitir una conexión sin inspección de contenido para todo sitio en el dominio example.com, agregue una regla de nombre de dominio con el patrón *.example.com y establezca la acción Si coincide como Permitir. Cuando especifique un dominio en una regla de nombre de dominio, no incluya ningún carácter después del nombre de dominio. Por ejemplo, *.example.com/ no es un nombre de dominio válido.

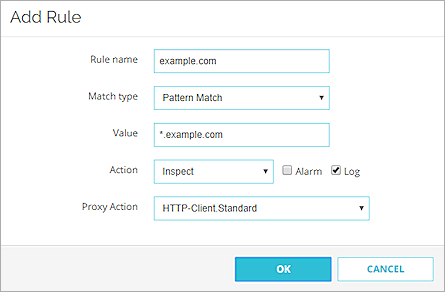

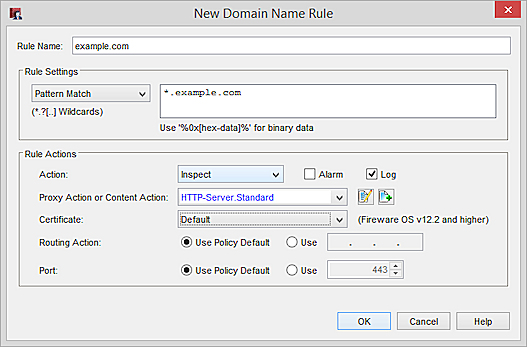

Para permitir una inspección de contenido para todo sitio en el dominio example.com, agregue una regla de Nombres de Dominio con el patrón *.example.com y establezca la acción como Inspeccionar. Cuando seleccione la acción Inspeccionar, debe seleccionar un proxy HTTP o una acción de contenido HTTP para usar para la inspección.

En Fireware v12.2 y superior, para cada regla de nombre de dominio para la inspección de contenido entrante a un servidor web en su red, puede seleccionar el certificado de Servidor Proxy predeterminado u otro certificado de Servidor Proxy para usar. Esto le permite alojar varios servidores y aplicaciones web públicos diferentes detrás de un Firebox, y la capacidad que diferentes aplicaciones usen diferentes certificados para el tráfico HTTPS entrante. Para más información, consulte Usar Certificados con Inspección de Contenido de Proxy HTTPS.

Para que se pueda realizar la inspección de contenido, debe configurar las reglas de nombres de dominio con la acción Inspeccionar o utilizar la acción Inspeccionar con una categoría de WebBlocker.

Para ver un ejemplo de cómo configurar reglas de nombre de dominio en una acción de proxy del Servidor HTTPS con y sin inspección de contenido, consulte:

- Ejemplo: Acción de Proxy HTTPS con Reglas de Nombre de Dominio

- Ejemplo: Acción de Proxy HTTPS con una Acción de Contenido HTTP

Agregar Reglas de Nombre de Dominio

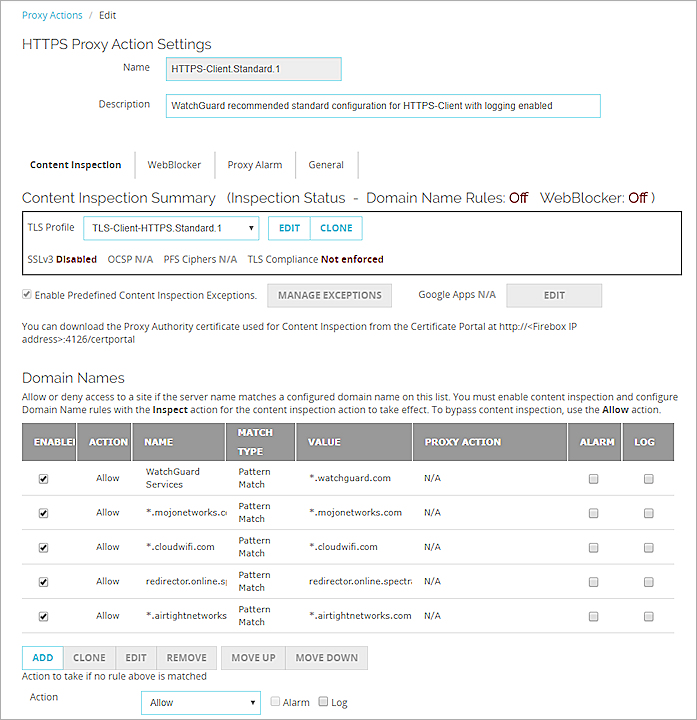

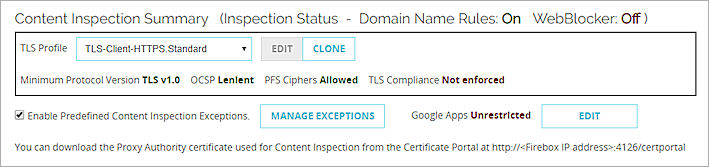

- En la configuración de la acción de Proxy HTTPS, seleccione Inspección de Contenido.

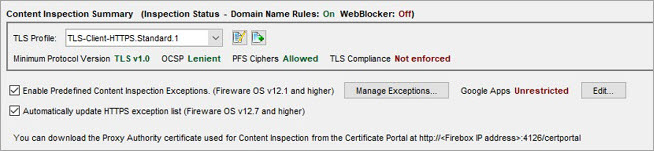

Aparece la configuración de Resumen de Inspección de Contenido y Nombres de Dominio.

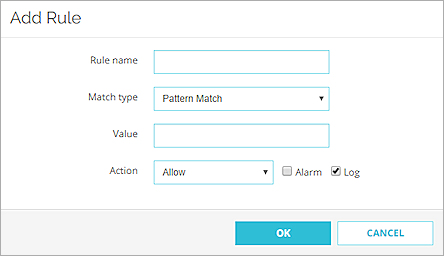

- Debajo de la lista Nombres de Dominio, haga clic en Agregar.

Aparece el cuadro de diálogo Agregar Regla.

- En el cuadro de texto Nombre de la Regla, ingrese un nombre para identificar esta regla.

- Desde la lista desplegable Tipo de Coincidencia, seleccione una de estas opciones que deben coincidir con solicitudes HTTPS:

- Coincidencia Exacta — Especifique un nombre de dominio exacto.

- Coincidencia de Patrón — Especifique un patrón que debe coincidir con un nombre de dominio.

- Dirección IPv4 — Especifique una dirección IP.

- Expresión Regular — Especifique un patrón como una expresión regular.

- En el cuadro de texto Valor, escriba el texto que debe coincidir para esta regla. Si seleccionó Coincidencia de Patrón como el tipo de coincidencia, utilice un asterisco (*), un punto (.) o un signo de interrogación (?) como caracteres comodín.

- Desde la lista desplegable Acción, seleccione la acción que el proxy realiza para esta regla.

- Si selecciona la acción Inspeccionar, seleccione la acción de proxy o la acción de contenido que se usará para la inspección. El proxy HTTPS usa la acción seleccionada para inspeccionar la solicitud HTTPS descifrada.

- En una acción de proxy de cliente HTTP, en la lista desplegable Acción de Proxy, seleccione una acción de proxy HTTP para usarla para la inspección.

- En una acción de proxy de servidor HTTP, en la lista desplegable Acción de Proxy o Acción de Contenido, seleccione una acción de proxy HTTP o una acción de contenido para usar en la inspección y el enrutamiento. Para obtener más información sobre las acciones de contenido, consulte Acerca de las Acciones de Contenido.

- En una acción de proxy de servidor HTTPS entrante, en la lista desplegable Certificado, seleccione un certificado de Servidor Proxy para usar o use el certificado de Servidor Proxy predeterminado.

- Para crear una alarma para este evento, marque la casilla de selección Alarma. Una alarma informa a los usuarios cuando una regla de proxy se aplica al tráfico de red.

- Para crear un mensaje para este evento en el registro de tráfico, marque la casilla de selección Registro.

- Si corresponde, configure la Acción de Enrutamiento y el Puerto como se describe en la siguiente sección.

- Haga clic en Aceptar.

La regla de nombre de dominio se agrega a la lista de Nombres de Dominio. El Estado de Inspección de Contenido muestra que la inspección de contenido está activada para las Reglas de Nombre de Dominio.

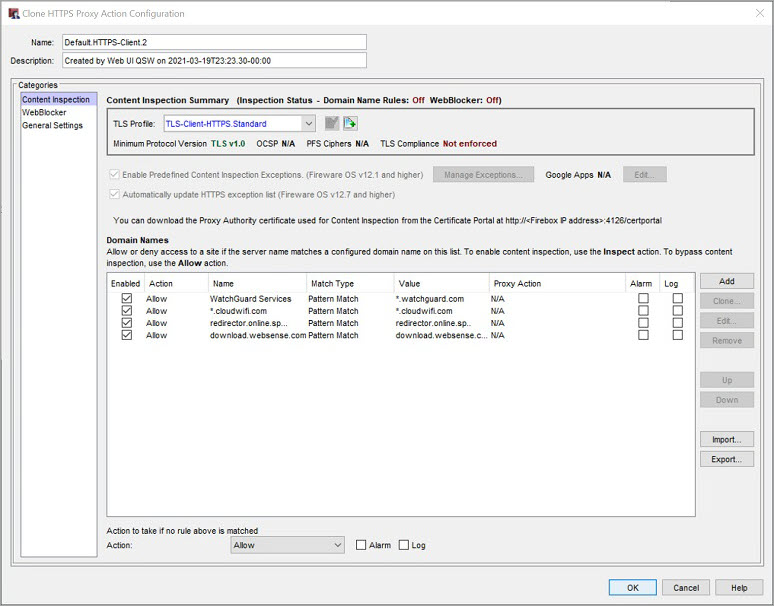

- En la configuración de la acción de Proxy HTTPS, seleccione Inspección de Contenido.

Aparece la configuración de Resumen de Inspección de Contenido y Nombres de Dominio.

- En la sección Nombres de Dominio, haga clic en Agregar.

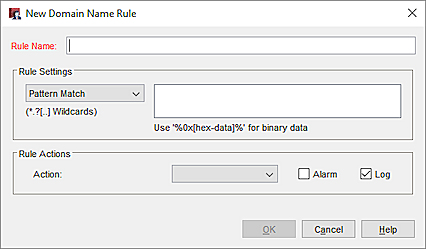

Aparece el cuadro de diálogo Nueva Regla de Nombre de Dominio.

- En el cuadro de texto Nombre de la Regla, ingrese un nombre para identificar esta regla.

- En la sección Configuración de Reglas, seleccione una de estas opciones que deben coincidir con las solicitudes HTTPS:

- Coincidencia Exacta — Especifique un nombre de dominio exacto.

- Coincidencia de Patrón — Especifique un patrón que debe coincidir con un nombre de dominio.

- Dirección IPv4 — Especifique una dirección IP.

- Expresión Regular — Especifique un patrón como una expresión regular.

- En el cuadro de texto adyacente, escriba el texto que debe coincidir para esta regla. Si seleccionó Coincidencia de Patrón como la configuración de regla, utilice un asterisco (*), un punto (.) o un signo de interrogación (?) como caracteres comodín.

- Desde la lista desplegable Acción, seleccione la acción que el proxy realiza para esta regla.

- Si selecciona la acción Inspeccionar, seleccione la acción de proxy o la acción de contenido que se usará para la inspección. El proxy HTTPS usa la acción seleccionada para inspeccionar la solicitud HTTPS descifrada.

- En una acción de proxy de cliente HTTP, en la lista desplegable Acción de Proxy, seleccione una acción de proxy HTTP para usarla para la inspección.

- En una acción de proxy de servidor HTTP, en la lista desplegable Acción de Proxy o Acción de Contenido, seleccione una acción de proxy HTTP o una acción de contenido para usar en la inspección y el enrutamiento. Para obtener más información sobre las acciones de contenido, consulte Acerca de las Acciones de Contenido.

- En una acción de proxy de servidor HTTPS entrante, en la lista desplegable Certificado, seleccione un certificado de Servidor Proxy para usar o use el certificado de Servidor Proxy predeterminado.

- Para crear una alarma para este evento, marque la casilla de selección Alarma. Una alarma informa a los usuarios cuando una regla de proxy se aplica al tráfico de red.

- Para crear un mensaje para este evento en el registro de tráfico, marque la casilla de selección Registro.

- Si corresponde, configure la Acción de Enrutamiento y el Puerto como se describe en la siguiente sección.

- Haga clic en Aceptar.

La regla de nombre de dominio se agrega a la lista de Nombres de Dominio. El Estado de Inspección de Contenido muestra que la inspección de contenido está activada para las Reglas de Nombre de Dominio.

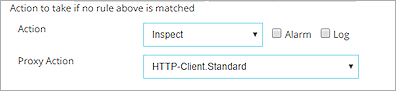

- En la configuración de Acción a tomar si no se coincide con ninguna regla anterior, en la lista desplegable Acción, seleccione la acción.

Acción a tomar si no se coincide con ninguna regla anterior para una acción de proxy de cliente HTTPS en Fireware Web UI

Acción a tomar si no se coincide con ninguna regla anterior para una acción de proxy de servidor HTTPS en Policy Manager

- Si selecciona la acción Inspeccionar, seleccione el proxy o la acción de contenido que se usará para la inspección. El proxy HTTPS usa la acción seleccionada para inspeccionar la solicitud HTTPS descifrada.

- En una acción de proxy de cliente HTTP, en la lista desplegable Acción de Proxy, seleccione una acción de proxy HTTP para usarla para la inspección.

- En una acción de proxy de servidor HTTP, en la lista desplegable Acción de Proxy o Acción de Contenido, seleccione una acción de proxy HTTP o una acción de contenido para usar en la inspección y el enrutamiento. Para obtener más información sobre las acciones de contenido, consulte Acerca de las Acciones de Contenido.

- En una acción de proxy de servidor HTTPS entrante, en la lista desplegable Certificado, seleccione un certificado para usar o use el certificado de Servidor Proxy predeterminado.

- Para crear una alarma para este evento, marque la casilla de selección Alarma. Una alarma informa a los usuarios cuando una regla de proxy se aplica al tráfico de red.

- Para crear un mensaje para este evento en el registro de tráfico, marque la casilla de selección Registro.

- Si corresponde, configure la Acción de Enrutamiento y el Puerto como se describe en la siguiente sección.

Acciones de Enrutamiento y Acciones de Contenido

En una acción de proxy del servidor HTTPS, puede usar una acción de enrutamiento o acción de contenido para redirigir las solicitudes HTTPS entrantes a un servidor o puerto específico basándose en el dominio o la dirección IP de la solicitud.

Para utilizar una acción de enrutamiento para redirigir las solicitudes HTTPS entrantes:

- En una acción de proxy de servidor HTTPS, agregue o edite una regla de nombre de dominio.

- En la regla de nombre de dominio, seleccione la acción Permitir o Inspeccionar.

Aparece la configuración de Acción de Enrutamiento y Puerto.

Una regla de nombre de dominio con la configuración de acción de enrutamiento para una acción de proxy de servidor HTTPS en Fireware Web UI

Una regla de nombre de dominio con la configuración de acción de enrutamiento para una acción de proxy de servidor HTTPS en Policy Manager

- Para especificar una dirección IP de destino, en la configuración de la Acción de Enrutamiento, seleccione Usar. En el cuadro de texto adyacente, especifique la dirección IP del servidor interno.

- Para especificar un puerto de destino, en la configuración del Puerto, seleccione Usar. En el cuadro de texto adyacente, especifique el número de puerto.

Si la inspección de contenido está habilitada, puede usar una acción de contenido para implementar el redireccionamiento del encabezado de un host. Con una acción de contenido, puede configurar acciones de enrutamiento para cada servidor interno y puede habilitar la Descarga TLS/SSL como parte de una acción de regla. Para más información, consulte Usar una Acción de Contenido HTTP para Descargas TLS/SSL.

- En la regla de nombre de dominio, seleccione la acción Inspeccionar.

- En la lista desplegable Acción de Proxy o Acción de Contenido, seleccione o agregue una acción de contenido.

- En la acción de contenido, agregue reglas de acción de contenido con acciones de enrutamiento para cada servidor interno. Para más información, consulte Acerca de las Acciones de Contenido.

Nombres de Dominio y WebBlocker

Para una acción de proxy de cliente HTTPS, puede seleccionar una configuración de WebBlocker para permitir, denegar o inspeccionar el contenido del sitio web basándose en la categoría WebBlocker.

Si la solicitud HTTPS no coincide con una regla de dominio y la opción Acción a tomar si ninguna regla anterior coincide está configurada en Permitir, entonces la configuración de WebBlocker que especifique en la Categoría de WebBlocker se utiliza para determinar los sitios permitidos, denegados o inspeccionados.

Si la acción en una regla de nombre de dominio se establece en Inspeccionar, se usa la acción de WebBlocker configurada en la acción de proxy HTTP en lugar de la selección de categoría de WebBlocker.

Para obtener más información acerca de WebBlocker, consulte Proxy HTTPS: WebBlocker.

Nombres de dominio y Excepciones de Inspección de Contenido

Las reglas de nombre de dominio tienen mayor prioridad que cualquier coincidencia en la lista Excepciones de Inspección de Contenido Predefinidas.

Si una regla de nombre de dominio coincide, siempre se aplicará la acción de esa regla.

Para obtener más información sobre la lista de excepciones de contenido predefinidas, consulte Proxy HTTPS: Inspección de Contenido.

Orden de Reglas de Nombres de Dominio

Los nombres de dominio se procesan en el orden de reglas tal como están enumerados, si múltiples reglas coinciden para un dominio. Para cambiar el orden de precedencia, seleccione una regla y luego use los botones Subir o Bajar.