Proteger Redes con DNSWatch

Esta función está diseñada para usarse con redes locales estáticas sin un Firebox como parte de su plan general de protección de red. Para protección portátil, instale DNSWatchGO Client en sus dispositivos portátiles. Para proporcionar protección DNSWatch con un Firebox, consulte Habilitar DNSWatch en su Firebox.

Paso 1 — Cree políticas de filtro de contenido para bloquear dominios por categoría

- Seleccione Configurar > Políticas de Filtrado de Contenido.

Se abre la página Políticas de Filtrado de Contenido con la pestaña Políticas seleccionada. - Haga clic en Crear Nueva Política.

Se abre la página Crear Política. - En el cuadro de texto Nombre de la Política, ingrese un nombre descriptivo para la política y haga clic en Guardar Política.

- Para habilitar la aplicación de Búsqueda Segura para un motor de búsqueda, en la pestaña Búsqueda Segura, marque la casilla de selección Habilitar Búsqueda Segura junto al proveedor del motor de búsqueda y haga clic en Guardar Búsqueda Segura.

- En la pestaña General, haga clic en Guardar Política.

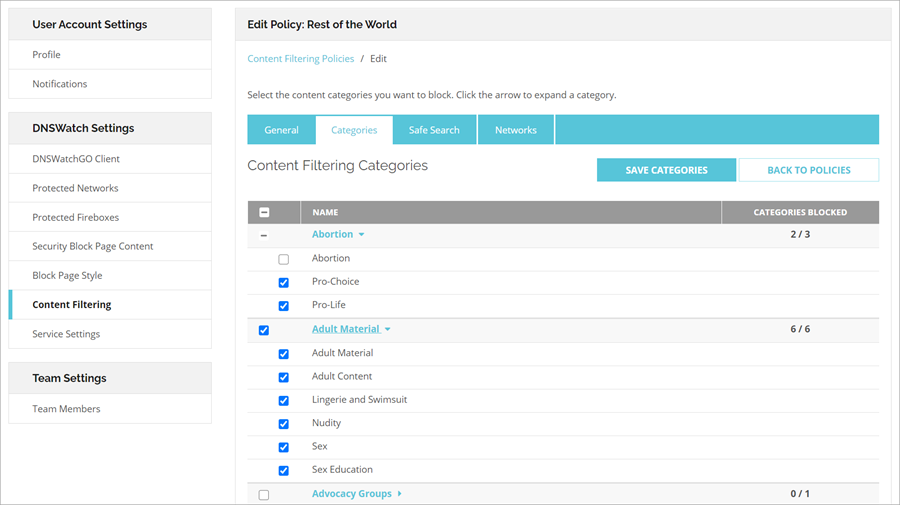

Se abre la página Editar Política: General. - Seleccione la pestaña Categorías.

Se abre la página Editar Política: Categorías. - Marque las casillas de selección de las categorías que desea filtrar.

- Para ver las subcategorías, haga clic en la flecha junto al nombre de la categoría. Si se seleccionan todas las subcategorías, se marca la casilla de selección junto a la categoría de nivel superior. Si solo se marcan algunas subcategorías, la categoría de nivel superior muestra un guion. Si no desea bloquear esa categoría, desmarque la casilla de selección.

Para ver una lista completa de categorías y descripciones disponibles, consulte Acerca de las Categorías de Filtro de Contenido de DNSWatch.

- Haga clic en Guardar Categorías.

Paso 2 — Configure su red para usar DNSWatch como su resolvedor DNS de red:

- Inicie sesión en DNSWatch en el WatchGuard Portal.

- Seleccione Implementar > Redes protegidas.

Se abre la página Redes Protegidas. - Haga clic en Agregar Red.

Se abre la página Agregar Nueva Red. - Su dirección IP actual aparece en el cuadro de texto Dirección IP automáticamente. Si desea proteger una red diferente, ingrese la dirección IP pública de la red en el cuadro de texto.

- Escriba un nombre descriptivo para la red en el cuadro de texto Descripción.

- En la lista desplegable Política, seleccione una política de filtro de contenido para aplicarla a la red. Para obtener información acerca de las políticas, consulte Administrar el Acceso de Usuarios al Contenido.

- Para crear una página de bloqueo personalizada para esta red:

- Marque la casilla de selección Habilitar Página de Bloqueo Personalizada. Si no personaliza la página de bloqueo, la red utiliza la página de bloqueo DNSWatch predeterminada.

- En el cuadro de texto Contenido, ingrese el contenido de la página de bloqueo en formato Markdown.

- Para obtener una vista previa de la página de bloqueo, haga clic en la pestaña Vista Previa.

- Haga clic en Guardar Red.

Se abre la página Redes Protegidas. - Su red no está protegida hasta que configure su servidor DNS local para usar los resolvedores DNSWatch. Siga las instrucciones de su servidor DNS para cambiar los resolvedores de DNS a las direcciones IP del resolvedor DNSWatch. Para obtener más información sobre los servidores DNSWatch, consulte Acerca de los Servidores DNS DNSWatch.

Su red ahora está protegida por DNSWatch.

Paso 3 — Pruebe su protección de DNSWatchGO Client

- En su explorador, vaya a test.strongarm.io.

- Confirme que aparece la página de bloqueo correcta.

Si DNSWatch bloquea correctamente el dominio de prueba, verá esta página de bloqueo:

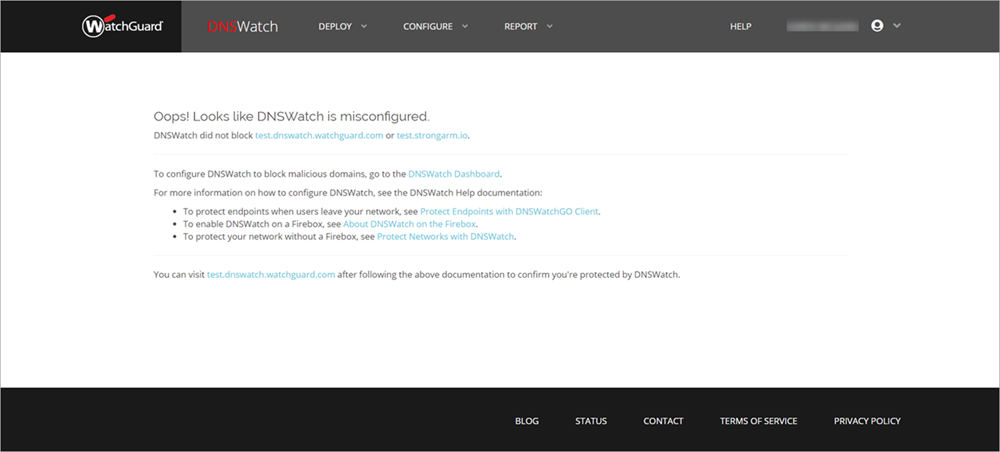

Si DNSWatch no funciona correctamente, verá este mensaje:

Próximos Pasos

Para proteger sus dispositivos cuando no están en su red, consulte Proteger los endpoints con el DNSWatchGO Client.