S'applique à : WatchGuard EPDR, WatchGuard EPP

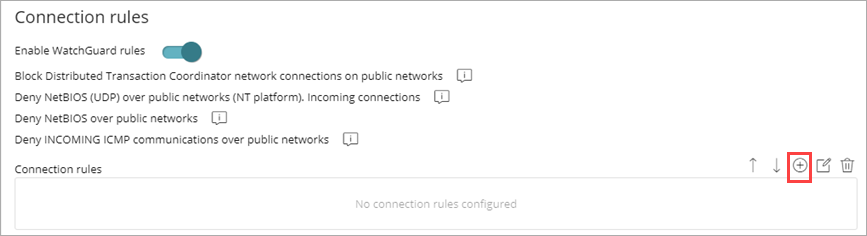

Les règles de connexion définissent le filtrage conventionnel du trafic TCP/IP. Dans les paramètres de Pare-feu d'un profil de paramètres de stations de travail et de serveurs, vous pouvez activer les règles de connexion WatchGuard prédéfinies suivantes :

Bloquer les connexions réseau du coordinateur de transactions distribuées sur les réseaux publics

Refuse toutes les connexions entrantes du coordinateur de transactions distribuées sur les réseaux publics. Bloque le port local 3372 et tous les ports distants.

Refuser NetBIOS (UDP) sur les réseaux publics (plate-forme NT), y compris les connexions entrantes

Refuse les connexions entrantes NetBIOS (UDP) sur les réseaux publics (plate-forme NT). Bloque les ports locaux 135, 137, 138, 139 et 445 ainsi que tous les ports distants.

Refuser NetBIOS sur les réseaux publics

Refuse les connexions NetBIOS entrantes sur les réseaux publics (protocole TCP). Bloque les ports locaux 135, 139, 445 et 593 ainsi que tous les ports distants.

Refuser les communications ICMP entrantes sur les réseaux publics

Refuse les communications ICMP entrantes sur les réseaux publics.

WatchGuard Endpoint Security extrait les valeurs des champs des en-têtes de chaque paquet envoyé et reçu par les ordinateurs protégés et les compare aux règles prédéfinies et personnalisées que vous avez créées. Si le trafic correspond à l'une des règles, WatchGuard Endpoint Security exécute l'action spécifiée.

Règles de connexion globales de WatchGuard Endpoint Security. Les règles de connexion sont prioritaires sur les règles de programme contrôlant la connexion des programmes à Internet et au réseau local. Pour de plus amples informations concernant les règles de programme, consultez la section Configurer les Règles de Programme (ordinateurs Windows).

Pour configurer des règles de connexion personnalisées, dans un profil de paramètres de station de travail et de serveur :

- Sélectionnez Pare-feu (ordinateurs Windows).

- Dans la section Règles de Connexion, ajoutez ou modifiez une règle existante.

- Pour ajouter une nouvelle règle de connexion, cliquez sur

.

. - Pour modifier une règle existante, sélectionnez-la puis cliquez sur

.

.

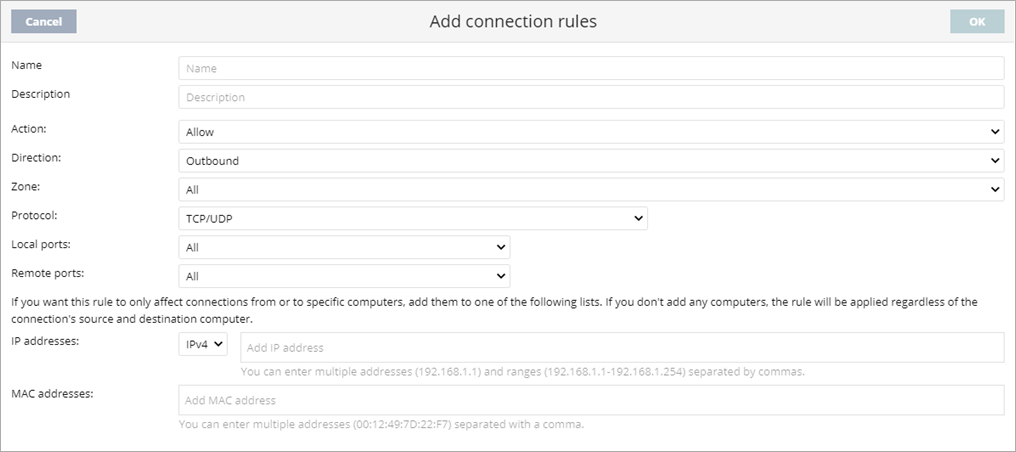

La boîte de dialogue Ajouter des Règles de Connexion ou Modifier des Règles de Connexion s'ouvre.

- Pour ajouter une nouvelle règle de connexion, cliquez sur

- Dans la zone de texte Nom, saisissez le nom de la règle.

- Dans la zone de texte Description, saisissez la description du trafic filtré par la règle.

- Dans la liste Action, sélectionnez l'action à exécuter si le trafic correspond à la règle (Autoriser ou Refuser).

- Dans la liste Sens, sélectionnez le sens du trafic auquel la règle doit s'appliquer pour les protocoles de connexion tels que TCP (Entrant ou Sortant).

- Dans la liste Zone, sélectionnez le type de réseau auquel la règle doit s'appliquer.

La règle s'applique uniquement si la valeur spécifiée ici correspond au type de réseau configuré. Si vous sélectionnez Tout, la règle s'applique à tout moment, quel que soit le type de réseau configuré. - Dans la liste Protocole, sélectionnez le protocole de trafic.

Pour plus d'informations, consultez Protocoles de Trafic. - Pour limiter la portée de la règle aux connexions en provenance et à destination d'adresses IP ou MAC spécifiques, saisissez les adresses dans les zones de texte.

- Dans la section Adresses IP, sélectionnez la version IP. Dans la zone de texte, saisissez les adresses IP.

Il est impossible de combiner différents types d'adresses IP dans une même règle. Vous pouvez saisir plusieurs adresses (192.168.1.1) et plages (192.168.1.1-192.168.1.254) en les séparant par des virgules. - Dans la section Adresses MAC, saisissez l'adresse MAC de la source de trafic ou les adresses MAC cibles en les séparant par des virgules.

Les adresses MAC source et de destination figurant dans les en-têtes des paquets sont écrasées chaque fois que le trafic transite via un proxy, un routeur, etc. Les paquets de données arrivent à destination avec l'adresse MAC du dernier périphérique qui a traité le trafic.

- Dans la section Adresses IP, sélectionnez la version IP. Dans la zone de texte, saisissez les adresses IP.

- Cliquez sur OK.

Pour modifier la priorité des règles, cliquez sur les flèches haut et bas . Pour supprimer une règle, cliquez sur

. Pour supprimer une règle, cliquez sur  .

.

Protocoles de Trafic

Sélectionnez un protocole de trafic pour spécifier comment le trafic transite entre les périphériques du réseau. Les options varient en fonction du protocole sélectionné.

TCP, UPD et TCP/UDP

Dans la liste des Ports Locaux, sélectionnez le port de connexion utilisé sur l'ordinateur de l'utilisateur. Dans la liste Ports Distants, sélectionnez le port de connexion utilisé sur l'ordinateur distant.

Sélectionnez Personnalisé pour saisir plusieurs ports séparés par des virgules (,) ou une plage séparée par un trait d'union (-).

ICMP, ICMPv6

Au-dessus de la liste, sélectionnez Tout pour sélectionner tous les types et sous-types de messages auxquels vous souhaitez appliquer la règle. Pour sélectionner des types individuellement, sélectionnez Uniquement les Éléments Sélectionnés puis sélectionnez les types auxquels vous souhaitez appliquer la règle.

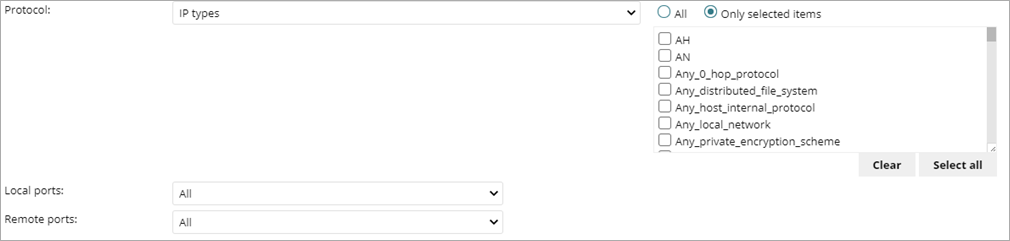

Types d'Adresses IP

Dans la liste des protocoles, sélectionnez les protocoles de niveau supérieur auxquels vous souhaitez appliquer la règle. Au-dessus de la liste, sélectionnez Tout pour sélectionner tous les protocoles auxquels vous souhaitez appliquer la règle. Pour sélectionner des protocoles individuellement, sélectionnez Uniquement les Éléments Sélectionnés puis sélectionnez les protocoles auxquels vous souhaitez appliquer la règle.

Voir Également

Configurer les Paramètres du Pare-feu (ordinateurs Windows)