Ajouter une transformation de Phase 1

Vous pouvez définir un tunnel de sorte à offrir à un pair plusieurs transformations pour les négociations. Par exemple, une transformation peut contenir [SHA2-256]-[AES256]-[DF14] ([méthode d'authentification]-[méthode de chiffrement]-[groupe de clés]) et une seconde transformation [SHA1]-[AES128]-[DF2], la transformation [SHA2-256]-[AES256]-[DF14] bénéficiant d'une priorité supérieure à la seconde. Une fois que le tunnel est créé, le Firebox peut utiliser soit [SHA2-256]-[AES256]-[DF14] ou [SHA1]-[AES128]-[DF2] pour correspondre à la transformation de l'autre endpoint VPN. Vous pouvez ajouter neuf transformations au maximum.

Pour plus d'informations sur ces options, consultez À propos des algorithmes et Protocoles IPSec.

SHA-2 n'est pas pris en charge sur les périphériques XTM

- Pour un BOVPN qui utilise IKEv1, vous devez spécifier Mode principal dans les paramètres de phase 1 pour utiliser plusieurs transformations.

- Pour un BOVPN qui utilise IKEv2, les transformations de phase 1 sont partagées pour toutes les passerelles IKEv2 qui ont au moins une passerelle distante avec une adresse IP dynamique. Pour plus d'informations, consultez Configurer les Paramètres partagés IKEv2.

- Lorsque vous ajoutez ou modifiez une passerelle, sur la page Passerelle, sélectionnez l'onglet Paramètres de Phase 1.

- Si la passerelle utilise IKEv2 et possède une passerelle distante avec une adresse IP dynamique, le BOVPN utilise des paramètres de Phase 1 partagés et la liste de transformations de Phase 1 n'apparaît pas dans l'onglet Paramètres de Phase 1. Pour modifier les paramètres partagés, sélectionnez VPN > Paramètres Partagés IKEv2.

- Dans la section Paramètres de transformation, cliquez sur Ajouter.

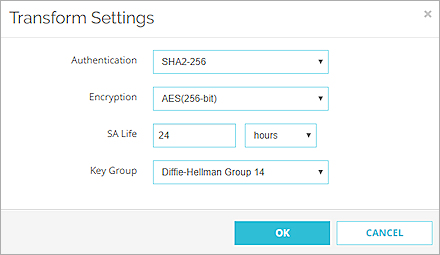

La boîte de dialogue Paramètres de transformation s'affiche.

- Dans la liste déroulante Authentification, sélectionnez la méthode d'authentification SHA1, SHA2-256, SHA2-384, SHA2-512, ou MD5 Astuce !

- Dans la liste déroulante Chiffrement, sélectionnez le type de chiffrement AES (128 bits), AES (192 bits), AES (256 bits), DES ou 3DES. Astuce !

Dans Fireware v12.2 et versions ultérieures, AES-GCM (128 bits), AES-GCM (192 bits) et AES-GCM (256 bits) sont pris en charge si vous indiquez IKEv2 dans l'onglet Paramètres de Phase 1. - Pour modifier la durée de vie de l'association de sécurité (SA), tapez un nombre dans la zone de texte Durée de vie de la SA et sélectionnez Heure ou Minute dans la liste déroulante adjacente. La durée de vie de la SA doit être inférieure à 596 523 heures ou à 35 791 394 minutes.

- Dans la liste déroulante Groupe de Clés, sélectionnez Groupe Diffie-Hellman 1, 2, 5, 14, 15, 19, ou 20.

Les groupes Diffie-Hellman déterminent la force de la clé principale utilisée dans le processus d'échange de clés. Plus le numéro de groupe est élevé, meilleure est la sécurité, mais plus le délai de création des clés est long. Pour plus d'informations, consultez À propos des Groupes Diffie-Hellman. - Cliquez sur OK.

La Transformation apparaît dans la boîte de dialogue Nouvelle Passerelle, dans la liste Paramètres de Transformation. Vous pouvez ajouter neuf transformations au maximum. - Pour ajouter d'autres transformations, répétez les étapes 2 à 6. La transformation située en haut de la liste est utilisée en premier.

- Pour modifier le niveau de priorité d'une transformation, sélectionnez la transformation et cliquez sur Haut ou Bas.

- Cliquez sur OK.

- Dans la boîte de dialogue Nouvelle Passerelle, sélectionnez l'onglet Paramètres de phase 1.

- Si la passerelle utilise IKEv2 et possède au moins une passerelle distante avec une adresse IP dynamique, le BOVPN utilise les paramètres partagés de Phase 1. Pour les modifier, sélectionnez l'onglet Paramètres Partagés.

Vous pouvez aussi sélectionner VPN > Paramètres Partagés IKEv2 pour modifier ces paramètres partagés. - Dans la section Paramètres de transformation, cliquez sur Ajouter.

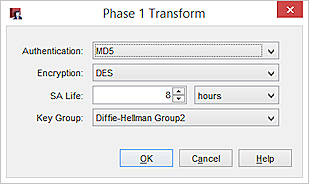

La boîte de dialogue Transformation de Phase 1 s'affiche.

- Dans la liste déroulante Authentification, sélectionnez la méthode d'authentification SHA1, SHA2-256, SHA2-384, SHA2-512, ou MD5 Astuce !

- Dans la liste déroulante Chiffrement, sélectionnez le type de chiffrement AES (128 bits), AES (192 bits), AES (256 bits), DES ou 3DES. Astuce !

Dans Fireware v12.2 et versions ultérieures, AES-GCM (128 bits), AES-GCM (192 bits) et AES-GCM (256 bits) sont pris en charge si vous indiquez IKEv2 dans l'onglet Paramètres de Phase 1. - Pour modifier la durée de vie de l'association de sécurité (SA), tapez un nombre dans la zone de texte Durée de vie de la SA et sélectionnez Heure ou Minute dans la liste déroulante adjacente. La durée de vie de la SA doit être inférieure à 596 523 heures ou à 35 791 394 minutes.

- Dans la liste déroulante Groupe de Clés, sélectionnez Groupe Diffie-Hellman 1, 2, 5, 14, 15, 19, ou 20.

Les groupes Diffie-Hellman déterminent la force de la clé principale utilisée dans le processus d'échange de clés. Plus le numéro de groupe est élevé, meilleure est la sécurité, mais plus le délai de création des clés est long. Pour plus d'informations, consultez À propos des Groupes Diffie-Hellman. - Cliquez sur OK.

La transformation apparaît dans la boîte de dialogue Nouvelle Passerelle, dans la liste Paramètres de Transformation. Vous pouvez ajouter neuf transformations au maximum. - Pour ajouter d'autres transformations, répétez les étapes 2 à 6. La transformation située en haut de la liste est utilisée en premier.

- Pour modifier le niveau de priorité d'une transformation, sélectionnez la transformation et cliquez sur Haut ou Bas.

- Cliquez sur OK.

Voir Également

Configurer les Paramètres IPSec de Phase 1

Configurer des Passerelles BOVPN Manuelles

Définir des endpoints de passerelle pour une passerelle BOVPN