1-to-1 NAT の例

1-to-1 NAT を有効にした場合、Firebox は、ある範囲のアドレスのすべての受信パケットおよび送信パケットを別の範囲のアドレスに変更してルーティングします。

外部の世界に 別のパブリック IP アドレスを表示する各プライベート IP アドレスを持つ内部サーバーのグループがある状況を考えてください。1-to-1 NAT を使用して、パブリック IP アドレスを内部サーバーへマップすることができますが、内部サーバーの IP アドレスを変更する必要がありません。1-to-1 NAT の構成方法を理解するため、以下の例を参照してください。

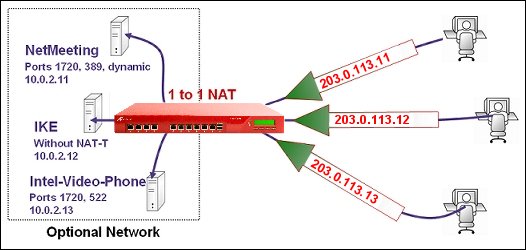

ある会社には、Firebox のオプショナル インターフェイスの背後に、プライベート アドレスを持つサーバーが 3 台あります。これらのアドレスは、次のとおりです。

10.0.2.11

10.0.2.12

10.0.2.13

管理者は、Firebox の外部インターフェイスと同じネットワーク アドレスからパブリック IP アドレスを 3 つ選択して、解決するサーバー用の DNS レコードを作成します。これらのアドレスは、次のとおりです。

203.0.113.11

203.0.113.12

203.0.113.13

管理者は、サーバー用の 1-to-1 NAT ルールを構成します。この 1-to-1 NAT ルールにより、対応する IP アドレス ペアの間に静的な双方向の関係が成立します。その関係は、次のとおりです。

10.0.2.11 <--> 203.0.113.11

10.0.2.12 <--> 203.0.113.12

10.0.2.12 <--> 203.0.113.12

1-to-1 NAT ルールを適用すると、Firebox により、プライベート IP アドレスのプールとパブリック アドレスのプールの間に双方向のルーティングおよび NAT 関係が作成されます。

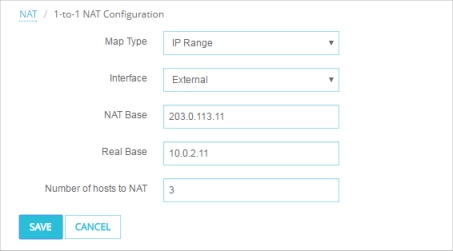

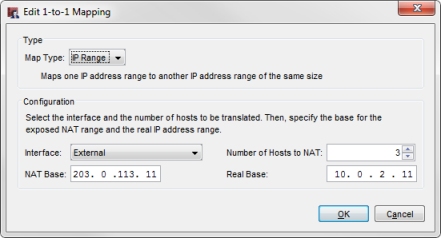

この例の 1-to-1 NAT マッピング:

- マップの種類 は IP アドレスの範囲。

- インターフェイス は外部。

- NAT ベース は範囲 203.0.113.11 の最初の外部 IP アドレスを定義。

- 実質ベース は範囲 10.0.2.11 の最初の内部 IP アドレスを定義。

- NAT 適用ホスト数 はアドレス プール 3 のサイズを定義。

Policy Manager では、この例の 1-to-1 NAT 構成は以下のようになります:

NAT マッピングを構成したら、サーバーの実際の IP アドレスへの受信トラフィックを許可するポリシーが設定されていることを確認してください。

1-to-1 NAT ルールを定義する完全な手順およびポリシーの例については、次を参照してください: ファイアウォール 1-to-1 NAT を構成する。