Soluzioni di sicurezza per luoghi di lavoro remoti e ibridi

Il concetto di spazio di lavoro a modello ibrido è all'avanguardia nelle operazioni aziendali in un ambiente lavorativo in rapida evoluzione. Con la transizione delle aziende verso modalità di lavoro flessibili e la collaborazione da remoto, garantire un accesso sicuro alle reti, ai dispositivi e ai dati aziendali non è mai stato così importante.

6 consigli per aumentare la sicurezza dei lavoratori da remoto

Rivedi le politiche per comunicare le aspettative dei lavoratori ibridi e da remoto

Insegna ai dipendenti come evitare di cadere vittime di attacchi informatici

Implementa una soluzione di sicurezza degli endpoint per proteggere dati, utenti e dispositivi

Implementa l'MFA per proteggere le identità e rendere sicuro l'accesso alle applicazioni

Espandi la capacità VPN e aiuta i dipendenti a distanza ad abilitare reti Wi-Fi sicure

Applica i principi zero trust su reti e applicazioni

Comprensione dei rischi

Il passaggio a modelli di lavoro ibridi ha aumentato le opportunità a disposizione dei criminali informatici. Sia i dipendenti che i dispositivi di lavoro tra le sedi in loco e quelle remote possono rappresentare un rischio per la sicurezza.

Soluzioni di sicurezza informatica progettate per le aziende distribuite

I modelli di lavoro ibridi consentono ai dipendenti di bilanciare le modalità di lavoro da remoto e in ufficio, scegliendo dove e spesso anche quando lavorare. Un cambiamento così significativo richiede che le aziende proteggano il loro ambiente di lavoro ibrido dagli attacchi informatici con un moderno stack di sicurezza.

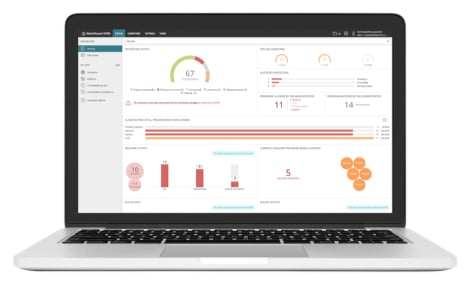

Proteggi gli endpoint dagli intrusi

Gli attacchi "Living-off-the-land", una minaccia persistente, aggirano facilmente le difese tradizionali. Le soluzioni avanzate di sicurezza degli endpoint distinguono tra processi sicuri e dannosi utilizzando un modello zero trust e un monitoraggio basato sull'intelligenza artificiale. Rilevando e contrastando gli attacchi RDP, possono bloccare le minacce e impedire che l'accesso remoto diventi un incubo per la sicurezza. Resta all'avanguardia proteggendo il tuo spazio di lavoro ibrido con WatchGuard Endpoint Security.

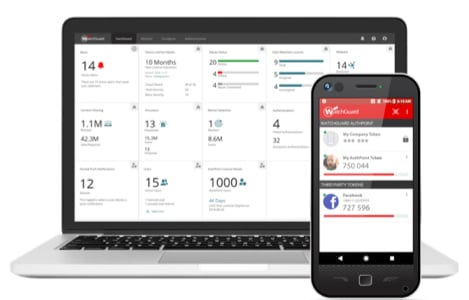

Adotta un approccio di sicurezza incentrato sull'identità

Gli attacchi ransomware iniziano in genere con il furto di una credenziale dell'utente che consente all'aggressore di accedere alla rete o a un account aziendale sensibile. Le soluzioni per la sicurezza delle identità offrono l'MFA e il monitoraggio delle credenziali per contribuire a mitigare i rischi associati a questi attacchi. Riduci al minimo l'impatto delle password smarrite o rubate offrendo al contempo trasparenza nell'accesso degli utenti con AuthPoint.

Protezione di livello enterprise, ovunque

Con l'aumento del lavoro da remoto e l'inefficacia delle misure di sicurezza tradizionali, le organizzazioni hanno bisogno di una soluzione che protegga gli utenti da remoto con la stessa efficacia del personale in sede. FireCloud Internet Access è un servizio di sicurezza basato su cloud che estende le protezioni in sede ai lavoratori remoti in tutto il mondo. Fornisce funzioni essenziali come il filtraggio degli URL, la prevenzione delle intrusioni (IPS) e la sicurezza DNS, assicurando un accesso sicuro ai contenuti web e alle applicazioni cloud.

Evita una sicurezza di rete obsoleta

Con reti che diventano sempre più permeabili e minacce informatiche che aumentano in complessità e volume, proteggere l'ambiente aziendale è fondamentale nell'odierno panorama digitale. La sicurezza di rete funge da guardiano dell'infrastruttura digitale, proteggendola da molte minacce esterne. Proteggi il tuo perimetro digitale, rileva e contrasta le attività dannose garantendo al contempo la riservatezza e l'integrità dei dati sensibili.

Adotta un approccio unificato per ridurre al minimo i rischi di sicurezza

La sicurezza unificata è la chiave per una protezione completa. Riconosce che nessun prodotto o soluzione di sicurezza è singolarmente infallibile. Combina, invece, varie misure di sicurezza per salvaguardare gli ambienti, i dispositivi e gli utenti client. Creando più livelli di difesa, riduciamo le lacune e le vulnerabilità tra ogni livello, rendendo molto più difficile per i criminali informatici sfruttare le debolezze.