Utilizar Mobile VPN with IPSec con un Dispositivo Android

Para realizar una conexión VPN IPSec a un Firebox desde un dispositivo Android:

- Su cliente VPN debe operar en Modo Agresivo.

- El Firebox debe estar configurado con transformaciones de Fase 1 y 2 admitidas por el dispositivo Android.

Las versiones recientes del cliente VPN nativo de Android usan el Modo Principal, que no es compatible con Mobile VPN with IPSec. Usted no puede ver o cambiar la configuración de modo en el cliente VPN nativo de Android. Sin embargo, si el fabricante del hardware de su dispositivo Android modificó el cliente VPN nativo, es posible que pueda cambiar esta configuración.

Si no puede cambiar la configuración de su dispositivo al Modo Agresivo, le recomendamos que pruebe uno de estos métodos de conexión:

- Si su fabricante de hardware instaló su propio cliente VPN en su dispositivo Android, intente conectarse con ese cliente si puede operar en Modo Agresivo. Para obtener más información, consulte la documentación del fabricante.

- En la configuración del cliente VPN nativo de Android, configure la opción L2TP with IPSec. A continuación, habilite L2TP en su Firebox. L2TP en el Firebox usa el Modo Principal. Para más información sobre L2TP, consulte Acerca de la Autenticación de Usuario L2TP.

- Instale el cliente OpenVPN SSL en su dispositivo Android. Debe descargar manualmente el perfil del cliente SSL del Portal SSL en su Firebox. Para obtener más información sobre el perfil del cliente, consulte Distribuir e Instalar Manualmente el Software Cliente Mobile VPN with SSL y el Archivo de Configuración.

Configuraciones de Autenticación y Cifrado

Los dispositivos Android tienen una lista preconfigurada de transformaciones de VPN admitidas. A menos que el fabricante del hardware de su dispositivo modifique el cliente nativo VPN de Android, usted no puede ver esta lista o especificar las diferentes transformaciones predeterminadas. Las recientes versiones del sistema operativo Android tienen estas transformaciones predeterminadas:

Fase 1 — SHA2(256)–AES(256)–DH2

Fase 2 — SHA2(256)–AES(256)

Algunas versiones anteriores del sistema operativo Android usan estas transformaciones predeterminadas:

Fase 1 — SHA1–AES(256)–DH2

Fase 2 — SHA1–AES(256)

En algunos casos, el fabricante del hardware de su dispositivo Android podría especificar diferentes transformaciones predeterminadas para el cliente nativo VPN de Android.

Para iniciar una conexión VPN con el Firebox, el dispositivo Android envía sus transformaciones predeterminadas al Firebox. Debe configurar el Firebox con las transformaciones admitidas por Android para que se establezca la conexión VPN. Recomendamos que especifique las transformaciones predeterminadas de Android en sus configuraciones de Mobile VPN with IPSec en el Firebox.

Si usted especifica transformaciones de Firebox diferentes de las transformaciones predeterminadas de Android, el dispositivo Android envía el siguiente conjunto de transformaciones en su lista. Este proceso se repite hasta que el dispositivo encuentra un conjunto de transformaciones en su lista que coincidan con las configuraciones de Firebox o hasta que el dispositivo Android alcance un límite de reintentos o no tenga transformaciones adicionales para probar.

Para resolver problemas de conexión, consulte Resolver Problemas de Mobile VPN with IPSec y Traffic Monitor.

Configurar el Firebox

Antes de que pueda conectarse con el cliente VPN nativo de Android, debe configurar la configuración de Mobile VPN with IPSec en su Firebox.

- (Fireware v12.3 o versión superior) Seleccione VPN > Mobile VPN.

- En la sección IPSec, seleccione Configurar.

Aparece la página de Mobile VPN with IPSec. - (Fireware v12.2.1 o versión inferior) Seleccione VPN > Mobile VPN with IPSec.

Aparece la página de Mobile VPN with IPSec. - Haga clic en Agregar.

Aparece la página Configuración de Mobile VPN with IPSec.

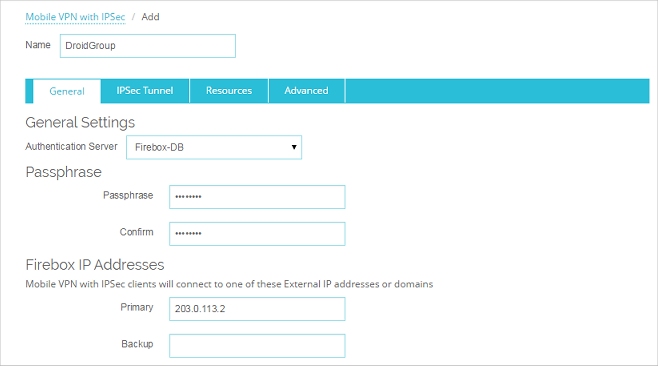

- En el cuadro de texto Nombre, ingrese el nombre del grupo de autenticación al que pertenecen sus usuarios VPN con Android.

Puede ingresar el nombre de un grupo existente o el nombre de un nuevo grupo de Mobile VPN. Asegúrese que el nombre sea exclusivo entre los nombres de grupo de VPN, así como todos los nombres de túneles VPN e interfaces.

- De la lista desplegable Servidor de Autenticación, seleccione un servidor de autenticación.

Asegúrese de que ese método de autenticación esté habilitado.

Si crea un grupo de usuarios de Mobile VPN que se autentica en un servidor de autenticación externo, asegúrese de crear un grupo en el servidor con el mismo nombre que haya especificado en el asistente para el grupo de Mobile VPN. Si utiliza el Active Directory como su servidor de autenticación, los usuarios deben pertenecer a un grupo de seguridad de Active Directory con el mismo nombre que el nombre de grupo que configura en Mobile VPN with IPSec. Para más información, consulte Configurar el Servidor de Autenticación Externa.

- Ingrese y confirme la Contraseña que se utilizará para este túnel.

- En la sección Direcciones IP Firebox, ingrese la dirección IP externa principal o nombre de dominio al cual los usuarios de Mobile VPN en ese grupo pueden conectarse.

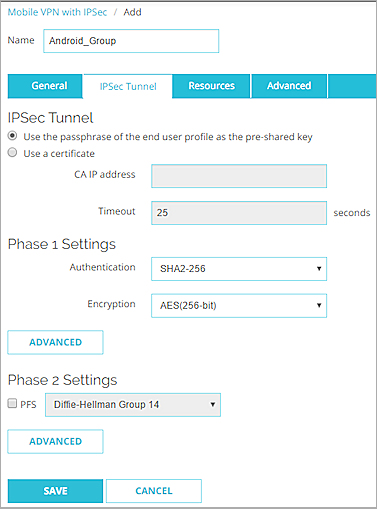

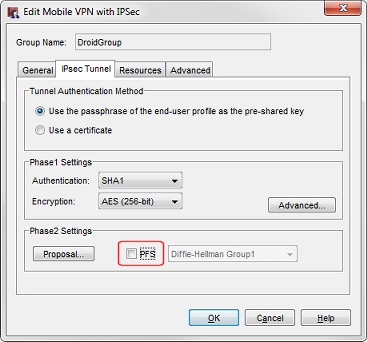

- Seleccione la pestaña Túnel IPSec.

Aparecen las configuraciones del Túnel IPSec.

- Seleccione Usar la contraseña del perfil de usuario final como la clave precompartida.

Esta es la configuración predeterminada. - De la lista desplegable Autenticación, seleccione SHA-2. Seleccione SHA-1 si su dispositivo Android no admite SHA-2.

- De la lista desplegable Cifrado, seleccione AES (256 bits). Esta es la configuración de cifrado predeterminada para dispositivos Android.

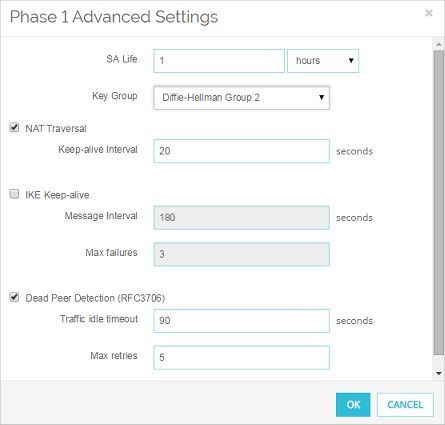

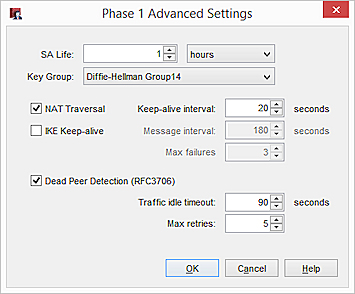

- En la sección Configuraciones de Fase 1, haga clic en Avanzadas.

Aparece el cuadro de diálogo Configuraciones Avanzadas de Fase 1.

- Configure la Duración de la SA en 1 hora.

El cliente VPN de Android está configurado para regenerar la clave después de 1 hora. Si este perfil es usado solamente para conexiones por la VPN de Android, configure la duración de SA en 1 hora para que coincida con la configuración del cliente.

Si planea usar este perfil de VPN para todos los clientes VPN admitidos, configure la Duración de la SA en 8 horas. El cliente VPN de Android aún usa el valor más bajo de regeneración de clave de 1 hora.

- De la lista desplegable Grupo de Claves, seleccione Grupo Diffie-Hellman 2. Este es el grupo de claves predeterminado para dispositivos Android.

- No cambie ninguna configuración avanzada de Fase 1.

- Haga clic en Aceptar.

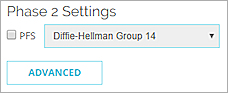

- En la sección Configuraciones de Fase 2, elimine la marca en la casilla de selección PFS.

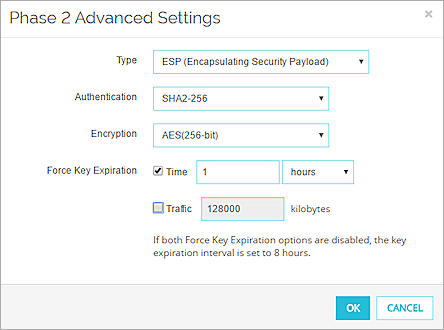

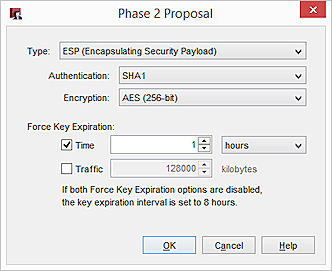

- En la sección Configuraciones de Fase 2, haga clic en Avanzadas.

Aparece el cuadro de diálogo Configuraciones Avanzadas de Fase 2.

- De la lista desplegable Autenticación, seleccione SHA-2. Seleccione SHA-1 si su dispositivo Android no admite SHA-2.

- En la lista desplegable Cifrado, seleccione AES (256 bits), que es la configuración de cifrado predeterminada para dispositivos Android.

- En las configuraciones Forzar vencimiento de clave, configure el vencimiento Hora en 1 hora y elimine la marca en la casilla de selección Tráfico.

- Haga clic en Aceptar.

- Seleccione la pestaña Recursos.

- Marque la casilla de selección Permitir todo el tráfico a través del túnel.

Esto configura el túnel para VPN de ruta predeterminada. El cliente VPN de Android no es compatible con el túnel dividido. - En la lista Grupo Virtual de Direcciones IP, agregue las direcciones IP internas que utilizan los usuarios de Mobile VPN en el túnel.

Para agregar una dirección IP o una dirección IP de red a un grupo virtual de dirección IP, seleccione Host IP o Red IP, ingrese la dirección y haga clic en Agregar.

A los usuarios de Mobile VPN se les asigna una dirección IP del grupo de direcciones IP virtuales cuando se conectan a su red. El número de direcciones IP en el grupo de direcciones IP virtuales debe ser el mismo que el número de usuarios de Mobile VPN.

WARNING: Las direcciones IP virtuales deben estar en una subred diferente de las redes locales. Las direcciones IP virtuales no pueden ser usadas para nada más en su red.

- Haga clic en Aceptar.

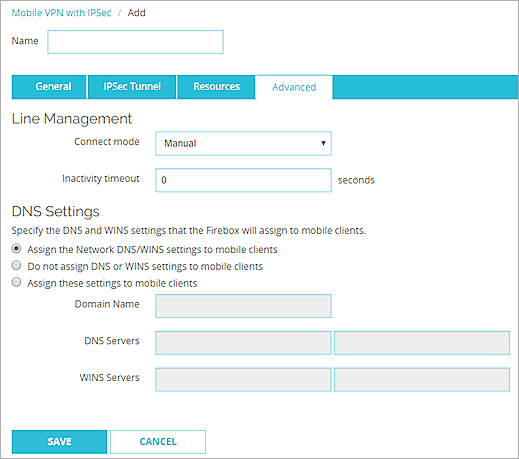

- Haga clic en la pestaña Avanzada.

- Configure los ajustes de DNS:

Asignar a los clientes móviles los ajustes de DNS/WINS de red

Si selecciona esta opción, los clientes móviles recibirán los ajustes de DNS y WINS que usted especifique en Red > Interfaces > DNS/WINS. Por ejemplo, si especifica el servidor DNS 10.0.2.53 en los ajustes de DNS/WINS de Red, los clientes de VPN móviles usan 10.0.2.53 como un servidor DNS.

De forma predeterminada, el ajuste Asignar a los clientes móviles los ajustes del Servidor DNS/WINS de Red se selecciona para las nuevas configuraciones de VPN móviles.

No asignar a los clientes móviles los ajustes de DNS o WINS

Si selecciona esta opción, los clientes no reciben los ajustes de DNS o WINS de Firebox.

Asignar estos ajustes a clientes móviles

Si selecciona esta opción, los clientes móviles recibirán los ajustes del nombre de dominio, el servidor DNS y el servidor WINS que usted especifique en esta sección. Por ejemplo, si especifica ejemplo.com como nombre de dominio y 10.0.2.53 como servidor DNS, los clientes móviles usan ejemplo.com para nombres de dominio no calificados y 10.0.2.53 como el servidor DNS.

Puede especificar un nombre de dominio, hasta dos direcciones IP de servidor DNS y hasta dos direcciones IP de servidor WINS.

Para obtener más información sobre los ajustes del servidor DNS y WINS para usuarios de Mobile VPN with IPSec, consulte Configurar el DNS y los Servidores WINS para Mobile VPN with IPSec.

- Haga clic en Guardar.

Primero, use el asistente Mobile VPN with IPSec Wizard para definir las configuraciones básicas:

- Seleccione VPN > Mobile VPN > IPSec.

Aparece el cuadro de diálogo Configuración de Mobile VPN with IPSec. - Haga clic en Agregar.

Aparece el Add Mobile VPN with IPSec Wizard. - Haga clic en Siguiente.

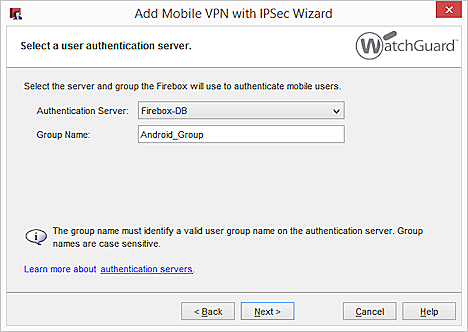

Aparece la página Seleccionar un servidor de autenticación de usuario.

- De la lista desplegable Servidor de Autenticación, seleccione un servidor de autenticación.

Puede autenticar usuarios al Firebox (Firebox-DB) o a un servidor Active Directory o RADIUS. Asegúrese de que el método de autenticación elegido esté habilitado.

- En el cuadro de texto Nombre de grupo, ingrese el nombre del grupo de autenticación al que pertenecen sus usuarios VPN con sistema operativo Android.

Puede ingresar el nombre de un grupo Mobile VPN ya creado o insertar un nombre de grupo para un nuevo grupo de Mobile VPN. Asegúrese que el nombre es exclusivo entre los nombres de grupo de VPN, así como todos los nombres de túneles VPN e interfaces.

Si crea un grupo de usuarios de Mobile VPN que se autentica en un servidor de autenticación externo, asegúrese de crear un grupo en el servidor con el mismo nombre que haya especificado en el asistente para el grupo de Mobile VPN. Si utiliza el Active Directory como su servidor de autenticación, los usuarios deben pertenecer a un grupo de seguridad de Active Directory con el mismo nombre que el nombre de grupo que configura en Mobile VPN with IPSec. Para más información, consulte Configurar el Servidor de Autenticación Externa.

- Haga clic en Siguiente.

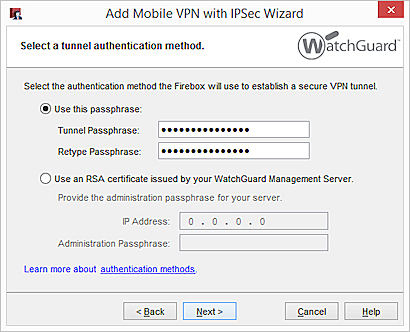

Aparece la página Seleccionar un método de autenticación de túnel.

- Seleccione Utilizar esta contraseña. Ingrese y confirme la contraseña.

- Haga clic en Siguiente.

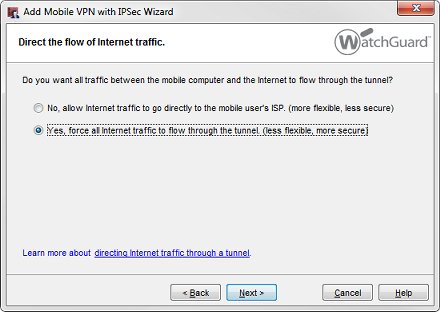

Aparece la página Dirigir el flujo de tráfico de Internet.

- Seleccione Sí, forzar a que todo el tráfico de Internet fluya a través del túnel.

Esto configura el túnel para VPN de ruta predeterminada. El cliente VPN de Android no es compatible con el túnel dividido. - Haga clic en Siguiente.

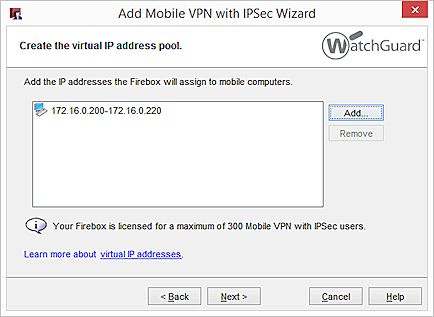

Aparece la página Crear grupo de direcciones IP virtuales.

- Haga clic en Siguiente y Terminar.

- Para una configuración VPN de ruta predeterminada, la configuración automáticamente permite el acceso a todas las direcciones IP de red y alias Cualquiera Externo.

A los usuarios de Mobile VPN se les asigna una dirección IP del grupo de direcciones IP virtuales cuando se conectan a su red. El número de direcciones IP en el grupo de direcciones IP virtuales debe ser el mismo que el número de usuarios de Mobile VPN.

WARNING: Las direcciones IP virtuales deben estar en una subred diferente de las redes locales. Las direcciones IP virtuales no pueden ser usadas para nada más en su red.

- Haga clic en Siguiente.

- Para agregar usuarios al nuevo grupo de Mobile VPN with IPSec, elija la casilla de selección Agregar usuarios.

- Haga clic en Finalizar.

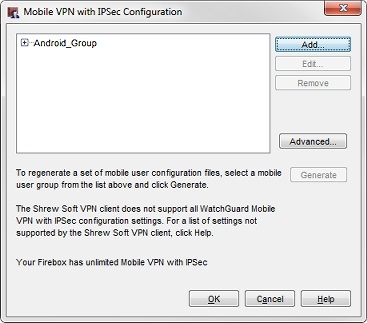

La configuración de Mobile VPN que creó aparece en el cuadro de diálogo Configuración de Mobile VPN with IPSec.

Luego, debe editar las configuraciones VPN de Fase 1 y Fase 2 para que coincidan con las configuraciones para el cliente VPN en el dispositivo Android.

- En el cuadro de diálogo Configuración de Mobile VPN with IPSec, seleccione la configuración que acaba de agregar.

- Haga clic en Editar.

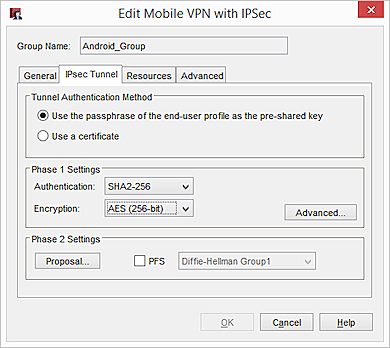

Aparece el cuadro de diálogo de Editar Mobile VPN with IPSec. - Seleccione la pestaña Túnel IPSec.

- De la lista desplegable Autenticación, seleccione SHA2-256. Seleccione SHA-1 si su dispositivo Android no admite SHA-2.

- En la lista desplegable Cifrado, seleccione AES (256 bits), que es la configuración de cifrado predeterminada para dispositivos Android.

- Haga clic en Avanzadas.

Aparece el cuadro de diálogo Configuraciones Avanzadas de Fase 1.

- Configure la Duración de la SA en 1 hora.

El cliente VPN de Android está configurado para regenerar la clave después de 1 hora. Si este perfil se usa solamente para conexiones por la VPN de Android, configure la duración de SA en 1 hora para que coincida con la configuración del cliente.

Si desea usar este perfil de VPN para todos los clientes VPN admitidos, configure la Duración de la SA en 8 horas. El cliente VPN de Android aún usa el valor más bajo de regeneración de clave de 1 hora.

- De la lista desplegable Grupo de Claves, seleccione Grupo Diffie-Hellman 2.

- No cambie ninguna configuración avanzada de Fase 1.

- Haga clic en Aceptar.

- En el cuadro de diálogo Editar Mobile VPN with IPSec, haga clic en Propuesta.

- De la lista desplegable Autenticación, seleccione SHA2-256. Seleccione SHA-1 si su dispositivo Android no admite SHA-2.

- En la lista desplegable Cifrado, seleccione AES (256 bits), que es la configuración de cifrado predeterminada para dispositivos Android.

- En las configuraciones Forzar vencimiento de clave, configure el vencimiento Hora en 1 hora y elimine la marca en la casilla de selección Tráfico.

- Haga clic en Aceptar.

- En el cuadro de diálogo Editar Mobile VPN with IPSec, destilde la casilla de selección PFS.

Perfect Forward Secrecy no es compatible con el cliente VPN de Android.

Finalmente, configure los ajustes de DNS.

- Haga clic en la pestaña Avanzada.

- Configure los ajustes de DNS:

Asignar a los clientes móviles los ajustes de DNS/WINS de red

Si selecciona esta opción, los clientes móviles recibirán los ajustes de DNS y WINS que usted especifique en Red > Interfaces > DNS/WINS. Por ejemplo, si especifica el servidor DNS 10.0.2.53 en los ajustes de DNS/WINS de Red, los clientes de VPN móviles usan 10.0.2.53 como un servidor DNS.

De forma predeterminada, el ajuste Asignar a los clientes móviles los ajustes del Servidor DNS/WINS de Red se selecciona para las nuevas configuraciones de VPN móviles.

No asignar a los clientes móviles los ajustes de DNS o WINS

Si selecciona esta opción, los clientes no reciben los ajustes de DNS o WINS de Firebox.

Asignar estos ajustes a clientes móviles

Si selecciona esta opción, los clientes móviles recibirán los ajustes del nombre de dominio, el servidor DNS y el servidor WINS que usted especifique en esta sección. Por ejemplo, si especifica ejemplo.com como nombre de dominio y 10.0.2.53 como servidor DNS, los clientes móviles usan ejemplo.com para nombres de dominio no calificados y 10.0.2.53 como el servidor DNS.

Puede especificar un nombre de dominio, hasta dos direcciones IP de servidor DNS y hasta dos direcciones IP de servidor WINS.

Para obtener más información sobre los ajustes del servidor DNS y WINS para usuarios de Mobile VPN with IPSec, consulte Configurar el DNS y los Servidores WINS para Mobile VPN with IPSec.

- Haga clic en Aceptar.

- Guarde el archivo de configuración en el Firebox.

Para autenticar desde un cliente VPN de Android, los usuarios VPN de Android deben ser miembros del grupo de autenticación que especificó en el Add Mobile VPN with IPSec Wizard.

- Para obtener información sobre cómo agregar usuarios a un grupo de usuarios de Firebox, consulte Definir un Nuevo Usuario para la Autenticación del Firebox.

- Si usa un servidor de autenticación de terceros, use las instrucciones proporcionadas en la documentación de su proveedor.

Configurar el Cliente VPN Nativo de Android

Después de configurar el Firebox, los usuarios en el grupo de autenticación que especificó en el perfil Mobile VPN with IPSec en el Firebox pueden usar el cliente VPN nativo para Android para conectarse. Para usar el cliente VPN nativo de Android, el usuario debe ajustar manualmente las configuraciones del cliente VPN para que coincidan con las configuraciones en el Firebox.

El WatchGuard ofrece instrucciones de interoperabilidad para ayudar a nuestros clientes a configurar los productos WatchGuard para que funcionen con productos creados por otras organizaciones. Si necesita más información o soporte técnico acerca de cómo configurar un producto ajeno a WatchGuard, consulte la documentación y los recursos de soporte de ese producto.

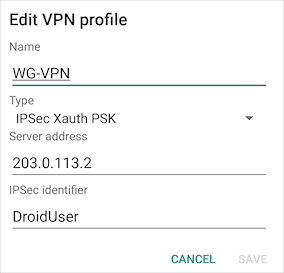

También puede configurar manualmente el cliente VPN nativo en el dispositivo Android 8.0 (Oreo):

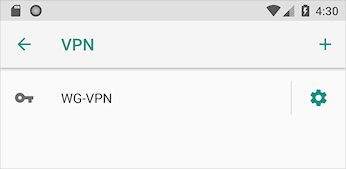

- Pulse Ajustes > Red e Internet > VPN.

- Pulse el botón +.

Aparece el cuadro de diálogo Editar perfil de VPN. - En el cuadro de texto Nombre, ingrese un nombre descriptivo para la conexión VPN.

- En la lista desplegable Tipo, seleccione IPSec Xauth PSK.

- En el cuadro de texto Dirección del Servidor, ingrese la dirección IP externa del Firebox.

- En el cuadro de texto Identificador de IPSec, ingrese el nombre de grupo que especificó en la configuración Mobile VPN with IPSec del Firebox.

- Arrastre el control deslizante hacia abajo para conocer más ajustes.

- En el cuadro de texto Clave precompartida de IPSec, ingrese la contraseña de túnel que especificó en la configuración Mobile VPN with IPSec del Firebox.

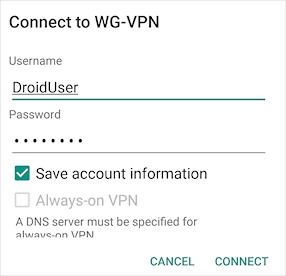

- En el cuadro de texto Nombre de Usuario, ingrese el nombre de uno de los usuarios del grupo de autenticación especificado.

Especifique solamente el nombre de usuario. No preceda el nombre de usuario con un nombre de dominio y no especifique una dirección de correo electrónico. - En el cuadro de texto Contraseña, escriba la contraseña del usuario del grupo de autenticación especificado.

- Haga clic en Guardar.

La conexión VPN que creó ya está guardada en la lista de VPN.

- Para conectarse, haga clic en la conexión VPN que creó.

Aparece el cuadro de diálogo Conectar a.

- Haga clic en Conectar.

Para verificar que su conexión haya sido exitosa y que el túnel VPN esté activo, explore un sitio web que muestre su dirección IP, como www.whatismyip.com. Si el dispositivo Android está conectado a través de la VPN, su dirección IP es la dirección IP externa del Firebox.

Si su dispositivo tiene una versión posterior de Android, los pasos que debe seguir para configurar el cliente VPN nativo pueden ser diferentes. Para obtener instrucciones correspondientes a su versión de Android, consulte la documentación del fabricante de su dispositivo.