S'applique À : WatchGuard Advanced EPDR

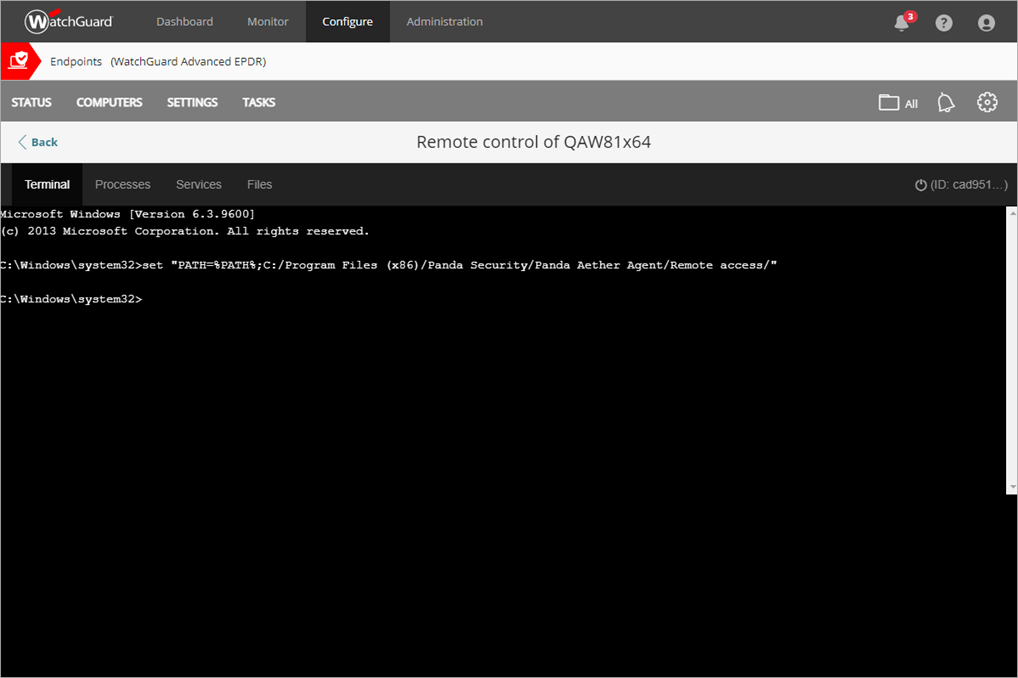

Sur la page Terminal de l'outil Contrôle à Distance, vous pouvez exécuter des commandes compatibles avec l'interpréteur cmd.exe sur les ordinateurs Windows distants. Vous pouvez lancer des programmes qui génèrent une sortie de texte. Le terminal de contrôle à distance s'exécute sous le compte LOCAL_SYSTEM sur l'ordinateur distant et est installé ici :

C:\Program Files (x86)\Panda Security\Panda Aether Agent\Remote access\

La fonctionnalité Contrôle à Distance est disponible sur les ordinateurs Windows, Mac et Linux. Ces instructions sont écrites uniquement pour les ordinateurs Windows.

Votre rôle d'opérateur détermine ce que vous pouvez afficher et faire dans WatchGuard Cloud. Votre rôle doit disposer de la permission Contrôle à Distance des Ordinateurs pour afficher ou configurer cette fonctionnalité. Pour de plus amples informations, accédez à Gérer les Opérateurs et Rôles de WatchGuard Cloud.

Pour ouvrir le terminal de contrôle à distance, sur la page Ordinateurs :

- Dans WatchGuard Cloud, sélectionnez Configurer > Endpoints.

- Sélectionnez Ordinateurs.

- Dans le volet gauche, sélectionnez l'onglet Mon Organisation.

- En face de l'ordinateur ou du groupe d'ordinateurs que vous souhaitez connecter à distance, cliquez sur

.

. - Sélectionnez Contrôle à Distance.

La fenêtre Contrôle à Distance de l'ordinateur s'ouvre sur la page Terminal.

À Propos de RT.exe

Advanced EPDR prend également en charge rt.exe. Ce programme donne accès à un ensemble d'outils que vous pouvez utiliser pour répondre aux incidents de sécurité. Ces outils vous permettent de récupérer des informations pour effectuer une analyse ultérieure et restaurer les périphériques affectés par une faille de sécurité dans leur état d'origine.

Vous pouvez accéder au programme rt.exe à partir de la ligne de commande distante. Le programme a la syntaxe suivante :

rt.exe [command] [-h|--help]

Chaque commande indique une action à entreprendre et chaque commande prend en charge différents paramètres. Certains paramètres autorisent des recherches partielles qui utilisent des sous-chaînes de caractères représentant le début, le milieu ou la fin d'une chaîne. Par exemple, pour rechercher « malware », vous pouvez saisir ces sous-chaînes : « mal » ou « ware ».

Vous devez également tenir compte de ces règles :

- Les caractères génériques * et ? ne sont pas pris en charge.

- Si une commande prend en charge le dumping de sortie dans un fichier, cela est spécifié avec -f.

- Pour séparer plusieurs éléments du même type, saisissez le caractère barre verticale (|).

Commandes

Lorsque vous démarrez une session de contrôle à distance, sur la page Terminal, vous pouvez utiliser ces commandes à partir de la ligne de commande distante pour collecter des informations afin d'améliorer les enquêtes, récupérer des données à des fins d'investigation, d'analyse et remédier aux failles de sécurité :

- delete — Supprime les fichiers du disque dur de l'ordinateur cible.

- dump — Vide la mémoire affectée aux processus sur le disque.

- netinfo — Affiche des informations sur les interfaces réseau.

- pcap — Capture les paquets réseau et les transfère sur le disque dur de l'ordinateur.

- ports — Affiche les processus avec des ports ouverts sur l'ordinateur.

- process — Affiche les processus chargés en mémoire et leurs modules.

- url — Affiche un historique de toutes les URL ouvertes à partir du navigateur de l'ordinateur.

Commande delete (Supprimer)

Cette commande supprime les fichiers spécifiés avec les paramètres -n, -m ou -s qui se trouvent dans le chemin indiqué par le paramètre -p. Si le fichier est en cours d'utilisation, la commande delete renvoie une erreur.

| Forme courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

|

-h |

--help |

Ouvre l'aide de la commande. |

|

|

-f |

--force |

Supprime les fichiers définitivement. |

|

|

-r |

--restore |

Restaure les fichiers sélectionnés à partir de la Corbeille. |

Restaure les fichiers à leur emplacement d'origine. |

|

-p |

--path |

Chemin d'accès absolu à partir du répertoire racine dans lequel vous souhaitez rechercher les fichiers à supprimer. Endpoint Security supprime uniquement les fichiers dans le chemin spécifié. |

Utilisez la barre oblique inverse (\) pour séparer les dossiers. Les caractères génériques ne sont pas pris en charge. |

|

-n |

--name |

Noms des fichiers que vous souhaitez supprimer. |

Pour spécifier plusieurs fichiers, séparez les noms de fichiers par le caractère barre verticale (|). Les caractères génériques ne sont pas pris en charge. |

|

-m |

-md5 |

Valeurs MD5 des fichiers que vous souhaitez supprimer. |

Pour spécifier plusieurs valeurs MD5, séparez les valeurs par le caractère barre verticale (|). Les caractères génériques ne sont pas pris en charge. |

| -s | --sha256 | Valeurs SHA256 des fichiers que vous souhaitez supprimer | Pour indiquer plusieurs valeurs SHA256, utilisez le caractère « | ». Les caractères génériques ne sont pas pris en charge. |

Commande Dump

Cette commande vide sur le disque l'espace mémoire alloué à un processus système ou utilisateur.

| Forme courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

|

-h |

--help |

Ouvre l'aide de la commande. |

|

|

-p |

--pid |

PID du processus à vider. |

Pour plus d'informations sur la façon de vider le PID du processus, accédez à Commande Process. |

|

-s |

--system |

Vidage du noyau. |

Valeurs prises en charge :

|

|

-f |

--filename |

Nom du fichier qui contient le vidage. |

|

| -z | --zip | Stocke le vidage dans un fichier ZIP. |

Commande Netinfo

Utilisée avec le paramètre -a, cette commande affiche les paramètres des interfaces réseau installées sur l'ordinateur.

| Forme courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

|

-h |

--help |

Ouvre l'aide de la commande. |

|

|

-a |

--all |

Affiche les paramètres des interfaces réseau installées sur l'ordinateur. |

|

|

-f |

--filename |

Nom du fichier qui contient les données. |

|

|

-z |

--zip |

Stocke les informations dans un fichier ZIP. |

|

Commande Pcap

Cette commande capture le trafic réseau envoyé et reçu par l'ordinateur distant. Précisez le début et la fin de la capture avec les paramètres - a start| stop. La capture de paquets génère des fichiers temporaires sur l'ordinateur ; l'espace disque dur doit donc être suffisant. Le résultat final est un fichier PCAP qui peut être utilisé directement par le programme Wireshark/Ethereal.

| Forme Courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

| -h | --help | Ouvre l'aide de la commande. | |

|

-a |

--action |

Exécute une action :

|

|

|

-m |

--maxsize |

Taille maximale du paquet à capturer, en mégaoctets (Mo). |

Default value: 200 Mo. |

|

-i |

--maxtime |

Temps de capture maximum, en secondes. |

Valeur par Défaut : 86400 seconds (1 day). |

|

-f |

--filename |

Nom du fichier qui contient les données. |

|

|

-z |

--zip |

Stocke les informations dans un fichier ZIP. |

|

Commande Ports

Utilisée avec le paramètre -a, cette commande affiche les sockets ouvertes sur l'ordinateur et les processus qui les ont ouvertes.

| Forme courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

| -h | --help | Ouvre l'aide de la commande. | |

| -a | --all | Affiche tous les ports ouverts et leurs processus associés. | |

|

-p |

--pid |

Filtre les résultats par PID de processus. |

|

|

-n |

--name |

Filtre les résultats par nom de processus. |

Vous pouvez saisir uniquement une chaîne partielle peut être saisie. |

|

-f |

--filename |

Nom du fichier qui contient les données. |

|

Commande Process

Utilisée avec le paramètre -a, cette commande affiche tous les processus chargés dans la mémoire de l'ordinateur et leurs modules.

| Forme courte | Paramètre Complet | Description |

|---|---|---|

| -h | --help | Aide à la commande |

| -a | -all | Affiche tous les processus chargés dans la mémoire de l'ordinateur et leurs modules. |

| -p | -pid | Filtre les résultats par PID de processus, affichant les modules de processus. |

| -u | -user | Affiche les processus lancés par un utilisateur et leurs modules. |

| -f | -filename | Nom du fichier qui contient les données. |

Commande Url

Utilisée avec le paramètre -a any, cette commande affiche toutes les URL accessibles par les utilisateurs via le navigateur Web de l'ordinateur distant. Cette commande nécessite que la fonctionnalité de contrôle d'accès au Web soit activée.

| Forme courte | Paramètre Complet | Description | Remarques |

|---|---|---|---|

|

-h |

--help |

Ouvre l'aide de la commande. |

|

|

-a |

--action |

Filtre la liste d'URL en fonction de l'action entreprise par la fonctionnalité de contrôle d'accès au Web |

Actions :

|

|

-c |

--count |

Nombre maximum d'URL à afficher. |

Valeur par défaut : illimité. |

|

-g |

--category |

Filtre la liste d'URL en fonction de la catégorie attribuée par la fonctionnalité de contrôle d'accès au Web. |

|

|

-b |

--begindate |

Vous permet de spécifier la date de début à partir de laquelle afficher les URL visitées. |

Date format: “DD-MM-YYYY HH:MM“. Valeur par défaut : 30 jours avant la date d'exécution de la commande. |

|

-e |

--enddate |

Vous permet de spécifier la date de fin pour afficher les URL visitées jusqu'à. |

Date format: “DD-MM-YYYY HH:MM“. Default value: Date à laquelle vous exécutez la commande. |

|

-n |

--urlpattern |

Filtre les URL par sous-chaîne. |

|

|

-u |

--userpattern |

Filtre les URL par utilisateur. |

|

|

-f |

--filename |

Nom du fichier qui contient les données. |

|

| -z | --zip | Stocke les informations dans un fichier ZIP. |