Bonnes Pratiques de Déploiement TDR

Un Host Sensor TDR peut automatiquement mettre des fichiers en quarantaine, supprimer des entrées de registre et isoler des hôtes du réseau s'il identifie un fichier ou un processus comme un rançongiciel ou un autre type de menace. Étant donné que Host Sensor entreprend des actions pouvant avoir une incidence sur les autres applications installées sur vos hôtes, nous vous recommandons de considérer et de tester ces meilleures pratiques pour votre déploiement de TDR.

Pour compléter le groupe et remplacer les procédures décrites dans cette section, vous devez vous connecter à TDR en tant qu'Analyst. Pour modifier globalement tous les paramètres Host Sensor par défaut, un rôle Administrator ou Analyst est nécessaire.

Déploiement du Host Sensor par Etapes

Si le Host Sensor identifie un fichier ou un processus comme une menace et que des stratégies TDR actives autorisent une action de traitement, le Host Sensor entreprend automatiquement les mesures visant à le désactiver. Pour identifier les interactions potentielles avec les autres logiciels installés auxquels vous faites confiance, nous recommandons d'abord de déployer et tester les Host Sensors sur un nombre d'hôtes limité qui exécutent les applications couramment utilisées sur votre réseau. Un petit déploiement pilote peut vous permettre d'identifier les interactions entre le Host Sensor et les autres applications afin de pouvoir ajouter les exceptions nécessaires à la résolution des problèmes d'interopérabilité ou de performances avant de procéder à un déploiement plus vaste.

Vous devez déterminer le nombre et le type d'hôtes à employer lors de votre déploiement pilote. Pour chaque hôte, installez le Host Sensor et utilisez les autres logiciels de l'hôte. Surveiller les indicateurs de votre compte TDR pour afficher les menaces et les actions signalées par les Host Sensors.

Si un Host Sensor identifie une menace, vous pouvez consulter les détails d'un indicateur pour afficher le nom du fichier ou du processus et le motif pour lequel il a été considéré comme une menace.

Pour afficher les indicateurs d'un hôte :

- Se Connecter à TDR.

- Sélectionnez Surveiller> Threat Detection.

- Dans la section ThreatSync, sélectionnez Indicateurs.

La page Indicateurs s'ouvre. - Supprimez tous les filtres puis filtrez ou effectuez une recherche par nom d'hôte.

- Pour afficher davantage d'informations concernant un indicateur, cliquez sur Informations Supplémentaires dans la colonne Indicateurs.

Pour de plus amples informations concernant la page des Indicateurs, consultez Gérer les Indicateurs de TDR.

Si le Host Sensor identifie une application approuvée comme une menace, vous pouvez ajouter sa valeur MD5 aux Signatures de Remplacement en tant qu'élément de la Liste d'autorisation. TDR ne génère pas d'indicateur pour les fichiers ajoutés à la Liste d'autorisation.

Pour ajouter un fichier à la liste d'autorisation :

- Sur la page Indicateurs, recherchez l'indicateur de l'application que vous souhaitez ajouter à la Liste d'autorisation.

- Cochez la case située en face de l'indicateur.

- Dans la liste déroulante Actions Demandées, sélectionnez Ajouté à la liste d'autorisation.

La boîte de dialogue Confirmer l'Action s'ouvre. - Cliquez sur Exécuter l'Action.

Si le Host Sensor cause des problèmes de performances ou rentre en conflit avec un autre logiciel en entraînant son dysfonctionnement ou celui du Host Sensor, vous pouvez ajouter une exclusion pour le chemin d'installation du logiciel. Une exclusion demande au Host Sensor d'ignorer les fichiers du chemin spécifié.

Pour de plus amples informations concernant l'ajout d'exclusions, consultez Configurer les Exclusions de TDR.

Si le Host Sensor met un fichier en quarantaine, il le chiffre puis l'enregistre dans le répertoire de mise en quarantaine de l'hôte. Pour retirer un fichier de quarantaine :

- Sur la page des Indicateurs, recherchez l'indicateur. Les indicateurs présentant une action de Mise en Quarantaine réussie possèdent un indice de menace de 1.

- Sélectionnez l'indicateur.

- Sélectionnez l'action Sortir le Fichier de Quarantaine ou Sortir le HRP de Quarantaine. L'action à votre disposition dépend si le fichier a été mis en quarantaine par Host Ransomware Prevention (HRP) ou par le biais d'une action Mettre le Fichier en Quarantaine.

Pour de plus amples informations concernant le retrait d'un fichier de quarantaine, consultez Retirer un Fichier de Quarantaine.

Ajouter des Exclusions pour l'Antivirus de Bureau

TDR Host Sensor et l'antivirus de bureau détectent et préviennent tous deux les menaces. Pour éviter les conflits entre le Host Sensor et le logiciel antivirus de bureau, nous vous recommandons d'ajouter des exclusions dans TDR et votre logiciel antivirus de bureau. Pour faciliter les choses, TDR propose des ensembles d'exclusion prédéfinis pour de nombreux produits AV populaires.

Configurer le Logiciel Antivirus de Bureau de Manière à Exclure les Chemins de Fichier TDR

Dans la configuration du logiciel antivirus de bureau, ajoutez le répertoire d'installation de TDR Host Sensor à la liste des exclusions ou à la liste d'autorisation.

Les répertoires à exclure sont les suivants :

c:\Program Files (x86)\WatchGuard\Threat Detection and Response\

c:\Program Files\WatchGuard\Threat Detection and Response\

Consultez la documentation de l'éditeur de votre logiciel antivirus pour obtenir les instructions de modification de la liste des exclusions ou de la liste d'autorisation.

Configurer TDR de Manière à Exclure les Chemins de Fichier de l'Antivirus

Dans TDR, ajoutez les exclusions correspondant aux emplacements d'installation de votre logiciel AV. TDR comprend des ensembles d'exclusion prédéfinis pour de nombreux produits AV populaires. Si votre produit AV n'est pas une exclusion prédéfinie, vous pouvez créer des exclusions personnalisées. Les chemins à exclure diffèrent selon le fournisseur d'antivirus de bureau et parfois en fonction du système d'exploitation ou de la version du logiciel antivirus. Testez le Host Sensor avec votre solution antivirus de bureau pour vous confirmer que vous avez exclu tous les chemins nécessaires.

Pour de plus amples informations concernant l'ajout d'exclusions, consultez Configurer les Exclusions de TDR.

Pour obtenir des liens vers les guides d'intégration de TDR et des fournisseurs d'antivirus de bureau les plus courants, consultez la section Guides d'Intégration.

Configurer les Groupes d'Hôtes

Certaines fonctionnalités TDR décrites dans cette version de l'Aide de Fireware sont uniquement à disposition des participants du programme Bêta WatchGuard. Si une fonctionnalité décrite dans cette section n'est pas disponible dans votre compte TDR, il s'agit d'une fonctionnalité bêta uniquement. Pour de plus amples informations concernant l'activation des fonctionnalités bêta, consultez la section Activer les Fonctionnalités Bêta TDR.

Par défaut, les paramètres Host Sensor globaux et les stratégies TDR par défaut s'appliquent à tous les Host Sensors déployés. Nous vous recommandons de configurer des Groupes d'Hôtes de manière à configurer facilement différents paramètres de Host Sensor et différentes stratégies pour chaque groupe. Vous pouvez utiliser les Groupes d'Hôtes pour regrouper les hôtes possédant une version du système d'exploitation, un équipement, des applications ou un type d'utilisateur identiques. Vous pouvez par exemple créer des groupes pour les Serveurs, les Ordinateurs de Bureau Windows 7, les Ordinateurs Portables, le Service Commercial, le Service Financier, le Service d'Assistance, etc. Après avoir configuré les Groupes d'Hôtes, vous pouvez modifier les Paramètres Host Sensor de chaque groupe et utiliser les noms du groupe dans vos stratégies TDR. Nous vous recommandons de tester quelques hôtes de chaque groupe dans le cadre de votre phase de déploiement initial.

Vous pouvez gérer l'appartenance à un groupe d'hôtes depuis la page Périphériques/Utilisateurs > Hôtes ou Groupes. Sur la page Hôtes, vous pouvez sélectionner plusieurs hôtes dans une liste afin de les ajouter à un Groupe d'Hôtes nouveau ou existant.

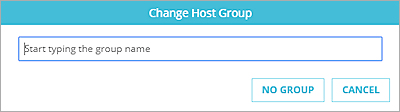

Pour modifier le Groupe d'Hôtes correspondant à un ou plusieurs hôtes :

- Sélectionnez Périphériques/Utilisateurs > Hôtes.

- Cochez la case à côté d'un ou plusieurs hôtes dans la liste.

- Sélectionnez Actions > Modifier le Groupe d'Hôtes.

La boîte de dialogue Modifier le Groupe d'Hôtes s'ouvre.

- Commencez à saisir le nom du groupe. Il peut s'agir d'un groupe existant ou d'un nouveau groupe.

À mesure de votre saisie. les noms des groupes existants et l'option vous permettant d'ajouter un nouveau groupe s'affichent sous la zone de texte. - Sélectionnez le groupe ou l'option d'ajout d'un nouveau groupe avec le nom que vous avez saisi.

Les hôtes sélectionnés sont ajoutés au groupe que vous avez sélectionné. Si vous avez sélectionné l'option d'ajout d'un nouveau groupe, le Groupe d'Hôtes est ajouté.

Pour supprimer un ou plusieurs Host Sensors d'un Groupe d'Hôtes.

- Cochez la case à côté d'un ou plusieurs hôtes dans la liste.

- Sélectionnez Actions > Modifier le Groupe d'Hôtes.

La boîte de dialogue Modifier le Groupe d'Hôtes s'ouvre. - Sélectionner Aucun Groupe.

Chaque hôte sélectionné est supprimé du Groupe d'Hôtes dont il était précédemment membre.

Pour de plus amples informations concernant la page des Hôtes, consultez Gérer les Hôtes et les Host Sensors TDR.

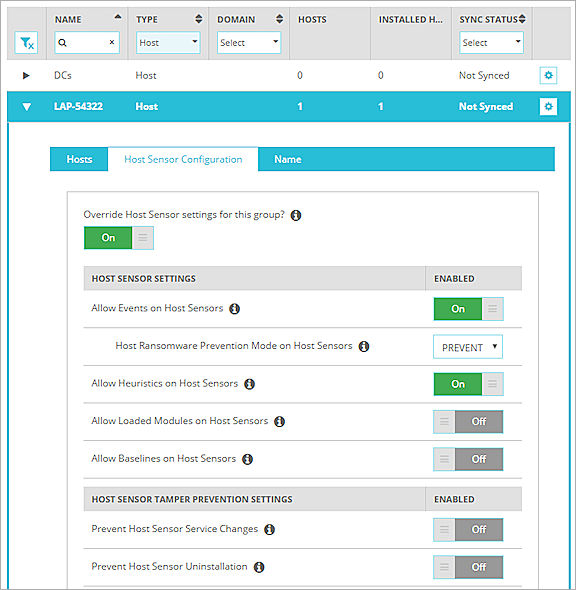

Configurer les Paramètres Host Sensor des Groupes d'Hôtes

Pour chaque Groupe d'Hôtes, vous pouvez configurer les Paramètres Host Sensor devant être utilisés par les hôtes de ce groupe. Dans la configuration du Groupe d'Hôtes, vous pouvez remplacer les paramètres Host Sensor globaux et spécifier différents Paramètres Host Sensor pour le groupe.

Pour configurer les Paramètres Host Sensor d'un Groupe d'Hôtes dans WatchGuard Cloud :

- Sélectionnez Configurer > Threat Detection.

- Dans la section ThreatSync, sélectionnez Groupes.

La page Groupes s'ouvre. - À côté du nom de groupe, cliquez sur

.

. - Sélectionnez l'onglet Configuration du Host Sensor.

- Cliquez sur le sélecteur Remplacer les Paramètres Host Sensor pour ce groupe.

- Configurez les Paramètres Host Sensor de ce groupe.

Exemples de Paramètres Host Sensor TDR

WatchGuard fournit des suggestions de paramètres de configuration Host Sensor à titre indicatif. Nous vous recommandons de tester ces paramètres avec un petit nombre d'hôtes pour identifier d'éventuels problèmes.

Les meilleurs Paramètres Host Sensor à employer par vos hôtes peuvent différer en fonction des applications et du système d'exploitation installés, du matériel virtuel ou physique ainsi que d'autres aspects de l'environnement de l'hôte.

Pour plus de détails sur chaque paramètre Host Sensor, consultez Détails du Host Sensor TDR.

Paramètres Host Sensor Recommandés pour la Plupart des Hôtes Windows

Ces paramètres offrent un bon mélange de prévention des programmes malveillants et de performances et sont recommandés pour la plupart des systèmes.

| Paramètres d’Host Sensor | ACTIVÉ |

| Autoriser les Évènements sur les Host Sensors | ACTIVÉ |

| Mode Host Ransomware Prevention des Host Sensors | EMPÊCHER |

| Machine Learning Host Ransomware Prevention | ACTIVÉ |

| Autoriser les Heuristiques sur les Host Sensors | ACTIVÉ |

| Autoriser les Modules Chargés sur les Host Sensors | DÉSACTIVÉ |

| Autoriser les Référentiels sur les Host Sensors | ACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées des Fichiers | ACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées de Connexion des Processus | ACTIVÉ |

| Paramètres de Prévention d'Altération du Host Sensor | ACTIVÉ |

| Interdire les Modifications du Service du Host Sensor | ACTIVÉ |

| Empêcher la Désinstallation des Host Sensors | ACTIVÉ |

| Paramètres de Configuration du Pilote du Host Sensor | ACTIVÉ |

| Activer les Évènements des Processus du Noyau | ACTIVÉ |

| Activer les Évènements de Fichiers du Noyau | ACTIVÉ |

| Activer les Évènements de Registre du Noyau | ACTIVÉ |

| Activer l'Action de Terminaison de Processus du Noyau | ACTIVÉ |

| Activer l'Action de Suppression de Fichiers du Noyau | ACTIVÉ |

| Activer l'Action d'Isolation d'Hôte du Noyau | ACTIVÉ |

| Activer l'Énumération des Descripteurs de Fichier du Noyau | ACTIVÉ |

| Activer l'Analyse des Modules du Noyau | DÉSACTIVÉ |

| Paramètres de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Utilisateurs pour Interrompre la Protection du Host Sensor | ACTIVÉ |

| Activer les Notifications du Référenciel de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Notifications de l’Action corrective de l'Icône du Host Sensor | ACTIVÉ |

Paramètres Host Sensor Recommandés pour une Meilleure Protection

Ces paramètres offrent le plus haut niveau de prévention et de traitement des programmes malveillants et n’autorisent pas les utilisateurs à mettre en pause ou désactiver le Service Host Sensor.

| Paramètres d’Host Sensor | ACTIVÉ |

| Autoriser les Évènements sur les Host Sensors | ACTIVÉ |

| Mode Host Ransomware Prevention des Host Sensors | EMPÊCHER |

| Machine Learning Host Ransomware Prevention | ACTIVÉ |

| Autoriser les Heuristiques sur les Host Sensors | ACTIVÉ |

| Autoriser les Modules Chargés sur les Host Sensors | ACTIVÉ |

| Autoriser les Référentiels sur les Host Sensors | ACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées des Fichiers | ACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées de Connexion des Processus | ACTIVÉ |

| Paramètres de Prévention d'Altération du Host Sensor | ACTIVÉ |

| Interdire les Modifications du Service du Host Sensor | ACTIVÉ |

| Empêcher la Désinstallation des Host Sensors | ACTIVÉ |

| Paramètres de Configuration du Pilote du Host Sensor | ACTIVÉ |

| Activer les Évènements des Processus du Noyau | ACTIVÉ |

| Activer les Évènements de Fichiers du Noyau | ACTIVÉ |

| Activer les Évènements de Registre du Noyau | ACTIVÉ |

| Activer l'Action de Terminaison de Processus du Noyau | ACTIVÉ |

| Activer l'Action de Suppression de Fichiers du Noyau | ACTIVÉ |

| Activer l'Action d'Isolation d'Hôte du Noyau | ACTIVÉ |

| Activer l'Énumération des Descripteurs de Fichier du Noyau | ACTIVÉ |

| Activer l'Analyse des Modules du Noyau | DÉSACTIVÉ |

| Paramètres de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Utilisateurs pour Interrompre la Protection du Host Sensor | DÉSACTIVÉ |

| Activer les Notifications du Référenciel de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Notifications de l’Action corrective de l'Icône du Host Sensor | ACTIVÉ |

Paramètres Host Sensor Recommandés pour de Meilleures Performances

Pour une utilisation minimale des ressources par le service Host Sensor, ces paramètres peuvent être appliqués. Notez que ces paramètres désactivent certaines fonctions Host Sensor et peuvent réduire les fonctionnalités de détection et de traitement.

| Paramètres d’Host Sensor | ACTIVÉ |

| Autoriser les Évènements sur les Host Sensors | ACTIVÉ |

| Mode Host Ransomware Prevention des Host Sensors | EMPÊCHER |

| Machine Learning Host Ransomware Prevention | ACTIVÉ |

| Autoriser les Heuristiques sur les Host Sensors | ACTIVÉ |

| Autoriser les Modules Chargés sur les Host Sensors | DÉSACTIVÉ |

| Autoriser les Référentiels sur les Host Sensors | DÉSACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées des Fichiers | DÉSACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées de Connexion des Processus | DÉSACTIVÉ |

| Paramètres de Prévention d'Altération du Host Sensor | ACTIVÉ |

| Interdire les Modifications du Service du Host Sensor | DÉSACTIVÉ |

| Empêcher la Désinstallation des Host Sensors | DÉSACTIVÉ |

| Paramètres de Configuration du Pilote du Host Sensor | ACTIVÉ |

| Activer les Évènements des Processus du Noyau | ACTIVÉ |

| Activer les Évènements de Fichiers du Noyau | ACTIVÉ |

| Activer les Évènements de Registre du Noyau | ACTIVÉ |

| Activer l'Action de Terminaison de Processus du Noyau | ACTIVÉ |

| Activer l'Action de Suppression de Fichiers du Noyau | ACTIVÉ |

| Activer l'Action d'Isolation d'Hôte du Noyau | ACTIVÉ |

| Activer l'Énumération des Descripteurs de Fichier du Noyau | ACTIVÉ |

| Activer l'Analyse des Modules du Noyau | DÉSACTIVÉ |

| Paramètres de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Utilisateurs pour Interrompre la Protection du Host Sensor | ACTIVÉ |

| Activer les Notifications du Référenciel de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Notifications de l’Action corrective de l'Icône du Host Sensor | ACTIVÉ |

Paramètres Host Sensor Recommandés en Mode Sans Échec

Ces paramètres sont suggérés pour les systèmes qui rencontrent des problèmes de fonctionnalités système lorsque les pilotes du noyau sont activés. Cette solution offre une protection de base contre les programmes malveillants et n'est suggérée qu'à des fins de dépannage.

| Paramètres d’Host Sensor | ACTIVÉ |

| Autoriser les Évènements sur les Host Sensors | ACTIVÉ |

| Mode Host Ransomware Prevention des Host Sensors | DÉSACTIVÉ ou DÉTECTION |

| Machine Learning Host Ransomware Prevention | DÉSACTIVÉ |

| Autoriser les Heuristiques sur les Host Sensors | ACTIVÉ |

| Autoriser les Modules Chargés sur les Host Sensors | DÉSACTIVÉ |

| Autoriser les Référentiels sur les Host Sensors | DÉSACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées des Fichiers | DÉSACTIVÉ |

| Autoriser les Host Sensors à Mettre en cache les Métadonnées de Connexion des Processus | DÉSACTIVÉ |

| Paramètres de Prévention d'Altération du Host Sensor | ACTIVÉ |

| Interdire les Modifications du Service du Host Sensor | DÉSACTIVÉ |

| Empêcher la Désinstallation des Host Sensors | DÉSACTIVÉ |

| Paramètres de Configuration du Pilote du Host Sensor | ACTIVÉ |

| Activer les Évènements des Processus du Noyau | DÉSACTIVÉ |

| Activer les Évènements de Fichiers du Noyau | DÉSACTIVÉ |

| Activer les Évènements de Registre du Noyau | DÉSACTIVÉ |

| Activer l'Action de Terminaison de Processus du Noyau | DÉSACTIVÉ |

| Activer l'Action de Suppression de Fichiers du Noyau | DÉSACTIVÉ |

| Activer l'Action d'Isolation d'Hôte du Noyau | DÉSACTIVÉ |

| Activer l'Énumération des Descripteurs de Fichier du Noyau | DÉSACTIVÉ |

| Activer l'Analyse des Modules du Noyau | DÉSACTIVÉ |

| Paramètres de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Utilisateurs pour Interrompre la Protection du Host Sensor | DÉSACTIVÉ |

| Activer les Notifications du Référenciel de l'Icône du Host Sensor | ACTIVÉ |

| Activer les Notifications de l’Action corrective de l'Icône du Host Sensor | ACTIVÉ |

Pour de plus amples informations concernant les Paramètres Host Sensor, consultez Configurer les Paramètres d’Host Sensor TDR.

Configurer les Stratégies des Groupes d'Hôtes

Chaque compte TDR active par défaut les stratégies par défaut. Ces stratégies autorisent les Host Sensors à entreprendre des actions de traitement automatisées pour différents niveaux de menaces en fonction du niveau Cybercon défini dans votre compte TDR. Les stratégies TDR par défaut s'appliquent au groupe prédéfini Tous les Hôtes et définissent les actions automatisées que le Host Sensor peut entreprendre sur tous les hôtes. Pour disposer d'un contrôle granulaire sur les actions automatisées, vous pouvez ajouter des stratégies pour des Groupes d'Hôtes ou même des hôtes spécifiques afin de modifier les actions que les Host Sensors peuvent effectuer.

Si vous disposez par exemple d'un groupe Serveurs pour lequel vous souhaitez que ses Host Sensors n'apportent pas de modifications au registre, vous pouvez ajouter une stratégie pour le groupe Serveur, qui spécifie que les Host Sensors ne peuvent pas exécuter l'action Supprimer la Valeur de Registre. Ou, si vous ne voulez pas que les Host Sensors d'un groupe entreprennent une action de traitement automatisée, ajoutez une stratégie pour le groupe qui spécifie que les Host Sensors ne peuvent pas effectuer les actions Mettre le Fichier en Quarantaine, Terminer le Processus et Supprimer la Valeur de Registre.

Si vous ajoutez une stratégie pour un Groupe d'Hôtes, veillez à assigner à cette stratégie une priorité supérieure à celles des stratégies s'appliquant à Tous les Hôtes dans la liste des stratégies.

Pour obtenir des informations concernant les stratégies TDR par défaut et recommandées, consultez Stratégies TDR Recommandées.