Attacco ransomware a Capcom tramite VPN

La società giapponese Capcom è uno degli sviluppatori di videogiochi più noti al mondo. Nata a metà degli anni '80, inizia la sua attività nel segmento arcade producendo macchine da gioco proprietarie. Subito dopo inizia a pubblicare i suoi titoli anche per console e PC. A Capcom si devono alcuni dei franchise più venduti nella storia, come le popolarissime saghe di Street Fighter, Resident Evil, Monster Hunter e Mega Man.

Lo scorso novembre, la popolarità dell'azienda ha subito un colpo durissimo: come spiegato in un comunicato, il gruppo Ragnar Locker ha sferrato un attacco ransomware compromettendo diverse reti e bloccando parte dei sistemi aziendali. Inizialmente la società aveva escluso la violazione di dati personali, ma a gennaio ha ammesso che le informazioni sensibili di 390.000 utenti erano a rischio, confermando in seguito il furto dei dati di 16.415 utenti.

Questo incidente ha evidenziato chiaramente il pericolo degli attacchi informatici tramite ransomware, che stanno purtroppo mietendo un numero crescente di vittime in tutti i settori aziendali. Nel caso in oggetto, gli hacker hanno sfruttato un punto di accesso insolito per infiltrarsi nei sistemi aziendali: la VPN.

Analisi forense

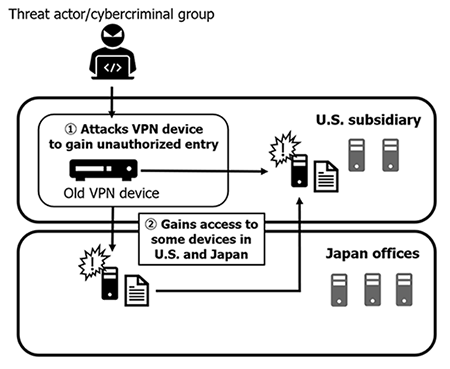

Il 13 aprile, Capcom ha pubblicato un report basato su una dettagliata analisi forense che esamina tutte le fasi dell'incidente, così come le tattiche e le procedure utilizzate dagli aggressori. Secondo gli analisti, l'origine dell'attacco è da ricercarsi in un vecchio dispositivo VPN di back-up in uso presso la filiale statunitense (Capcom USA). Stando alle dichiarazioni dell'azienda, Capcom utilizzava già da tempo una VPN più recente e aggiornata regolarmente, ma aveva conservato quella obsoleta come back-up di emergenza in caso di compromissione delle reti principali. Gli hacker sono penetrati nei sistemi aziendali tramite questa VPN a ottobre e a novembre hanno sferrato l'attacco di ransomware sia alla sede statunitense, sia alla sede giapponese della società.

L'azienda ha ammesso che, al momento dell'attacco, non aveva ancora adottato le misure previste per il monitoraggio delle reti VPN, cioè un servizio EDR e un sistema di sicurezza SOC (Security Operations Center). La pandemia di COVID-19 e il conseguente aumento del telelavoro tra i dipendenti ha costretto Capcom a dare la priorità agli investimenti infrastrutturali a scapito della sicurezza informatica.

Schema dell'attacco informatico subito da Capcom secondo l'analisi forense

Protezione delle VPN per gli MSP

Oltre all'implementazione di soluzioni EDR valide e alla creazione di un SOC per monitorare le connessioni esterne in qualsiasi momento, gli analisti hanno raccomandato all'azienda di adottare anche altre misure, tra cui metodi efficaci per gestire e mantenere aggiornate e sicure le VPN e l'ambiente di lavoro da remoto.

Le soluzioni WatchGuard per la sicurezza di rete sono il modo migliore per aiutare i clienti degli MSP. La piattaforma completa WatchGuard Firebox mette a disposizione tutti gli strumenti per la sicurezza di rete, la visibilità e la gestione delle minacce adatti a qualsiasi organizzazione, indipendentemente dal budget, dalle dimensioni o dalla complessità.

Inoltre, WatchGuard offre risorse appositamente pensate per la sicurezza del lavoro da remoto, nello specifico firewall virtuali in cloud che aiutano a bilanciare i carichi del traffico sulla VPN. A differenza di Capcom, le organizzazioni non saranno più costrette a sacrificare alcuni aspetti della sicurezza informatica per concentrarsi su infrastruttura e connettività per lo smart working.