Utiliser les Utilisateurs et Groupes dans les Stratégies

Lorsque vous créez des stratégies dans le fichier de configuration de Firebox, vous pouvez utiliser des noms d'utilisateur et de groupe spécifiques. Par exemple, vous pouvez définir des stratégies n'autorisant des connexions que pour des utilisateurs authentifiés, ou limiter des connexions à une stratégie à des utilisateurs particuliers.

Un utilisateur authentifié peut envoyer du trafic via le Firebox uniquement si ce trafic est autorisé par une stratégie sur le Firebox.

Définir des utilisateurs et des groupes pour l'authentification Firebox

Si vous voulez utiliser votre Firebox comme serveur d'authentification, vous pouvez spécifier les utilisateurs et les groupes qui peuvent s'authentifier sur le Firebox. Pour des instructions sur la manière de définir ces utilisateurs et ces groupes, consultez Définir un nouvel Utilisateur pour l'Authentification Firebox et Définir un nouveau Groupe pour l'Authentification Firebox.

Définir des Utilisateurs et des Groupes pour l'Authentification tierce

Dans le fichier de configuration de votre Firebox, vous pouvez définir les utilisateurs et les groupes à utiliser pour l'authentification tierce. Lorsque vous créez un groupe, si vous utilisez plusieurs domaines Active Directory pour l'authentification, vous devez préciser celui que les utilisateurs du groupe devront utiliser pour s'authentifier.

Pour les utilisateurs individuels comme pour les groupes d'utilisateurs, vous pouvez également activer des limites de connexion. Lorsque vous activez des connexions simultanées illimitées pour un utilisateur ou un groupe, vous autorisez plusieurs utilisateurs ou membres d'un groupe à s'authentifier simultanément avec les mêmes informations d'identification utilisateur, auprès d'un serveur d'authentification. Cette option est utile pour les comptes invités ou les environnements de laboratoire. Lorsque le deuxième utilisateur se connecte à l'aide des mêmes informations d'identification, le premier utilisateur authentifié est automatiquement déconnecté. L'autre option que vous pouvez sélectionner pour les limites de connexion des utilisateurs et des groupes consiste à limiter vos utilisateurs ou les membres d'un groupe à une session unique authentifiée. Si vous sélectionnez cette option, les utilisateurs ne pourront pas se connecter à un serveur d'authentification à partir d'adresses IP différentes en utilisant les mêmes informations d'identification. Lorsqu'un utilisateur authentifié essaie de s'authentifier à nouveau, vous pouvez opter soit pour la fermeture de la session du premier utilisateur lorsque la seconde session est authentifiée, soit pour le rejet de la seconde session.

Les noms d'utilisateur et de groupes sur votre Active Directory Server respectent la casse. Lorsque vous ajoutez un utilisateur ou un groupe à votre Firebox, le nom de l'utilisateur ou du groupe doit respecter la même casse que celle utilisée sur le serveur Active Directory.

Si vous utilisez l'authentification Active Directory et que l'appartenance d'un utilisateur à un groupe ne correspond pas à votre stratégie Mobile VPN, un message d'erreur signalant que le trafic déchiffré ne correspond à aucune stratégie s'affiche. Si ce message s'affiche, vérifiez que l'utilisateur fait partie d'un groupe dont le nom est identique à celui de votre groupe Mobile VPN.

Si un utilisateur est déjà connecté lorsque vous ajoutez un nouveau groupe à la configuration du Firebox, le Firebox ajoute cet utilisateur uniquement lorsqu'il s'y connecte à nouveau.

Pour limiter les sessions utilisateur simultanées pour les utilisateurs Mobile VPN, vous devez utiliser les comptes utilisateur Mobile VPN with IKEv2 et Firebox-DB. Vous ne pouvez pas limiter les sessions utilisateur simultanées pour les utilisateurs Mobile VPN with IKEv2 avec des comptes sur des serveurs d'authentification tiers. Vous ne pouvez pas limiter les sessions utilisateur simultanées pour les utilisateurs Mobile VPN with L2TP, Mobile VPN with SSL ou Mobile VPN with IPSec avec des comptes Firebox-DB ou des comptes sur des serveurs d'authentification tiers.

- Créez un groupe sur votre serveur d'authentification tierce qui contienne tous les comptes d'utilisateurs de votre système.

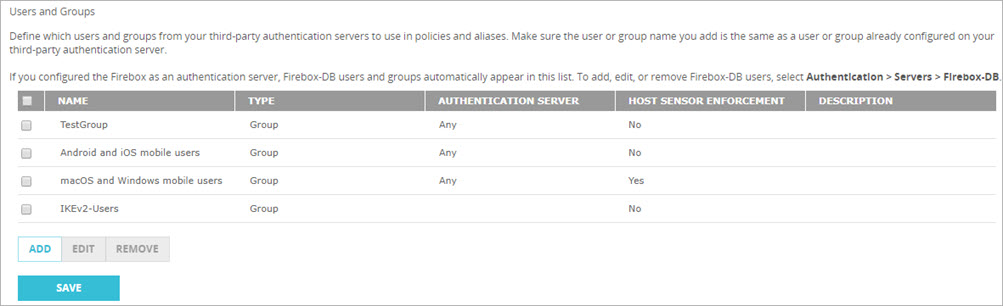

- Sélectionnez Authentification > Utilisateurs et Groupes.

La page Utilisateurs et Groupes s'ouvre.

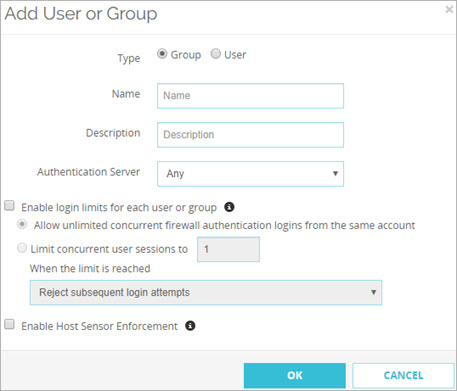

- Cliquez sur Ajouter.

La boîte de dialogue Ajouter un Utilisateur ou un Groupe s'affiche.

- Pour l'option Type, sélectionnez Groupe ou Utilisateur.

- Dans la zone de texte Nom, saisissez le nom du groupe ou de l'utilisateur dans la zone de texte adjacente. Le nom doit correspondre au nom d'un groupe ou d'un utilisateur de votre serveur d'authentification.

Le nom d'utilisateur ou du groupe est sensible à la casse et doit correspondre à la capitalisation utilisée sur le serveur d'authentification. - (Facultatif) Dans la zone de texte Description, entrez la description du nouvel utilisateur.

- Dans la liste déroulante Serveur d'authentification, sélectionnez le serveur d'authentification où l'utilisateur ou le groupe existe.

- (Facultatif) Pour activer les limites de connexion, cochez la case Activer les limites de connexion pour chaque utilisateur ou groupe et suivez les instructions dans les sections suivantes pour sélectionner une option :

- (Facultatif) Dans Fireware v12.5.4 ou les versions ultérieures, vous pouvez Activer l'Application du Host Sensor. Pour plus d'informations, consultez À propos de TDR Host Sensor Enforcement.

- Cliquez sur Ajouter.

- Créez un groupe sur votre serveur d'authentification tierce qui contienne tous les comptes d'utilisateurs de votre système.

- Sélectionnez Configuration > Authentification > Utilisateurs et Groupes.

(Facultatif) La boîte de dialogue Utilisateurs et Groupes s'affiche.

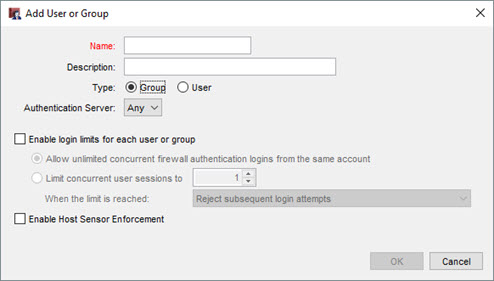

- Cliquez sur Ajouter.

La boîte de dialogue Ajouter un Utilisateur ou un Groupe s'affiche.

- Pour l'option Type, sélectionnez Groupe ou Utilisateur.

- Entrez un nom d'utilisateur ou de groupe que vous avez créé sur le serveur d'authentification.

Le nom d'utilisateur ou du groupe est sensible à la casse et doit correspondre à la capitalisation utilisée sur le serveur d'authentification. - (Facultatif) Entrez une description de l'utilisateur ou du groupe.

- Dans la liste déroulante Serveur d'authentification, sélectionnez votre serveur d'authentification.

Sélectionnez RADIUS pour une authentification via un VACMAN Middleware Server ou RADIUS, ou Tout pour une authentification via tout autre type de serveur. Pour l'authentification Active Directory, sélectionnez le domaine précis que l'utilisateur ou le groupe devra utiliser.

- (Facultatif) Pour activer les limites de connexion, cochez la case Activer les limites de connexion pour chaque utilisateur ou groupe et suivez les instructions dans les sections suivantes pour sélectionner une option :

- (Facultatif) Dans Fireware v12.5.4 ou les versions ultérieures, vous pouvez Activer l'Application du Host Sensor. Pour plus d'informations, consultez À propos de TDR Host Sensor Enforcement.

- Cliquez sur OK.

Autoriser un nombre illimité de sessions de connexion simultanées

Vous pouvez autoriser plusieurs utilisateurs à s'authentifier en même temps et avec les mêmes informations d'identification sur le même serveur d'authentification. Cette option est utile pour les comptes invités ou les environnements de laboratoire. Lorsque le deuxième utilisateur se connecte à l'aide des mêmes informations d'identification, le premier utilisateur authentifié est automatiquement déconnecté. Si vous n'autorisez pas cette fonctionnalité, les utilisateurs ne peuvent s'authentifier qu'un par un sur le serveur d'authentification.

Pour ajouter un nombre illimité de sessions de connexion simultanées pour vos utilisateurs :

- Cochez la case Activer les limites de connexion pour chaque utilisateur ou groupe.

- Sélectionnez Autoriser des connexions d'authentification simultanées illimitées via pare-feu à partir du même compte.

Limiter les sessions de connexion

Vous pouvez limiter vos utilisateurs à un nombre spécifique de sessions authentifiées. Si vous sélectionnez cette option, vous pouvez spécifier le nombre de fois que vos utilisateurs peuvent utiliser les mêmes informations d'identification pour se connecter à un serveur d'authentification à partir de différentes adresses IP. Lorsqu'un utilisateur authentifié essaie de s'authentifier à nouveau, vous pouvez opter soit pour la fermeture de la session du premier utilisateur lorsque la seconde session est authentifiée, soit pour le rejet de la seconde session.

Vous pouvez configurer les limites de session de connexion au niveau global, du groupe et de l'utilisateur.

- Les paramètres utilisateur ont priorité sur le groupe et les paramètres globaux.

- Si les limites de session de connexion de l'utilisateur ne sont pas configurées, les paramètres de groupe prévalent, s'ils sont configurés.

- Si un utilisateur appartient à plusieurs groupes, les paramètres du premier groupe de la liste des groupes de l'utilisateur sont prioritaires.

- Si les limites de session de connexion utilisateur ou groupe ne sont pas configurées, les paramètres globaux sont utilisés.

Pour limiter les sessions de connexion pour vos utilisateurs :

- Cochez la case Activer les limites de connexion pour chaque utilisateur ou groupe.

- Sélectionnez Limiter les sessions utilisateurs simultanées à.

- Dans la zone de texte, tapez ou sélectionnez le nombre de sessions utilisateurs simultanées autorisées.

- Dans la liste déroulante, sélectionnez une option :

- Rejeter les tentatives de connexion suivantes

- Autoriser les tentatives de connexion suivantes et déconnecter la première session.

Ajouter des utilisateurs et des groupes aux définitions des stratégies

Tout utilisateur ou groupe que vous voulez utiliser dans vos définitions de stratégie doit être ajouté en tant qu'utilisateur. Tous les utilisateurs et groupes que vous créez pour l'authentification Firebox, et tous les utilisateurs Mobile VPN sont automatiquement ajoutés à la liste des utilisateurs et groupes dans la boîte de dialogue Utilisateurs et Groupes. Vous pouvez ajouter n'importe quel utilisateur ou groupe provenant de serveurs d'authentification tierce à la liste des utilisateurs et des groupes à l'aide de la procédure ci-dessus. Vous êtes alors prêt à ajouter des utilisateurs et des groupes à la configuration de votre stratégie.

- Sélectionnez Pare-Feu > Stratégies de Pare-Feu.

La page Stratégies de pare-feu s'affiche. - Sélectionnez une stratégie dans la liste et cliquez sur Action > Modifier la stratégie.

Ou double-cliquez sur une stratégie.

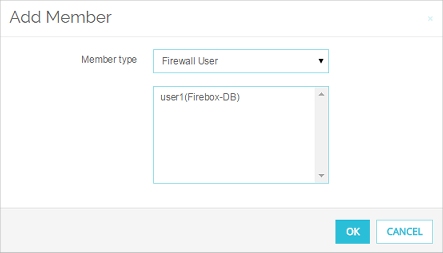

La page Configuration de Stratégie s'affiche. - Sous la liste De, cliquez sur Ajouter.

La boîte de dialogue Ajouter un membre s'affiche. - Dans la liste déroulante Type de membre, sélectionnez Utilisateur de pare-feu.

La liste des utilisateurs disponibles s'affiche.

Si l'utilisateur ou le groupe n'apparaît pas dans la liste Groupes, consultez Définir un nouvel Utilisateur pour l'Authentification Firebox, Définir un nouveau Groupe pour l'Authentification Firebox, ou reportez-vous à la procédure précédente Définir des utilisateurs et des groupes pour l'authentification tierce, et ajoutez cet utilisateur ou groupe.

- Sélectionnez un utilisateur et cliquez sur OK.

- Sélectionnez l'onglet Pare-feu.

- Double-cliquez sur une stratégie.

La boîte de dialogue Modifier les propriétés de la stratégie s'affiche. - Sur l'onglet Stratégie, en dessous de la liste De, cliquez sur Ajouter.

La boîte de dialogue Ajouter une adresse s'affiche. - Cliquez sur Ajouter un Utilisateur.

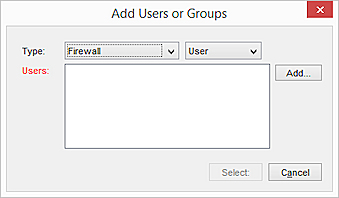

La boîte de dialogue Ajouter des Utilisateurs ou Groupes s'affiche.

- Dans la liste déroulante Type à gauche, indiquez si l'utilisateur ou le groupe est autorisé avec une authentification pare-feu, SSLVPN, L2TP, or IKEv2.

Pour plus d'informations sur ces types d'authentification, consultez Types d'Authentification Firebox. - Dans la liste déroulante Type à droite, sélectionnez Utilisateur ou Groupe.

- Si votre utilisateur ou groupe s'affiche dans la liste Groupes, sélectionnez-le et cliquez sur Sélectionner.

La boîte de dialogue Ajouter une adresse s'affiche de nouveau avec l'utilisateur ou le groupe dans la zone Membres ou adresses sélectionnées.

Si l'utilisateur ou le groupe n'apparaît pas dans la liste Groupes, consultez Définir un nouvel Utilisateur pour l'Authentification Firebox, Définir un nouveau Groupe pour l'Authentification Firebox, ou reportez-vous à la procédure précédente Définir des utilisateurs et des groupes pour l'authentification tierce, et ajoutez cet utilisateur ou groupe.

- Cliquez sur OK pour fermer la boîte de dialogue Modifier les propriétés de la stratégie.

Après avoir ajouté un utilisateur ou un groupe à une configuration de stratégie, la stratégie d'authentification WatchGuard est automatiquement ajoutée au fichier de configuration de votre Firebox. Cette stratégie contrôle l'accès à la page Web du portail d'authentification. Pour obtenir les instructions sur la modification de cette stratégie, consultez Utiliser l'Authentification pour Restreindre les Connexions Entrantes.

Pour un exemple de la manière dont vous pouvez configurer les stratégies Firebox pour différents utilisateurs ou groupes, consultez Configurer des Actions WebBlocker pour les Groupes avec Authentification Active Directory.