クラウド管理の Firebox の場合は、外部ネットワークの設定により、Firebox からインターネットなどの Firebox 保護対象外のネットワークに接続する方法が定義されます。外部ネットワーク設定により、外部ネットワークに接続するインターフェイスが決まります。また、これにより、Firebox で外部 IP アドレスが取得される方法が決まります。

WatchGuard Cloud への接続を維持するには、Firebox 構成に有効な外部ネットワークと DNS サーバーが必要となります。

Firebox の構成または外部ネットワークに変更が加えられると、Firebox から WatchGuard Cloud への接続が切断される可能性があります。この場合は、Firebox の Web UI を使用して接続を回復することができます。詳細については、WatchGuard Cloud への Firebox の接続を回復する を参照してください。

外部ネットワークは外部ゾーンにあります。これは、組み込みのエイリアス Any-External のメンバーとなります。エイリアスの詳細については、次を参照してください: Firebox エイリアスを構成する。

外部ネットワークを編集または追加する

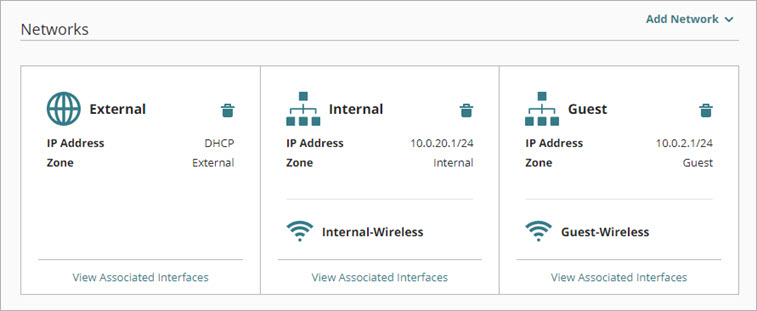

既定では、クラウド管理の Firebox には 1 つの外部ネットワークがあります。既定の外部ネットワークを編集して、ネットワークを追加することができます。

ネットワーク構成を開くには、WatchGuard Cloud で以下の手順を実行します。

- 構成 > デバイス の順に選択します。

- クラウド管理の Firebox を選択します。

- デバイス構成 をクリックします。

- ネットワーク タイルをクリックします。

ネットワーク構成ページが開きます。

外部ネットワークを編集するには、WatchGuard Cloud で以下の手順を実行します。

- ネットワーク ページで、編集する外部ネットワークのタイルをクリックします。

ネットワーク構成ページが開きます。 - 次のセクションで説明されている通りに、ネットワーク設定を構成します。

- 構成変更をクラウドに保存するには、保存 をクリックします。

外部ネットワークを追加するには、WatchGuard Cloud で以下の手順を実行します。

- ネットワーク ページの上部にある ネットワークを追加する をクリックします。

- ドロップダウン リストから、外部ネットワークを追加する を選択します。

外部ネットワークを追加する ページが表示されます。

- 名前 テキスト ボックスに、ネットワークの名前を入力します。

- 次のセクションで説明されている通りに、その他のネットワーク設定を構成します。

- 構成変更をクラウドに保存するには、保存 をクリックします。

ネットワーク設定を構成する (IPv4)

ネットワーク タブで、ネットワーク IPv4 アドレス、VLAN 設定、および関連付けられているインターフェイスを構成することができます。

ネットワーク アドレス設定を構成する

外部ネットワークの場合は、静的 IP アドレスを割り当てること、または DHCP か PPPoE を使用して IP アドレスを取得するように Firebox を構成することができます。

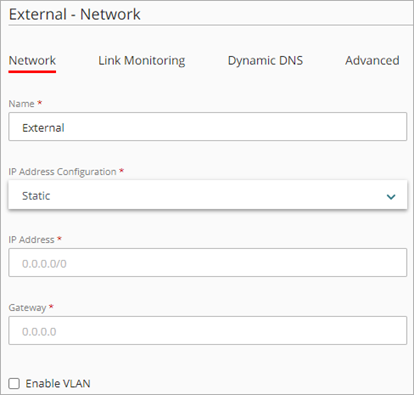

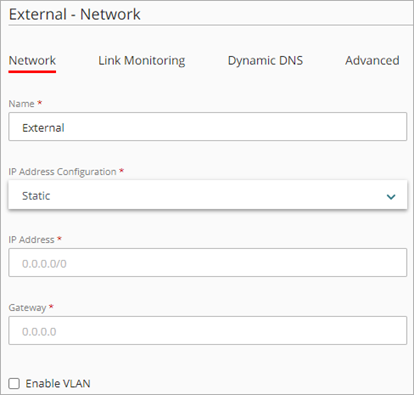

静的アドレスが使用されるように Firebox 外部ネットワークを構成するには、WatchGuard Cloud で以下の手順を実行します。

- 外部ネットワークを追加または編集します。

- IP アドレス構成 ドロップダウン リストから、 静的 IP アドレス を選択します。

- IP アドレス テキスト ボックスに、このネットワークに使用する IP アドレスとネットマスクを入力します。

- ゲートウェイ テキスト ボックスに、既定のゲートウェイ IP アドレスを入力します。

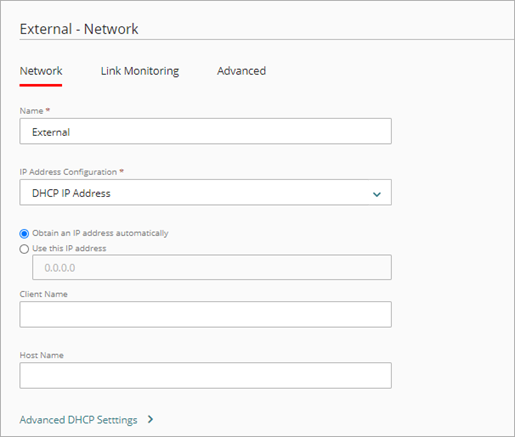

DHCP を使用して IP アドレスが取得されるように Firebox 外部ネットワークを構成するには、WatchGuard Cloud で以下の手順を実行します。

- 外部ネットワークを追加または編集します。

- IP アドレス構成 ドロップダウン リストから、DHCP を選択します。

- 特定の IP アドレスを割り当てるかどうかを選択します。

- DHCP サーバーから IP アドレスが要求されるように Firebox を構成する場合は、IP アドレスを自動的に取得する を選択します。

- Firebox に IP アドレスを手動で割り当てる場合は、この IP アドレスを使用する を選択して、使用する IP アドレスを入力します。

- ISP または外部 DHCP サーバーで MAC アドレスなどのクライアント識別子が必要な場合は、クライアント名 テキスト ボックスにその情報を入力します。

- 識別のためにホスト名を指定するには、ホスト名 テキスト ボックスに、ホスト名を入力します。

- 詳細な DHCP 設定を表示するには、DHCP 詳細設定 をクリックします。

- DHCP リース時間を変更するには、リース時間 テキスト ボックスに、秒 の数値を入力します。

必要に応じて、DHCP 強制更新 オプションを有効化することができます。この機能により、Firebox で ISP または DHCP プロバイダからの FORCERENEW メッセージを処理できるようになります。DHCP サーバーから FORCERENEW メッセージが送信され、設定されているリース時間に基づいて、リースしている IP アドレスが DHCP クライアントで通常よりも早く更新されるように要求が発せられます。ISP または DHCP プロバイダがこのオプションを有効化することを要求した場合は、共有キーも指定されている可能性があります。共有キーは任意ですが、指定することをお勧めします。共有キーを指定する場合は、それが FORCERENEW メッセージの共有キーと一致していなければなりません。共有キーを指定しない場合は、Firebox が FORCERENEW メッセージに対して、共有キーが存在するかどうかを応答します。

Firebox で DHCP FORCERENEW 要求が管理できるようにするには、WatchGuard Cloud で以下の手順を実行します。

- DHCP 詳細設定で、DHCP 強制更新を有効化する チェックボックスを選択します。

共有キー テキスト ボックスが表示されます。 - (任意) 共有キー テキスト ボックスに、共有キーを入力します。共有キーは暗号化されて、Firebox 構成に格納されています。

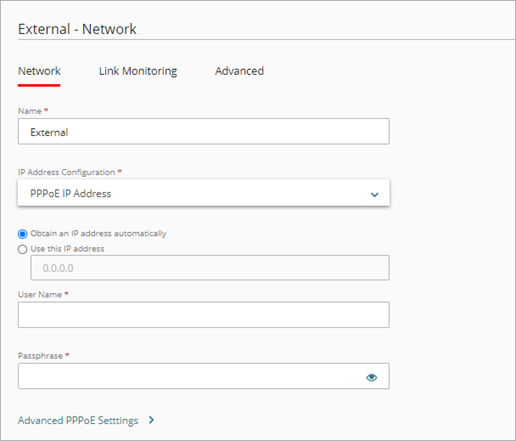

PPPoE を使用して IP アドレスが取得されるように外部ネットワークを構成するには、WatchGuard Cloud で以下の手順を実行します。

- 外部ネットワークを追加または編集します。

- IP アドレス構成 ドロップダウン リストから、PPPoE を選択します。

- 特定の IP アドレスを割り当てるかどうかを選択します。

- PPPoE サーバーから IP アドレスが要求されるように Firebox を構成する場合は、IP アドレスを自動的に取得する を選択します。

- Firebox に IP アドレスを手動で割り当てる場合は、この IP アドレスを使用する を選択して、使用する IP アドレスを入力します。

- ユーザー名 テキスト ボックスに、PPPoE 認証に使用するユーザー名を入力します。ヒント!

- パスフレーズ に、PPPoE 認証のパスワードを入力します。入力時にパスフレーズが表示されるようにするには、

をクリックします。

をクリックします。

設定を保存すると、以前に保存したパスフレーズは表示されなくなります。新しいものだけを設定することができます。

- 詳細な PPPoE 設定を表示するには、PPPoE 詳細設定 をクリックします。

PPPoE 詳細設定では、以下を構成することができます。

- 接続設定

- 再試行設定

- 認証設定

PPoE 接続設定 で、Firebox から PPPoE サーバーへの接続が行われる際の接続の構成として、以下のオプションのいずれかを選択します。

常にオン

Firebox で一定の PPPoE 接続を維持する場合は、このオプションを選択します。ネットワーク トラフィックが外部ネットワークを通過する必要はありません。

このオプションを選択した場合は、PPPoE 初期化再試行間隔 テキスト ボックスに、タイムアウトするまでに PPPoE で初期化が試行される時間を秒数で入力します。既定値は 60 秒です。

ダイヤル オン デマンド

外部ネットワークの IP アドレスにトラフィックを送信する要求が Firebox で受信された場合にのみ PPPoE サーバーに接続されるようにする場合は、このオプションを選択します。ISP によって接続が定期的にリセットされる場合、必要に応じてダイアル を選択します。

このオプションを選択した場合は、アイドル タイムアウト テキスト ボックスに、トラフィックが送信されていない状態でクライアントの接続を維持できる時間を秒数で入力します。

PPPoE 再試行設定 で、PPPoE 接続再試行の設定を構成します。

PPPoE の再試行設定を構成するには、WatchGuard Cloud で以下の手順を実行します。

- PPPoE 検出パケットのために、ホスト固有タグで ISP が必要な場合、PPPoE 発見パケット内でのホスト固有タグの使用 チェックボックスをオンにします。

- LCP エコー要求を使用して失われた PPPoE 接続を検出する場合は、LCP エコー要求を使用して失われた PPPoE 接続を検出する チェックボックスを選択します。

このオプションは既定で有効になっています。 - 失敗前の LCP エコー試行数 テキスト ボックスに、LCP エコー要求が何回失敗した場合に PPPoE 接続が非アクティブであると認識されて接続が閉じられるかを入力または選択します。既定の再試行回数は 6 回です。

- LCP エコーのタイムアウト テキスト ボックスに、各エコーへの応答のタイムアウト時間を秒単位で入力または選択します。既定値は 10 秒です。

- PPPoE 接続が自動的に再起動されるように Firebox を構成するには、自動再起動をスケジュール設定する チェックボックスを選択します。

曜日と再起動時間のチェックボックスが表示されます。 - 曜日 ドロップダウン リストから、毎週再起動する曜日を選択します。

- 再起動時間 を選択して、PPPoE 接続が自動的に再起動される時刻の時と分を (24 時間形式) 指定します。

PPPoE 認証設定 で、Firebox で PPPoE サーバーが認証を受ける際の設定を構成します。

PPPoE 認証設定を構成するには、WatchGuard Cloud で以下の手順を実行します。

- サービス名 テキスト ボックスに、 PPPoE サービス名を入力します。

サービス名は、ISP 名または PPPoE サーバーに構成されたサービスのクラスです。通常、このオプションは使用されません。このフィールドは、複数のアクセス コンセントレータが存在する場合、または特定のサービス名を使用する必要がある場合にのみ選択します。 - アクセス コンセントレータの名前 テキスト ボックスに、PPPoE アクセス コンセントレータ (PPPoE サーバーとも呼ばれています) の名前を入力します。通常、このオプションは使用されません。このフィールドは、複数のアクセス コンセントレータがある場合にだけ使用します。

- 認証の再試行 テキスト ボックスに、 Firebox が試行する接続回数を入力または選択します。

既定値の接続試行数は 3 回です。 - 認証タイムアウト テキスト ボックスに、接続が再試行されるまでの時間を秒数で入力します。

既定値は 20 秒になっています。

認証設定には、PPPoE IP アドレスと DNS ネゴシエーションの設定も含まれます。

PPPoE ネゴシエーション設定を構成するには、WatchGuard Cloud で以下の手順を実行します。

- 静的 IP アドレスが使用されるように PPPoE 設定を構成する場合は、PPPoE IP アドレス ネゴシエーションに以下のオプションのいずれかを選択します。

- PPPoE ネゴシエーションの間に PPPoE クライアントの静的 IP アドレスを送信する — このオプションを選択すると、PPPoE ネゴシエーションの間に、デバイスは PPPoE クライアント IP アドレスを PPPoE サーバーに送信します。これが既定の設定です。

- PPPoE ネゴシエーションの間に PPPoE クライアントの静的 IP アドレスを送信しない — このオプションを選択すると、デバイスは PPPoE クライアント IP アドレスを PPPoE サーバーに送信しません。

- PPPoE ネゴシエーションの間に PPPoE クライアントの静的 IP アドレスを送信して強制する — このオプションを選択すると、別の IP アドレスが PPPoE サーバーから取得された場合でも、デバイスは PPPoE クライアント IP アドレスを PPPoE サーバーに送信して、構成された IP アドレスを使用します。

- PPPoE サーバーと DNS をネゴシエートするように Firebox を構成する場合は、PPPoE サーバーと DNS をネゴシエートする チェックボックスを選択します。このオプションは既定で有効になっています。デバイスが DNS をネゴシエートしないように設定する場合は、このチェックボックスをオフにします。ヒント!

Firebox の DNS サーバーについては、次を参照してください Firebox DNS 設定を構成する。

VLAN 設定を構成する

Firebox ネットワークは、VLAN (仮想ローカル エリア ネットワーク) として構成することができます。外部ネットワークで VLAN を有効化すると、既定で、ネットワークに関連付けられているすべてのインターフェイスでタグ付き VLAN トラフィックが処理されるように構成されます。各インターフェイスを編集して、このネットワークのタグ付き VLAN トラフィックが処理されるように、またはタグなし VLAN トラフィックが処理されるように設定を変更することができます。

詳細については、Firebox VLAN を構成する を参照してください。

ネットワーク インターフェイスを構成する

ネットワーク設定で、ネットワークに関連付ける Firebox インターフェイスを選択します。

外部ネットワークを追加すると、使用可能なインターフェイスの中で最も低い番号の付いたインターフェイスが自動的にネットワークに関連付けられます。

ネットワークの設定のインターフェイス セクションには、ネットワークに現在関連付けられているインターフェイスと、利用可能なインターフェイスが表示されます。

インターフェイスのアイコンの色は、このネットワークに対するインターフェイスのステータスを示します。

|

|

インターフェイスは別のネットワークに関連付けられています |

|

|

インターフェイスはこのネットワークと関連付けられています |

|

|

インターフェイスをこのネットワークに関連付けることができます |

特定のインターフェイスに関連付けられているネットワークを表示するには、そのインターフェイスの ネットワークの表示 をポイントします。

既定では、すべてのインターフェイスは 1 つのネットワークに関連付けられています。あるインターフェイスを別のネットワークに関連付けるには、そのインターフェイスが過去に関連付けられていたネットワークから削除する必要があります。

複数のインターフェイスを 1 つのネットワークに関連付けると、ネットワーク トラフィックは関連するすべてのインターフェイス間でブリッジされます。

ネットワークのインターフェイス設定を構成するには、WatchGuard Cloud で以下の手順を実行します。

- 関連付けられているインターフェイス、または利用可能なインターフェイスのタイルで、

をクリックします。

をクリックします。

- 次のうちいずれかのオプションを選択します。

- トラフィックなし — このネットワークからインターフェイスを削除します。

- ネットワーク トラフィックの追加 — インターフェイスを、このネットワークに関連付けられた最初のインターフェイスとして追加します。

- ブリッジ ネットワーク トラフィック — すでに別のインターフェイスや SSID が関連付けられているネットワークに、このインターフェイスを追加します。

VLAN の場合、インターフェイスのオプションは タグなし VLAN または タグ付き VLAN です。詳細については、Firebox VLAN を構成する を参照してください。

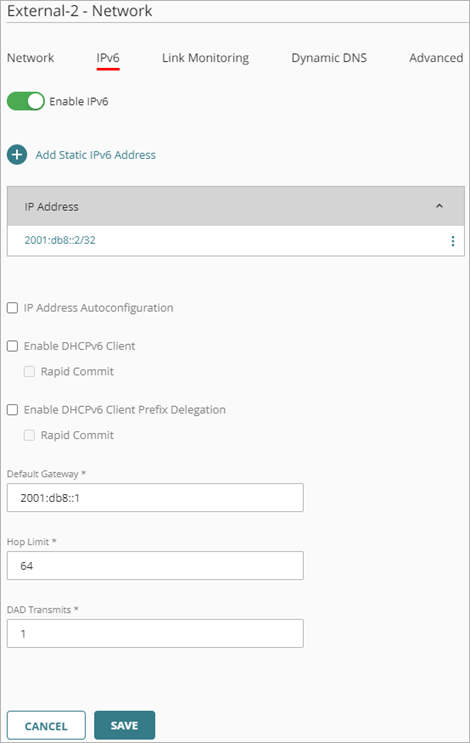

IPv6 を構成する

IPv6 タブで、ネットワークの IPv6 を有効化すること、1 つまたは複数の IPv6 アドレスを構成に追加すること、またその他の IPv6 設定を構成することができます。

Fireware v12.9.2 以降では、既定のゲートウェイとしてリンクローカル アドレスが存在する場合に、IPv6 静的アドレスを使用してインターフェイスを構成することができます。

IPv6 アドレス形式については、IPv6 について を参照してください。

IPv6 を有効化するには、WatchGuard Cloud で以下の手順を実行します。

- IPv6 タブを選択します。

- IPv6 を有効化する を選択します。

- 静的 IPv6 アドレスを追加する をクリックします。

静的 IPv6 アドレスを追加する ダイアログ ボックスが開きます。 - IP アドレス テキスト ボックスに、IPv6 アドレスとプレフィックス長を入力します。

- 追加 をクリックします。

- 他の IPv6 アドレスを追加するには、手順 3 〜 5 を繰り返します。

- IPv6 アドレスを編集するには、IPv6 アドレスをクリックします。

- (任意) このインターフェイスに IPv6 リンクローカル アドレスが自動的に割り当てられるようにするには、IP アドレス自動構成 を選択します。

- (任意) DHCPv6 クライアントから IPv6 アドレスを要求できるようにするには、DHCPv6 クライアント を選択します。既定では、DHCPv6 クライアントでは、4 つのメッセージ交換 (要請、広告、要求、応答) が使用されます。

- (任意) DHCPv6 クライアントから 2 つのメッセージ交換 (要請、応答) を用いて IPv6 アドレスを要求できるようにするには、急速コミット を選択します。

- (任意) DHCPv6 クライアントから IPv6 プレフィックスを要求できるようにするには、DHCPv6 クライアント プレフィックス デリゲーションを有効化する を選択します。

- (任意) DHCPv6 クライアントから 2 つのメッセージ交換 (要請、応答) を用いてプレフィックスを要求できるようにするには、急速コミット を選択します。

- 既定の Gateway を入力します。

- ホップの制限 を入力します。これは、ルーターでパケットが破棄される前に、パケットが通過できるネットワーク セグメントの数です。既定値は 64 です。

- DAD 送信 を入力します。これは、このリンクの DAD (Duplication Address Detection) 送信の数です。既定値は 1 です。

リンク監視を構成する

リンク監視 タブで、リンク監視を有効化することができます。リンク監視を有効化すると、Firebox からトラフィックが Link Monitor ターゲットに送信され、ネットワーク接続がテストされます。

詳細については、Firebox ネットワーク リンク監視を構成する を参照してください。

動的 DNS を構成する

動的 DNS タブで、動的 DNS (DDNS) を有効化して、DDNS サービス プロバイダへの接続を構成することができます。WatchGuard Cloud では、いくつかの DDNS サービス プロバイダがサポートされています。

詳細については、動的 DNS を構成する を参照してください。

詳細設定の構成

詳細 タブで、以下のネットワーク設定を構成することができます。

- Web UI アクセス

- Ping

- MAC アクセス制御

- セカンダリ ネットワーク

詳細については、ネットワーク詳細設定を構成する を参照してください。